-0daydb.com/vulnerability/16917

-en.community.dell.com/techcenter/extras/m/white_papers/20485410

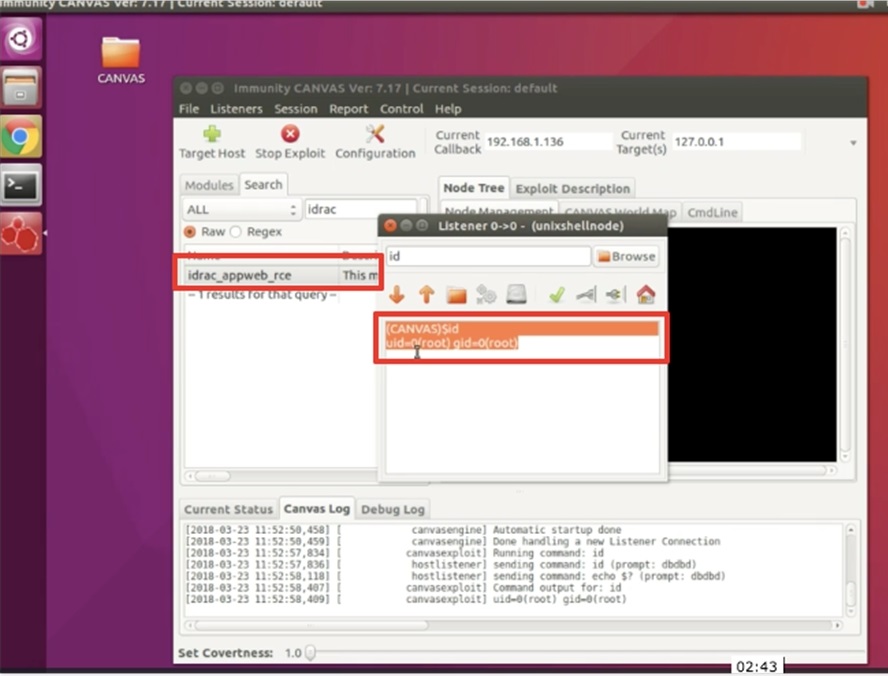

취약한 iDRAC은 각각 2.52.52.52 이전 버전의 Dell EMC iDRAC7/iDRAC8 및 3.20.20.20 이전 버전의 Dell EMC iDRAC9이며 iDRAC6는 본 취약성에 해당하지 않는다. 또한 이 취약성을 이용해 쉽게 루트 권한을 획득할 수 있는 데모도 공개되어있다.

Dell의 iDrac과 같이 HP나 IBM, Supermicro 등 대부분의 서버벤더에서는 원격관리가 가능한 IPMI(Intelligent Platform Management Interface)기능을 제공하고 있어 굳이 DataCenter에 가지 않아도 원격으로 콘솔화면을 보면서 OS설치부터 장애처리 등 콘솔에서 할 수 있는 모든 작업을 네트워크를 통해 원격에서도 쉽게 할 수 있다.

이렇듯 편리한 기능 때문에 많은 관리자들은 이를 활성화해 사용하고 있는데, 문제는 적지 않은 관리자들이 OS에 대해서는 보안패치나 ACL 등 강력한 보안조치를 취하면서도 정작 IPMI 관리콘솔에 대해서는 보안정책을 적용하지 않거나 필요에 의해 잠시 활성화했다가 비활성화를 하지 않아 심각한 보안사고로 이어지는 경우가 종종 있다는 것이다. 따라서 이번 기회에 원격관리콘솔인 IPMI의 보안설정 방안에 대해 점검하고 살펴보도록 하자.

◇공인IP 대신 사설IP로 변경

IPMI는 매우 중요한 관리네트워크이므로 공인IP로 설정할 경우 외부에서 직접 접근이 가능해지게 되어 보안상 심각한 문제가 된다. 따라서 IPMI는 사설 IP로 설정해 내부 네트워크 또는 VPN등을 통해 인증 후에 접근할 수 있도록 제한해야 한다. 부득이 공인IP로 설정해야 할 경우에는 엄격한 ACL을 설정해야 하는데, 특정 벤더의 경우 ACL기능을 아예 제공하지 않거나 적용할 수 있는 정책을 한 줄만 제공하는 등 매우 제한된 기능만을 제공하므로 설정 시에는 주의해야 한다.

◇default 계정 사용금지 및 AD/LDAP 연동

IPMI에서 제공하는 로그인 계정에 대해서는 반드시 default로 제공하는 루트나 관리자(Admin) 계정은 삭제하고 추측하기 어려운 별도의 계정으로 생성하는 것이 좋다.(각 벤더별 default id/pw는 인터넷에서 쉽게 검색할 수 있으며 대부분 admin/admin, root/changeme 등이다.) 아울러 인증자체도 개별인증 대신 AD나 LDAP과 연동해 중앙관리를 하도록 하는 것이 좋다.

◇불필요한 서비스(telnet, sshd 등) 사용금지

IPMI는 기본적으로 telnet, sshd, snmp, http 등의 다양한 서비스를 제공하고 있다. 따라서 사용하지 않는다면 해당 서비스를 disable해야 한다. 이를테면 웹을 통해서만 접속해 관리를 한다면 telnet이나 ssh 등은 사용할 필요가 없을 것이다.

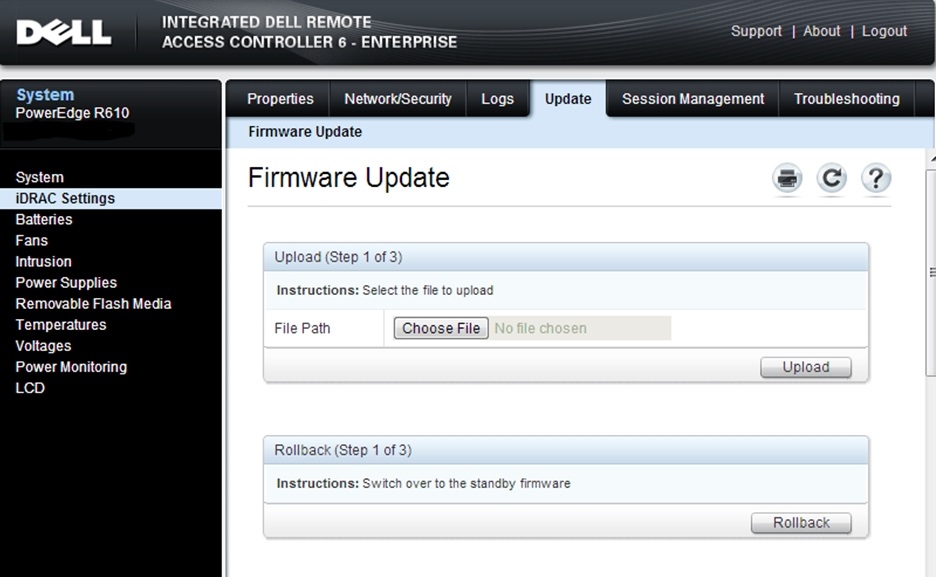

◇최신 버전의 펌웨어로 업그레이드

IPMI도 기능 추가나 bug fix 또는 보안취약성 제거 등을 위해 펌웨어 업그레이드를 해야 하는 경우가 있는데, 가능한 최신 버전으로 유지하는 것이 좋을 것이다. 아울러 여러 장비의 펌웨어를 모니터링하고 일괄 업그레이드할 수 있는 솔루션을 제공하기도 해서 이러한 솔루션을 이용해 효율적인 모니터링이나 관리를 하는 것도 좋다.

IPMI를 통해 접속을 하게 되면 서버의 power를 끄거나 reset 할 수 있을 뿐만아니라 console을 통해 접속함으로 기존의 보안체계를 우회하거나 무력화시킬 수도 있다. 특히 불가피하게 콘솔을 통해 작업을 한 후 해당 시스템에서 로그아웃하지 않고 IPMI를 나갈 경우 추후 공격자가 IPMI에 접속을 하게 되면 해당 시스템의 콘솔에 로그인해 있는 상태이므로 심각한 보안문제가 발생하게 된다. 따라서 작업이 console 종료된 후에는 반드시 시스템에서 로그아웃을 해 세션이 재사용되지 않도록 해야 한다.

기타 벤더에서 제공하는 기능이 있다면 아래와 같은 추가적인 보안설정을 활용할 수 있다.

-. rate-limit

일정 횟수 이상 암호를 틀렸을 경우 해당 계정에 대한 자동잠금(lock)기능을 활성화하면 브루트포스(Brute force) 공격 대응에 도움이 된다.

-. Logging 기능 활성화 및 remote log 서버로 전송기능 활용

IPMI는 기본적으로 매우 소량의 로그만 활성화되어 있어 새로운 로그가 기존의 로그를 지우면서 저장된다. 따라서 추후 사고분석시 이전의 로그를 검색하는 것이 불가능할 수 있으므로 그를 원격으로 전송하는 기능을 활성화해 로그를 모니터링하는 것이 좋다.

[글. 홍석범 씨디네트웍스 보안실 이사 / antihong@gmail.com]