필수 체크리스트 마지막 3회차는 “클라우드 웹방화벽의 부가 기능”에 대해 살펴보도록 하겠다. WAF의 핵심 기능을 한 마디로 이야기 한다면 앞에서 살펴본 바와 같이 “웹해킹을 차단하는 것”이라고 말할 수 있는데, 기존의 전통적인 WAF가 단순히 Signature 기반으로 공격 패턴을 인지하고 차단했다면, 클라우드WAF는 기존의 방식 외에도 다양한 추가 기능을 결합해 좀 더 다양한 방식으로 웹해킹을 탐지하거나 차단할 수 있는데, 이러한 부가 기능과 그 의미에 대해 살펴보도록 하겠다.

◇IP 평판(Reputation) 기능

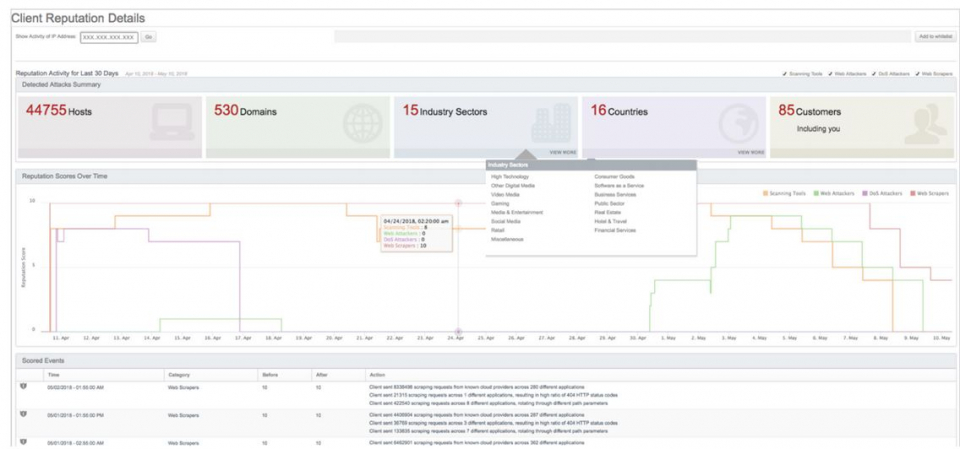

기존에 악의적인 스캐닝을 하거나 공격을 한 이력이 있는 IP는 탐지 기준에 따라 graylist 또는 blacklist로 등록해 해당 IP에서의 접속이 있을 경우 추가적인 challenge(검증절차)를 하도록 하거나 아예 차단하는 기능이라고 할 수 있다. Akamai나 Cloudflare와 같이 이미 대규모 트래픽을 처리하고 있는 벤더들은 자체적인 평판DB를 구축해 이를 활용하고 있는데, 아래 예와 같이 평판이 좋지 않은 IP의 경우 지난 30일간 얼마나 자주, 어떠한 종류의 공격이 모니터링 되었는지에 대한 히스토리 정보도 제공하고 있다.

이외의 경우에는 주로 전문적인 3rd party 업체의 위협 인텔리전스(Threat Intelligence) DB를 연동해 제공하고 있는데, 대표적인 서비스는 다음과 같다.

-https://www.webroot.com/

-https://auth0.com/

-http://www.blocklist.de/

IP평판 기능은 공격이 발생하기 이전에 미리 탐지하고 차단한다는 매력이 있기는 하지만, 실제로 이로 인한 탐지 건수는 그리 많지는 않아 부가 기능으로서는 문제 없지만 주요 기능으로 가져가기에는 다소 한계가 있다고 할 수 있다.

◇비율기반 접근제한(rate-limit) 기능

WAF를 운영하다보면, 짧은 시간에 많은 접속을 하여 과부하를 유발할 수 있는 GET/POST Flooding과 같은 L7 DoS나 DDoS 공격에 대한 걱정을 하게 된다. 그런데, 이를 위해 별도로 DDoS 전용 서비스나 장비를 도입하기 보다는 WAF에서 기본적인 방어 기능을 제공해 주었으면 하는 기대를 할 수 있는데, 이러한 요구가 구현된 것이 바로 비율제한(rate-limit) 기능이라 할 수 있다. 물론 DDoS 대응에는 한계가 있지만 간단한 DoS성 트래픽을 탐지하고 차단하는데 일정 정도 도움이 될 수 있을 것이다.

비율제한 기능은 단일 IP(/32)에 대한 초당 HTTP hit수의 제한을 두게 되는데, 사이트의 특성에 따라 다음과 같은 다양한 조건을 추가할 수 있어야 한다.

-/api/등 특정 디렉토리(path)는 예외

-POST등 특정 메소드

-특정 User-Agent는 예외

-모니터링 서버등 특정 IP대역은 예외

-5xx 등 특정 응답 코드만 탐지 또는 예외

만약 지정한 임계값에 도달하게 되면, 해당 IP로부터의 접속을 일정시간(10분)동안 차단하고 접속시 403 에러가 나도록 하거나, 5-7초후 지연응답하는 등의 액션을 취하게 된다. 특히, 백도어나 취약한 특정 파일의 존재를 빠르게 찾는 웹스캐닝시에 과도한 404를 유발하기 때문에 만약 404 응답코드에 대한 비율제한을 설정하였다면, 이러한 스캔을 차단하는 용도로도 활용할 수 있다.

◇봇(Bot)탐지/차단 기능

최근 웹해킹을 차단하는 용도로서 Javascript(JS) Injection기술을 이용한 봇(bot)탐지에 대한 요구가 증가하고 있는데, WAF의 부가 기능으로 제공하는 경우도 있고, 아예 봇매니저, 봇가드 등의 이름으로 WAF와는 독립된 별도의 서비스 상품으로 제공하는 경우도 있다. 이처럼 봇(Bot)탐지에 대한 요구가 증가하고 있는 것은 기본적으로 다음과 같은 효과를 기대할 수 있기 때문이다.

-웹해킹 시도를 하려면 초기 단계에는 대부분 스캐너와 같은 자동화된 툴(봇)을 이용하게 되므로, 브라우저와 툴을 구분하여 브라우저가 아닌 접속을 차단하게 되면, 상당 부분의 웹해킹 시도를 차단할 수 있다.

-L7 DDoS공격의 경우 짧은 시간에 많은 접속을 유발하여야 하므로, 무거운 일반 브라우저로는 할 수 없고, 별도의 자동화된 툴을 이용하게 되는데, 이때 역시 Javascript Injection기술을 이용하여 브라우저 외 봇의 접속을 인지하고 차단할 수 있게 된다.

가끔 웹서핑을 하다보면 특정 사이트 접속시에 아래와 같은 화면을 수 초간 보게 되는 경우가 있는데, 이 역시 Javascript Injection기술을 이용하여 봇과 브라우저를 구분하는 예로서, 정상적인 브라우저를 사용하는 클라이언트는 잠시 후에 원래의 화면으로 자동 리다이렉트(redirect) 되지만, 대부분의 봇은 이 화면에서 더 이상 진행하지 못하게 된다.

![[그림] 클라우드플레어의 JS injection 기술을 이용한 봇탐지 화면](/news/photo/202005/109073_127997_141.jpg)

-이외에도 웹서버에 불필요한 과부하와 트래픽을 유발하거나 허락없이 데이터를 가져가는 웹스크레이핑도 차단할 수 있다.

앞에서 언급한 예들은 주로 부정적인 기능을 유발하는 배드(bad)봇 이었다면, 사이트 운영에 필요한 굿(good)봇도 있을 것이다. 이를테면 모니터링 프로그램이나 파트너사와의 업무자동화를 위한 툴 뿐만 아니라 구글이나 Bing등 각종 검색엔진등이 그 예인데, 이들 역시 일종의 봇이기 때문에 봇탐지 기능에 의해 차단될 수 있으므로 사전에 예외 처리를 하여 차단되지 않도록 하여야 한다.

지금까지 세차례에 걸쳐 클라우드 웹방화벽(WAF)의 주요 기능과 실제 운영 과정에서 필요한 필수 기능에 대해 살펴보았다. 기존 장비에 비해 클라우드 웹방화벽이 많은 장점을 가지고 있는 만큼, 지속적으로 관련 시장은 더욱 커 나갈 것으로 예측되며 추후에는 AI등 더 혁신적인 기능들 역시 추가될 것으로 기대한다. 다만 기능만 많다고 좋은 것은 아니니, 지금까지 소개한 필수 체크리스트를 참고해 각자의 환경과 요구 조건에 맞는 벤더의 서비스를 찾아서 활용할 수 있기를 기대해 본다.

[글. 홍석범 / antihong@gmail.com / 보안전문가. 정보보안 칼럼리스트]

★정보보안 대표 미디어 데일리시큐!★

◇상반기 최대 개인정보보호&정보보안 컨퍼런스 G-PRIVACY 2020 개최

-날짜: 2020년 5월 28일

-장소: 더케이호텔서울 2층 가야금홀

-참석: 공공·금융·기업 개인정보보호 및 정보보안 책임자·실무자

-교육이수: 7시간 인정

-사전등록: 사전등록 클릭