감염된 시스템, 파일 삭제, 공유 네트워크 감염, MBR파괴 등 피해 입어

지난달 24일 소니픽쳐스의 내부 전상망이 해킹으로 인해 내부 컴퓨터 시스템이 사용불능 상태가 되었다. APT공격을 통해 내부 전산망 침투가 이루어졌으며, 감염된 시스템은 파일 삭제, 공유 네트워크 감염, MBR파괴 등의 피해를 입었다. 사고 이후에도 다수의 변종으로 공격이 이루어지고 있다.NSHC(대표 허영일) Red Alert팀은 11일 소니픽쳐스 내부망 해킹과 관련 상세 보고서를 발표하고 이를 페이스북에 공개했다.

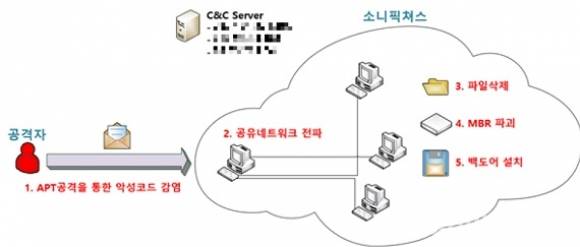

▲소니픽쳐스 해킹공격 순서. NSHC 제공

이번 보고서에는 공격에 사용된 악성코드에 대한 상세 정보와 공격순서도 포함돼 있다. 공격순서를 보면, 이메일을 통한 APT 공격으로 소니픽쳐스 내부망에 악성코드가 감염된 것으로 확인됐으며 감염된 시스템은 공유네트워크를 통한 악성코드 전파와 파일 삭제, MBR파괴 등의 공격이 순차적으로 진행됐다.

공격대상은 악성코드가 실행되면서 특정 IP대역에 속하는 다수의 IP와 ‘USSDI(시스템이름)’ 형식의 호스트에 대해 공격한다. 이 IP들은 일본에서 관리중인 IP로 확인됐으며, 악성코드의 암호화된 데이트 중에는 특정 시스템의 이름과 비밀번호 정보를 포함하고 있다. 보고서에는 악성코드에서 사용하는 C&C 서버의 IP 정보도 공개하고 있다.

보다 상세한 리포트 내용은 Red Alert팀 페이스북과 데일리시큐 자료실에서 다운로드 가능하다.

- Red Alert팀: www.facebook.com/nshc.redalert?ref=profile

<★정보보안 대표 미디어 데일리시큐!★>

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지