보안취약점 관리 제대로 되고 있나…실시간 취약점 관리의 필요성

[박관순 지니온 보안컨설턴트] 2014년 4월 IT 업계를 뜨겁게 달구었던 ‘하트블리드(HeartBleed) 취약점’. ‘HeartBleed 취약점’이란 무엇일까요? ‘HeartBleed’는 오픈소스로 만들어진 ‘SSL(Secure Socket Layer)’의 취약점으로 공격성공 시 사용자들의 로그인 정보 및 개인키와 비밀키를 탈취할 수 있는 취약점입니다.여기서 ‘취약점’이란? 보안상의 문제점을 안고 있는 컴퓨터 시스템의 약점을 의미합니다. 이러한 취약점으로 인해 우리의 시스템은 항상 해킹의 위협에 노출되어 있습니다. 그렇다면 이러한 취약점들은 어떻게 관리해야 할까요?

우선 취약점 관리에 앞서 ‘공식 취약점 관리 사이트 Mitre’에서 발표하는 CVE(Common Vulnerabilities and Exposures)와 CCE(Common Configuration Enumeration)에 대해 이해해야 합니다.

◇CVE란? OS 및 Application 고유의 취약점입니다.

예를 들어 ‘마이크로소프트 MS09-053’란 마이크로소프트에서 2009년에 53번째로 제공한 패치와 관련된 취약점으로 Mitre에 등록된 CVE코드는 ‘CVE-2009-3023’, ‘CVE-2009-2521’ 입니다. 이 취약점은 마이크로소프트 IIS용 FTP 서비스 원격 코드 실행 취약점으로 공격 성공 시 공격자가 시스템 수준 권한으로 임의 코드를 실행할 수 있습니다.

◇CCE란? 취약한 구성 점검입니다.

예를 들면, 개인정보보호법에서는 비밀번호를 숫자, 알파벳 대소문자, 특수문자를 조합하여 8자리 이상으로 구성하여 사용하도록 규정하고 있습니다. CCE 점검은 이와 같이 개인정보보호법의 비밀번호 길이에 대한 규정 준수, 기본 계정 삭제 등의 구성과 관련된 기준 정책을 준수하고 있는지 점검하는 항목입니다.

단순히 취약점이 있다고 해킹이 될까요?

좀 더 구체적으로, 우리 웹서버에 MS09-053 같은 CVE 취약점 있다면 해킹이 될까요?

이 취약점은 공격성공 시 FTP 서비스를 실행하는 시스템에서 원격 코드가 실행되는 취약점이며, 아래와 같이 CCE 기준에 부합하도록 구성 설정을 변경하는 것으로 조치할 수 있습니다.

①FTP 사용자의 디렉토리 생성을 허용하지 않도록 NTFS 파일 시스템 권한 수정, 관리 권한으로 다음 단계를 수행해 Users 그룹의 디렉토리 생성 권한 제거

②신뢰할 수 없는 익명 사용자에게 FTP 쓰기 권한 허용하지 않음. IIS 사용 권한을 수정하여 FTP 쓰기 액세스 방지

③FTP 서비스 비활성화

이처럼 CCE 기준에 부합하는 적절한 보안 구성을 따르고 있다면 해당 CVE 취약점을 이용하여 해킹하기가 어렵습니다. 즉, CVE 취약점과 CCE 취약점을 동시에 가지고 있고 공격자의 시도가 있어야 공격이 가능합니다.

그렇다면 대부분의 보안관리자들이 가장 고민하게 되는 시스템은 무엇일까요?

그것은 바로 외부 사용자들이 접속할 수 있는 시스템, DMZ 구간입니다. DMZ 구간은 태생적으로 외부에 서비스를 제공하기에 내부의 자원과 연결 될 수 밖에 없는 시스템입니다. 일반적으로 DMZ 구간의 웹서버에는 다음과 같은 보안 사항을 적용해야 합니다.

•DMZ 구간과 내부망의 분리

•위협대응

-방화벽을 통해 불필요한 IP 접근을 통제하고 80, 8080 등 최소한으로 필요한 웹서비스에 대해서만 포트 허용

-IPS를 통해 공격 차단 및 이상징후 탐지

-웹방화벽을 통해 Web Application 공격 차단

•취약점 대응

-보안 소스코드분석툴 점검을 통한 소스코드 취약점 제거

-주기적인 동적 웹취약점 점검을 통해 취약점 제거

-주기적인 시스템 취약점 점검 (CVE, CCE)을 통한 취약점 제거

위의 항목들을 잘 준수하고 실시간으로 모니터링 된다면 해커가 침입하기에 어려움이 많을 것입니다. 그러나 위의 보안 항목을 적절히 구현/관리하고, 주기적으로 모니터링 하는 업무는 많은 인적 리소스를 필요로 합니다. 그래서 주요 시스템 운영 사업장과 기관에서는 방화벽, IPS, 웹 방화벽 등의 방어적 보안 기자재를 통한 실시간 위협대응 서비스인 ‘보안관제’를 도입, 운영하고 있습니다.

‘보안관제 서비스’는 전문인력과 전문 분석 솔루션 SIEM(Security Information and Event Management)등을 통해 공격 시도를 분석하여 빠른 대처와 대응이 가능하도록 설계된 서비스입니다.

보안관제 서비스의 핵심은 물리적으로 많은 양(사람이 분석할 수 없는 수준)의 보안 로그를 적절한 룰셋과 정책을 통해 분석된 결과를 바탕으로 공격여부를 식별하여, 실시간 대응하는데 의의가 있습니다.

그렇다면 취약점 점검은 어떨까요?

CVE, CCE 등의 취약점 데이터베이스를 운영하고 있는 Mitre에서는 하루 평균 20여 개의 신규 취약점이 발견, 등록되고 있습니다. 하지만 대부분의 기업, 기관에서는 한 달에 한번 혹은 분기에 한번 취약점 점검을 수행하기에 항상 실시간 취약점이 발견 되는 시점과 점검 시점은 큰 차이가 있습니다. 담당자들은 점검 주기에 의한 차이를 인지하고 있지만 스스로 다들 그렇게 하니깐 괜찮다고 자기최면을 걸고 있습니다. 결국 취약점으로 인해 해킹까지 연결되는 핵심 사항은 점검 주기내 있는 확인하지 못한 신규 취약점입니다.

하지만 실시간으로 취약점들을 점검하고 관제할 수 있다면 어떨까요? 점검 주기가 한달, 분기가 아닌 신규 취약점이 발견되면 즉시 경보를 주는 시스템이 구축 되어 있다면 어떨까요?

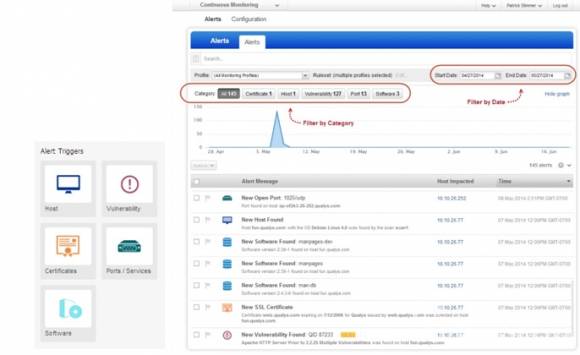

이것이 바로 취약점 관리의 차세대 버전인 ‘실시간 취약점 관제’입니다. 취약점 전문 관리기관인 Qualys에서는 효율적인 실시간 취약점 관리를 위해 취약점 관제 항목을 다음과 같이 규정하고 있습니다.

<실시간 취약점 관제 항목>

•Hosts & Devices(장비)

-네트워크 내 규정 된 관리 장비가 사라지거나, 인가 받지 않은 장비가 새로 발견 될 경우 실시간 탐지 및 경보

•Digital Certificates(인증서)

-SSL 인증서를 점검하여 기간이 만료되거나, 부적절한 인증서 및 암호화 알고리즘을 사용할 경우 실시간 탐지 및 경보

•Ports & Service(포트 및 서비스)

-시스템의 지정 된 포트 및 서비스 외, 다른 포트 및 서비스가 발견 되거나 변경 될 경우 실시간 탐지 및 경보

•Vulnerabilities on Hosts or in Applications(시스템 취약점)

-시스템 취약점이 새롭게 발견 되거나, 제거 된 취약점이 다시 발견 될 경우 해킹 가능한 취약점 혹은 패치가 가능한 취약점이 발견될 경우에만 한정지어 실시간 탐지 및 경보

•Applications Installed on Perimeter Systems(설치 된 소프트웨어)

-시스템에 지정된 소프트웨어 이외의 인스톨 된 것이 있는지, 혹은 지정 된 필수 소프트웨어가 삭제되었는지 실시간 탐지 및 경보

‘차세대 실시간 취약점 관제 솔루션’은 DMZ 구간의 주요 시스템에 대해 위의 사항을 실시간으로 모니터링을 할 수 있는 매우 효율적인 취약점 점검 시스템입니다. 또한 위의 항목들은 DMZ 구간에 대해 실제 해커의 관점(Hacker’s View)으로 바라보는 항목들로서 현실적인 해킹 대응이 가능합니다.

실시간 업무를 실시간 관제 서비스 플랫폼으로 대응 할 수 있다면 보안 담당자의 리소스를 효과적으로 줄여줄 수 있으며, 좀 더 많은 기회 비용을 가치있는 주요 업무에 할당 할 수 있을 것입니다.

최근 ‘차세대’라는 수식어가 붙는 보안 항목들이 속속 등장하고 있습니다. 취약점 관리 전문가로써 실시간 취약점 관제 솔루션이 등장하고 ‘차세대’ 취약점 관리 솔루션이라는 단어를 먼저 이야기하고 소개하는 것은 큰 영광입니다.

앞으로 DMZ 구간의 주요 자산 보안취약점 관리를 위해 ‘차세대 취약점 관제 솔루션’을 이용해 많은 기관과 기업에서 활용할 것으로 예상됩니다.

[글. 지니온 보안사업부 / 취약점 관리 전문 컨설턴트 박관순 / kspark@zinion.co.kr]

<★정보보안 대표 미디어 데일리시큐!★>

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지