“사용자 체크하기 위해 따로 카운터 서버 삽입한 웹사이트 활용 늘어”

6월 1주차 한국 인터넷 위협은 지난주에 비해 더욱 증가한 상태다. 특히 신규 경유지를 통해서는 공격의 사전 징후인 카운터 서버 링크만 들어있는 유포지가 다수 관찰됐다.빛스캔(대표 문일준) 관계자는 “카운터 서버 링크가 포함됐다는 것은 언제든 유포지로 이용될 수 있는 상태로 볼 수 있다”고 밝히고 더불어 “해외 국가의 VPN 및 프록시를 이용한 악성코드 유포도 나타나고 있으며 모두 악성링크의 차단을 회피하기 위한 방법으로 추정된다. 악성코드 유포지를 통해 다운로드되는 바이너리에서는 파밍 악성코드가 대부분 차지했으며 일부는 공인인증서를 유출하는 모습도 확인됐다”고 전했다.

또한 “매주 공격코드가 삽입되어 있는 악성코드는 국내 웹사이트를 통해 활발한 활동을 보이고 있다. 그에 못지않게 드라이브 바이 다운로드를 통해 실행되는 바이너리 활동 역시 C&C 서버와 연결하는 과정에서 다양한 변형된 모습을 보이고 있다”며 “최근에는 바이너리 감염 이후 사용자를 체크하기 위해 따로 카운터 서버를 삽입한 웹사이트를 활용하는 경우가 증가하고 있다”고 덧붙였다.

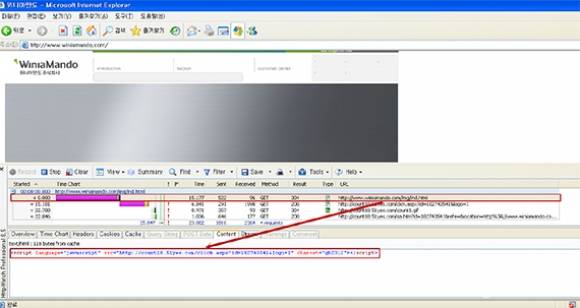

빛스캔 자료에 따르면, 이번주에는 위니아만도 웹사이트가 악성코드 바이너리에 감염된 사용자의 숫자를 체크하기 위한 카운터서버로 활용되는 정황이 나타났다며 주의를 당부했다.

보다 자세한 사항은 데일리시큐 자료실에서 다운로드 할 수 있다.

<★악성코드 정보는 데일리시큐!★>

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지