파밍 페이지 일반 사용자들 구분하기 어려워 주의해야

인터넷뱅킹 파밍용 악성코드가 지속적으로 유포되고 있어 이용자들의 각별한 주의가 요구된다.해당 악성코드에 대한 분석 보고서를 발표한 NSHC(대표 허영일) Red Alert팀은 “해당 악성코드는 서비스로 등록되어 감염 시스템에 상주해 지속적으로 C&C서버에 접속 요청한다. 기존 파밍공격과 같은 형태이며 시스템 감염 방식만 바뀐 변종 인터넷뱅킹 파밍 악성코드다. 감염이 의심되는 시스템에서는 대응방안에 따른 조치와 백신을 통한 치료를 하기바란다”고 밝혔다.

Red Alert팀 분석 내용에 따르면, 악성코드는 국내 모 계측기 쇼핑몰을 악성코드 배포지로 활용했다. 악성코드가 시스템에 감염되면 시스템 폴더에 드랍모듈이 복사된다. 해당 모듈은 서비스 바이너라로 등록되어 악성코드가 시스템에 상주하도록 한다.

드랍퍼인 ‘ahnlab.exe’는 랜덤한 서비스 이름을 생성한 뒤 악성코드 관련 레지스트리 값을 생성한다. 레지스트리 값 생성 이후, 드랍퍼는 자기 자신을 시스템폴더에 복사한 뒤 파일 끝에 1Byte 단위로 랜덤한 값을 추가해 파일 사이즈를 증가시킨다. 생성된 파일은 서비스 모듈로 등록되어 시스템에 상주하게 된다. 기존 드랍퍼는 VBScript 파일을 실행시켜 자가 삭제 기능을 수행한다.

서비스로 등록된 악성코드는 3가지 유형의 방법으로 C&C 서버의 주소를 획득한다. 현재 3가지 종류의 호스트에서는 웹 페이지 블락, C&C 호스트 정보 부재 등으로 C&C 서버와 연결이 되지 않아 2차적인 공격이 이루어지지 않는다. C&C 서버의 호스트 정보를 획득할 경우 악성 서비스는 로컬 호스트의 시스템 정보를 수집해 C&C 서버로 전송한다.

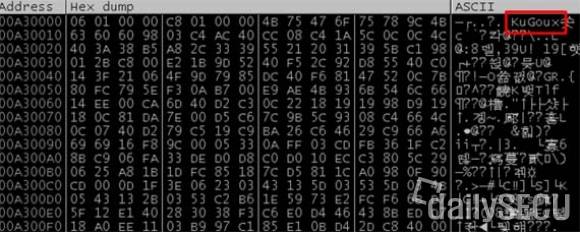

획득한 정보를 종합해 C&C 서버에 전송해 전송되는 패킷 데이터는 ‘KuGou’라는 특정 시그니쳐를 가지게 된다.

Red Alert팀은 “파밍 페이지의 경우 일반 사용자들은 구분하기 어렵기 때문에 은행에서 제공하는 보안 정책(OTP, PC지정, SMS승인 등)을 이용해 추가 인증을 해야 한다”며 “또한 은행에서는 보안카드의 전체 일련번호와 전체 번호를 요구하지 않는다. 유의해야 한다”고 경고했다.

보다 자세한 보고서 내용은 Red Alert팀 페이스북 페이지와 데일리시큐 자료실을 통해 다운로드 가능하다.

-Red Alert팀: www.facebook.com/nshc.redalert?ref=profile

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지