IE 보안 설정 활용 및 플래시 사용 금지, IE 11 보호 모드 사용 등

지난 4월 27일 발표된 인터넷 익스플로러(IE) 원격코드 실행이 가능한 제로데이 취약점 ‘CVE-2014-1776’에 대해 NSHC(대표 허영일) RedAlert팀에서 해당 취약점에 대한 분석 보고서와 함께 긴급 대응 가이드를 발표했다. 아직 MS에서 패치가 발표되지 않아 취약점을 이용한 공격 시도에 각별한 주의를 기울여야 한다.RedAlert팀은 보고서에서, 취약점 영향과 공격 시나리오에 대한 일부 정보들을 정리하고 “최초 발견한 파이어아이는 해당 취약점이 IE 9, 10, 11을 대상으로 하고 있다고 발표했으며 이를 모든 버전에서 확인한 시만텍은 하위 버전에서도 동작한다고 밝혔다. 이에 따라 MS에서는 공식적으로 XP를 제외한 모든 윈도우 OS 버전과 IE 버전에서 취약하다는 안내문을 발표했다. 다만 윈도우 XP에 대한 언급이 없는 것은 관리 대상에서 제외되었기 때문”이라고 밝혔다.

파이어아이는 CVE-2014-1776를 악용한 APT 공격 사례를 확인했으며 공격 코드도 확보한 것으로 보고됐다. 하지만 자세한 내용은 공개하지 않고 있다.

한국을 비롯한 많은 국가에서 이례적으로 MS 보안업데이트 발표 전까지 파이어폭스, 사파리, 크롬 등 다른 인터넷 브라우저 사용을 권고하고 있으며 윈도우XP 사용자는 향후에도 보안 업데이트가 제공되지 않으므로 보안 업데이트가 제공되는 다른 제품을 사용할 것을 권고하고 있다.

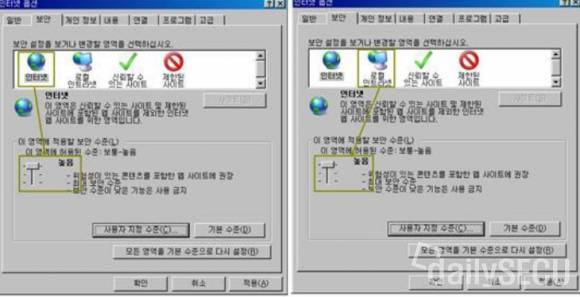

<IE 보안수준 설정>

한편 보고서에는 IE 보안 설정을 높게 설정해 공격코드 실행을 방지할 수 있다고 말한다. 그 방법 또한 공개하고 있다. 더불어 VML 구성 요소를 사용하지 않도록 설정해 해당 취약점 동작에 이용되는 VGX.DLL의 사용을 임시 중단하는 방법으로 익스플로잇을 방지할 수 있다고 권고한다.

또 파이어아이에서 확인한 익스플로잇은 플래시를 이용하기 때문에 플래시를 임시로 사용하지 않음으로써 효과적인 대응이 가능하다고 덧붙였다. 또 IE 11에서 새롭게 지원되는 기능인 ‘향상된 보호 모드 사용’ 기능을 활성화해 공격에 대비할 수 있다고도 밝혔다.

보다 자세한 내용은 RedAlert팀 페이스북 페이지와 데일리시큐 자료실에서 다운로드 가능하다.

-RedAlert팀: www.facebook.com/nshc.redalert?ref=profile

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지