지난 8월 13일 제작된 신규 악성 HWP 문서가 발견된 것에 이어 이번에는 국세청 관련 문서처럼 사칭한 사이버공격이 발견돼 각별한 주의가 요구된다.

이스트시큐리티 시큐리티대응센터(이하 ESRC) 측은, 해당 악성코드를 조사해 본 결과 지난 6월부터 7월까지 국내에서 지속적으로 발견되고 있는 '무비 코인(Movie Coin)' 시리즈로 분석되었다고 밝혔다.

라자루스(Lazarus) APT 그룹의 오퍼레이션 '무비 코인' 공격은 지난 6월부터 8월까지 지속적인 활동이 포착되고 있다.

오퍼레이션 '무비 코인'의 경우, 위협배후에 대표적 정부후원 해킹조직 '라자루스(Lazarus)' 그룹이 존재하는 것으로 알려져 있고, 국내 유명 암호화폐 거래소에 가입되어 있던 회원들이 주요 공격 대상이다.

이번 공격에 사용된 악성 HWP 문서는 기존과 마찬가지로 마지막 저장 계정이 'User'이며, 동일한 포스트스크립트 취약점을 활용했다.

그리고 인터넷에 공개되어 있는 실제 공문서 양식(재산취득 자금출처에 대한 소명자료제출)에 악성스크립트를 삽입했다.

인터넷에 공개되어 있는 정상문서에는 앞면과 뒷면 2장으로 구성되어 있지만, 악성문서에는 뒷면의 '소명자료제출요구서' 내용만 포함되어 있다. 공격자는 실제 정상문서 내용을 도용해 악성코드를 삽입해 공격에 활용했다.

이번과 유사한 공격기법은 이미 지난 2017년 5월 '납세담보변경요구서' 등의 악성 HWP 파일이 다수 보고된 바 있고, 그 이후로도 변종 HWP 파일이 다양한 유형으로 공격이 수행되었다.

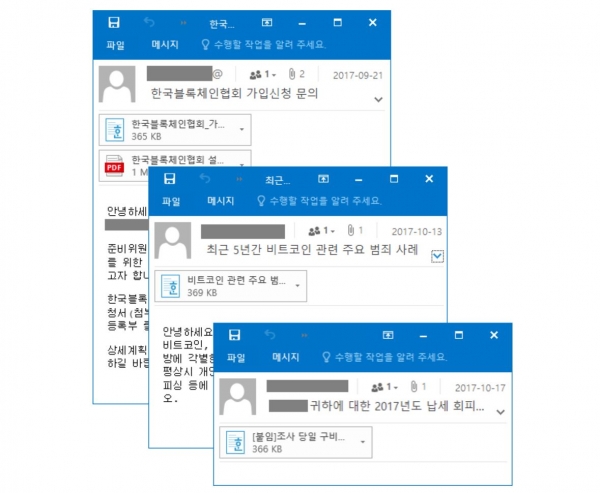

특히, 한국의 특정 암호화폐 거래소 직원 및 회원들을 대상으로 집중적인 공격이 수행되었다. 주로 HWP 취약점이 사용되지만, 공격 대상에 따라 XLS, DOC 매크로 기능을 활용한 방법도 사용되었다. 악성 문서파일 제작자는 비슷한 컴퓨터 계정을 사용한 것으로 조사됐다.

주로 'jikpurid', 'David', 'Administrator', 'Tiger', 'User', 'alosha' 등이고, 최근에는 'User' 계정이 계속 쓰이고 있다.

◇소명 자료 제출 요구서 사칭한 코드 분석

소명 자료 제출 요구서로 위장한 악성 HWP 문서파일은 2019년 8월 13일 코드가 저장되었으며, 'BinData' 스트림에 'BIN0001.PS' 포스트스크립트(PostScript) 코드가 포함되어 있다.

한편 ESRC는 3개의 C2 도메인을 조사하는 과정 중에 흥미로운 점을 발견했다. C2 서버 3곳 모두 거의 동일한 시점에 동일한 곳에서 등록되었다는 것이다.

이런 점을 유추해 볼 때 공격자가 직접 C2 서버를 등록하고 구축해 사용했을 가능성도 배제할 수 없다. 최근까지 워드 프레스 기반의 웹 서버가 C2 호스트로 악용되었다.

ESRC 관계자는 “최근 비트코인, 이더리움 등 암호화폐를 거래하는 이용자를 대상으로 한 꾸준한 APT 공격이 수행되고 있다. 특히 HWP 취약점을 이용한 스피어 피싱 공격이 은밀하게 진행되고 있어, 사용중인 문서 소프트웨어를 반드시 최신 버전으로 업데이트해야하고, DOC, XLS 파일의 매크로 실행은 절대 허용하지 않아야 한다”고 강조했다.

★정보보안 대표 미디어 데일리시큐!★