신종 랜섬웨어 ‘Sodin’이 발견됐다. Sodin은 최근 발견되었던 윈도우 제로데이 취약점을 악용해 감염된 시스템에 대한 관리자 권한을 확보한 후 랜섬웨어로는 보기 드물게 CPU 아키텍처를 교묘히 활용해서 보안 솔루션의 감시망을 벗어난다. 뿐만 아니라 사용자 개입 없이 공격자가 바로 취약한 서버에 Sodin을 심은 사례도 발견돼 각별한 주의가 요구된다. 한국에도 유포가 되고 있는 상황이다.

데이터 또는 기기 자체를 암호화하고 이를 대가로 주로 돈을 요구하는 랜섬웨어는 오래 전부터 존재한 사이버위협이다. 전 세계적으로 개인은 물론 규모를 막론한 모든 조직이 랜섬웨어의 피해를 입고 있다.

카스퍼스키랩에 따르면, 대부분의 보안 솔루션은 널리 알려진 랜섬웨어나 공격 수법을 탐지할 수 있지만, Sodin과 같이 최근에 발견된 제로데이 취약점(CVE-2018-8453)을 악용해서 관리자 권한을 획득하는 정교한 기법을 사용할 경우는 얼마간은 감시망을 피할 수 있다.

Sodin은 유포자(구매자)가 암호화 악성코드가 전파되는 방식을 선택하는 서비스형 랜섬웨어(RAAS) 일종으로 보인다. Sodin이 제휴 프로그램을 통해 유포된다는 몇 가지 증거도 있다. 예를 들어 개발자가 악성코드 기능에 허술한 구멍을 남겨두었기에 악성코드 구매자들도 모르게 파일을 복호화할 수 있다.

보통은 피해자가 대가를 지불하면 유포자 키를 제공하여 파일을 복구하는데, 이 유포자 키가 없어도 복호화할 수 있는 일종의 '마스터키'를 원천 개발자가 가진 셈이다. 이 기능은 개발자가 피해자 데이터 복구를 제어하거나 일부 유포자의 악성코드를 쓸모 없게 만들어서 제휴 프로그램에서 제외시키는 등 랜섬웨어 유포를 조작하는 데 사용되는 것으로 보인다.

뿐만 아니라 대부분의 랜섬웨어는 이메일 첨부파일 열기 또는 악성 링크 클릭 등 사용자의 개입이 조금이라도 필요하기 마련인데 Sodin의 경우는 달랐다. Sodin을 사용한 공격자는 취약한 서버를 찾아 “radm.exe.”라는 이름의 악성 파일을 다운로드하도록 명령을 전송했다. 그러면 랜섬웨어가 로컬에 저장되어 실행되는 것이다.

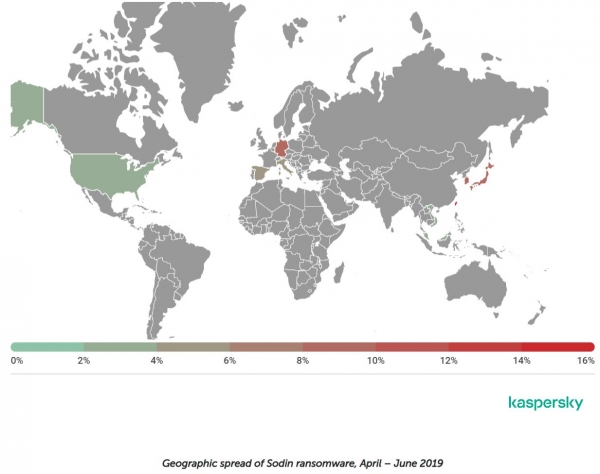

Sodin 랜섬웨어 공격은 아시아에 집중되었다. 공격의 17.6%가 대만, 9.8%가 홍콩, 8.8%가 대한민국에서 일어났다. 그러나 유럽, 북미, 남미 등지에서도 Sodin 랜섬웨어가 관찰되었다. 랜섬웨어에 감염된 PC에는 미화 2500달러에 상당하는 비트코인을 요구하는 메시지가 남아 있었다.

Sodin을 탐지하기 어려웠던 또 다른 이유는 "천국의 문(Heaven’s Gate)" 기법이었다. 이 기법을 사용하면 악성 프로그램이 32비트 운영 체제에서 64비트 코드를 실행할 수 있다. 이는 보기 드문 기법으로 특히 랜섬웨어에서는 거의 발견되지 않는다.

카스퍼스키랩 연구진은 Sodin이 다음 두 가지 이유로 천국의 문 기법을 사용했다고 추측한다.

-악성 코드 분석이 어려움. 디버거(코드 검사기) 중 일부는 이 기법을 지원하지 않아 인식할 수 없다.

-보안 솔루션의 탐지를 피하기 위해. 의심스러운 동작을 하는 코드를 실제 컴퓨터와 유사한 가상 환경에서 실행하여 알려지지 않은 위협을 탐지하는 '에뮬레이션 기반' 탐지 기술을 피할 수 있다.

카스퍼스키코리아 이창훈 지사장은 "오늘날 랜섬웨어는 너무나 흔한 악성코드가 되었지만 Sodin은 훨씬 정교하고 발전된 양상을 띠고 있다. CPU 아키텍처를 이용해 감시망을 피하는 것은 암호화 악성코드에서 흔히 볼 수 없는 모습이다. 이러한 악성코드를 제작하는 데에는 상당한 리소스가 투입되므로 앞으로 Sodin 랜섬웨어가 사용한 수법을 활용한 공격이 늘어날 것으로 전망된다. 이 악성코드 개발에 참여한 범죄자들은 꽤 높은 수익을 기대하고 있을 것이다"라고 말했다.

카스퍼스키 보안 솔루션으로 Sodin 랜섬웨어(진단명 Trojan-Ransom.Win32.Sodin)를 탐지할 수 있다. Sodin이 악용한 취약점 CVE-2018-8453은 이전에 FruityArmor 해킹 그룹으로 추정되는 공격자에 의해 악용되었으나 카스퍼스키 보안 제품에서 탐지되어, 2018년 10월 10일에 패치되었다.

카스퍼스키는 Sodin 랜섬웨어의 피해를 입지 않으려면 다음과 같은 조치를 취할 것을 권고하고 있다.

-회사에서 사용하는 소프트웨어를 항상 최신 버전으로 업데이트한다. 자동으로 취약점과 패치를 관리할 수 있도록 취약점 진단 및 패치 관리 기능이 있는 보안 제품을 사용한다.

-Kaspersky Endpoint Security for Business와 같이 동작 기반 탐지 기능을 갖춘 강력한 보안 솔루션을 사용한다. 익스플로잇은 물론 알려진 위협과 알려지지 않은 위협까지 효과적으로 탐지할 수 있다.

★정보보안 대표 미디어 데일리시큐!★