또한 이번 해킹 사건에 대해 HNS도 14일 “국내 포털 사이트 korea.com에 악성코드가 삽입되었으며 금융권과 포털 사이트 사용자들을 타깃으로 하고 있음을 확인했다”며 “공격자가 노린 하이재킹 대상 국내 웹 사이트들은 국민은행, 농협, 신한은행, 우리은행, 기업은행, 외환은행, 하나은행, 우체국, 새마을금고, 네이버, 다음, 네이트, 한메일, KISA 등이다”라고 밝혔다.

그리고 HNS 측은 “악성코드는 국내 안티바이러스 제품인 알약의 프로세스가 존재하는지 여부를 확인하는 기능도 가지고 있으며 만약 해당 프로세스가 존재한다면 그 프로세스를 킬 시키지 않고 다른 우회 방법을 사용하는데 이는 사용자에 의해 쉽게 탐지되는 것을 피하기 위한 조치로 판단된다”고 분석했다.

더욱 흥미로운 점은 “KISA가 제공하는 파밍 경고 사이트(pharming.kisa.or.kr)과 이 파밍 경고 사이트에 등록되어 있는 웹 사이트들도 하이재킹의 대상이었다는 것이며 따라서 공격자들이 국내 보안 체계를 연구하고 이를 우회하는 방법을 연구하고 있다는 것을 보안 시스템을 개발하고 적용해야 할 것”이라고 덧붙였다.

한편 중국 360 클라우드 보안시스템이 1월 13일 새벽, 목마가 설치된 korea.com 웹사이트를 탐지하였다. 목마가 설치된 몇 시간 동안 korea.com 뉴스채널의 날씨정보에 악성코드가 삽입되었으며, 주로 CVE-2012-1889 취약점을 이용하여 방문자의 PC를 공격하였다. 만약 관련 패치를 설치하지 않았거나 안티-바이러스 프로그램을 사용하지 않는다면 자동으로 해당 목마를 다운로드 및 실행한다.

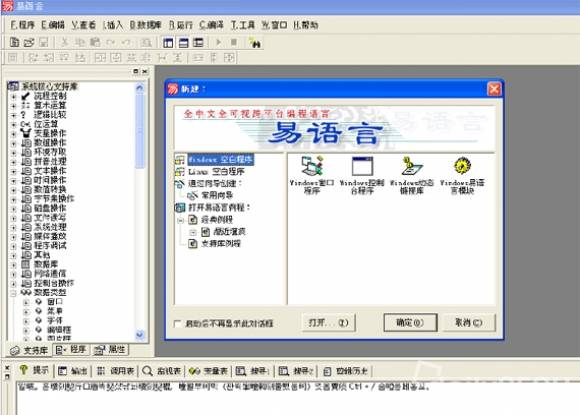

연구원의 분석에 따르면 korea.com에 삽입된 목마는 E언어(易?言)로 개발되었다.(특징은 중국어를 사용하여 프로그래밍) 목마는 네트워크 설정을 수정하는 방식으로 감염된 PC가 한국 7대은행에 인터넷 뱅킹에 접속 시 악의적인 IP에 하이재킹한다. 다음 해당 IP서버는 프락시 필터링과 유사한 방법으로 사용자가 은행 홈페이지를 액세스하는 데이터를 기록한다.

또한 목마가 사용하는 하이재킹 IP는 QQ블로그(user.qzone.qq.com/2878663002)와 연결되어 있다. 다시 말하면 해커의 ‘QQ닉네임’을 수정하는 방법으로 악의적인 IP를 수시로 수정할 수 있다. 현재는 일본 IP(114.191.54.223)를 사용하고 있다.

<목마는 QQ 블로그 닉네임을 이용하여 IP주소를 제어>

분명한 것은 해커들의 목표는 한국이다. 몇 년전, 한국 금융기관과 공공 웹사이트가 여러 차례 공격을 당하여, ATM인출기 및 인터넷 뱅킹 모두가 피해를 보았다.

전문가는 “만약 브라우저 액세스 과정에서 도메인 redirect 등 의심스러운 상황이 발생하면 백신을 사용하여 보안스캐닝을 진행하거나 hosts 등 네트워크 설정이 수정되지 않았는지 점검하기 바란다.”로 당부하였다.

중국 360 인터넷 보안센터는 목마의 하이재킹 대상인 한국 7대 은행은 국민은행, 농협은행, 신한은행, 하나은행, ibk기업은행, 우리은행, 외환은행 등이라고 밝히고 있다.

<빛스캔 분석 내용>

한편 빛스캔(문일준 대표) 측도 15일 주간동향 브리핑 내용에 “포털 사이트로 알려진 korea.com내 뉴스 페이지에서 주말부터 주중 일부에 걸쳐 악성코드 유포가 이루어진 모습을 포착했다”며 “인터넷 사용자들이 많이 방문하는 사이트로 악성코드 유포 시점이 방문자가 가장 많은 주말을 이용한 것으로 미루어 상당히 많은 사용자들의 악성코드 감염이 이루어졌을 것”이라고 보고했다. 유포된 악성코드 바이너리를 확인한 결과 파밍 종류의 악성코드로 확인됐다고 덧붙였다.

또한 HNS 연구원은 “이번 공격에 주목할 부분으로 악성코드가 중국어로 만들어진 프로그래밍 언어인 Easy 랭귀지(파일 확장자가 ‘.e’라는 중국인들은 ‘E language’라고 부름)로 작성되었다는 것”이라며 “이지 랭귀지는 중국어로만 프로그래밍 가능하며 중국 DYWT사가 만든 것”이라고 전했다.

<HNS 분석 결과 이미지>

HNS는 이번 악성코드 공격에 대한 아주 상세한 리포트를 공개했다. 리포트 제목은 ‘금융권 및 포털 사이트 이용자 대상 악성코드 및 공격 기법 분석’이다. 해당 자료는 아래 링크를 통해 다운로드 가능하다.

-HNS 상세리포트 다운로드: blog.hacknsecurity.com/entry

한편 HNS 상세리포트와 빛스캔 주간 동향은 데일리시큐 자료실에서도 다운로드 가능하다. 파장이 큰 만큼 해당 사이트 관리자와 관계 기관의 철저한 대응이 필요할 것으로 보인다.

데일리시큐 길민권 기자 mkgil@dailysecu.com