Red Alert팀 “감염 의심 시스템, 백신 통한 치료 필요”

최근 Dark Bot의 변형이 배포되고 있다고 주의를 당부하며 분석보고서를 공개한 NSHC(대표 허영일) Red Alert팀은 “해당 악성코드는 윈도우 기본 프로그램들에게 주요 코드를 Code injection 기법을 사용해 동작하며, UAC해제, USB감염, ADS제거, 백신의 TCP연결 종료 등을 통해 시스템 깊숙이 침투해 IRC Bot으로 C&C명령 대기 및 파일다운로드 대기 상태다. 감염이 의심되는 시스템에서는 대응방안에 따른 조치와 백신을 통한 치료가 필요하다”고 강조했다.

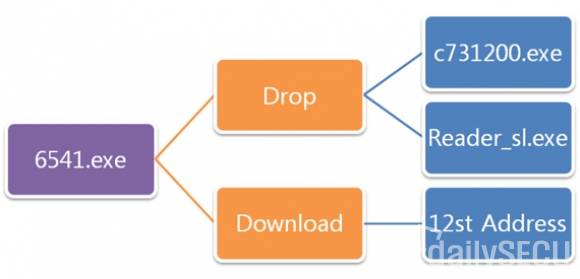

<악성코드에서 다운로드 되는 파일>

Red Alert팀 분석보고서에 따르면, 해당 악성코드는 감염 흔적을 지우기 위해 UAC와 ADS를 조작하며 백신을 우회하기 위해 Run List와 TCP 연결을 조작한다. 또한 USB를 감염시켜 USB 사용시 악성코드 감염을 유도한다.

팀 관계자는 “C&C서버의 명령과 2차 파일다운르도의 실행이 가능해 감염이 의심되는 시스템에서는 대응방안에 따른 조치와 백신을 통한 치료가 필요하다”고 강조했다.

보다 상세한 내용은 Red Alert팀 페이스북 페이지를 통해 다운르도 가능하며 데일리시큐 자료실에서도 다운로드가 가능하다.

-Red Alert팀: www.facebook.com/nshc.redalert

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지