php-cgi 취약점 악용…홈 라우터, IP카메라, 셋톱박스 등 보안 위협 직면

리눅스를 기반으로 php가 구동되는 x86 컴퓨팅 시스템을 타깃으로 하는 새로운 웜이 등장했다. 이로 인해 칩 구조로 된 홈 라우터나 셋톱박스와 같은 디바이스가 심각한 보안 위협에 직면하게 됐다.

리눅스를 기반으로 php가 구동되는 x86 컴퓨팅 시스템을 타깃으로 하는 새로운 웜이 등장했다. 이로 인해 칩 구조로 된 홈 라우터나 셋톱박스와 같은 디바이스가 심각한 보안 위협에 직면하게 됐다.달로즈(Linux.Darlloz)라고 명명된 이 웜은 php-cgi 취약점(CVE-2012-1823)을 악용하고 있다. 해당 취약점은 2012년 5월 보안패치가 배포됐으나, 이를 적용하지 않은 컴퓨터를 통해 전파되고 있다.

보안업체 시만텍은 “이 웜은 일단 실행이 되면 IP 주소를 랜덤으로 생성시키고 흔히 쓰는 ID와 비밀번호를 통해 서버상에 있는 특정 경로에 접근한 후 취약점을 악용하는 HTTP POST 요청을 보낸다”며, “타깃 시스템이 패치가 되지 않은 경우, 악성 서버로부터 웜을 다운로드 받고 이어 다음 타깃을 찾는다”고 밝혔다.

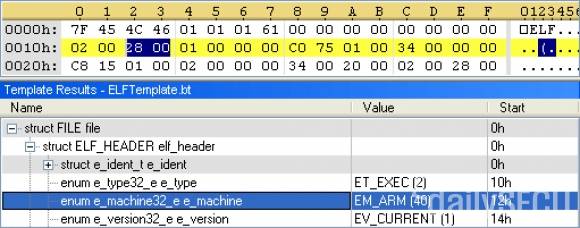

현재 공격자의 서버로부터 다운로드 받은 악성 바이너리는 인텔 CPU 구조의 ELF(Executable and Linkable Format) 포맷으로 돼 있고, x86 시스템을 타깃으로 전파되고 있다. 그러나 ARM, PPC, MIPS, MIPSEL을 포함하는 다른 CPU 구조도 결코 안전하지 않을 것으로 보고 있다.

리눅스 기반의 php 시스템은 주로 홈 라우터, IP 카메라, 셋톱박스 등과 같은 임베디드 디바이스에 이용되고 있다. 이제 감염 대상이 일반 PC에서 리눅스 기반의 디바이스로까지 확대된 것이다.

문제는 이러한 디바이스의 경우 업데이트를 자주 하지 않기 때문에 공격을 당하면 그 피해는 커질 수 있다. 대부분의 업체들이 정기적으로 업데이트를 하지 않을 뿐만 아니라, 하게 되더라도 업데이트에 포함된 보안 이슈에 대해 공지를 제대로 하지 않을 때가 많기 때문이다.

또한 리눅스 기반의 펌웨어 업데이트는 일반 소프트웨어보다 많은 작업이 수반되고, 기술적인 지식이 요구된다. 사용자들은 업데이트가 배포되는 곳을 찾아 수동적으로 다운로드 하고 이를 웹기반 관리자 인터페이스를 통해 디바이스에 업로드 해야 하는 불편함이 존재한다.

시만텍 연구진은 “많은 사용자들이 집이나 사무실에서 이용하고 있는 자신의 디바이스가 취약하다는 사실을 알지 못하고 있다”며, “취약하다는 사실을 알더라도, 예를 들면 메모리나 CPU가 충분하지 않아 새로운 버전을 지원하기에는 너무 느리다는 등의 이유로 업데이트가 제공되지 않을 수 있다”고 지적했다.

따라서 이러한 보안 위협에 대응하기 위해서는 최신 버전의 펌웨어를 사용하고, 관리자 비밀번호를 강력하게 설정하며, 방화벽 정책상으로 -/cgi-bin/php, -/cgi-bin/php5, -/cgi-bin/php-cgi, -/cgi-bin/php.cgi, -/cgi-bin/php4 등의 HTTP POST 요청을 막는 것이 좋다고 연구진은 조언했다.

데일리시큐 호애진 기자 ajho@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지