다니엘 피스텔리, “악성코드도 암호화 해 백신 무력화”

일반적으로 애플 맥 컴퓨터는 윈도우 기반의 컴퓨터 보다 상대적으로 안전하다는 평가를 받고 있지만, 최근 맥 운영체제를 대상으로 하는 악성코드가 증가하면서 보안 위협은 점차 커져가고 있다.

일반적으로 애플 맥 컴퓨터는 윈도우 기반의 컴퓨터 보다 상대적으로 안전하다는 평가를 받고 있지만, 최근 맥 운영체제를 대상으로 하는 악성코드가 증가하면서 보안 위협은 점차 커져가고 있다.이러한 악성코드가 증가하는 이유로는 애플 컴퓨터의 시장 점유율이 늘어나고 있고, 유명한 기업가와 영향력 있는 정치인들이 많이 사용함에 따라 이들을 겨냥한 공격이 시도되고 있다는 점 등을 꼽을 수 있다.

보안업체 세르베로 프로파일러(Cerbero Profiler)의 책임 개발자 및 리버스 엔지니어인 다니엘 피스텔리(Daniel Pistelli)는 흥미로운 연구 결과를 내놓았다. 맥 OS X에서 작동하는 악성코드를 탐지할 수 없게 하는 기법으로, 회사 블로그를 통해 이를 자세히 공개했다.

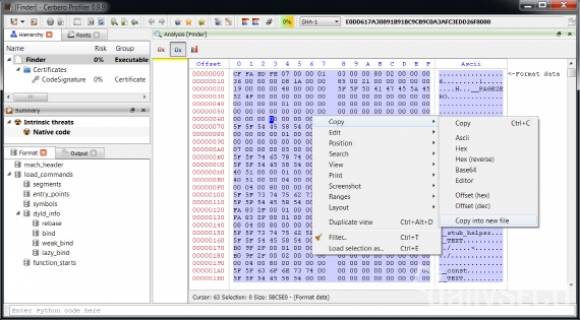

그에 따르면, 애플은 ‘Dock.app’이나 ‘Finder.app’과 같은 일부 실행 파일들을 보호하기 위해 내부적으로 시행하는 암호 메카니즘이 있는데, 이러한 암호화가 악성코드에도 동일하게 적용될 수 있다는 것이다. 이에 따라 안티바이러스 솔루션은 암호화가 된 악성코드를 탐지할 수 없으며, OS X는 악성코드를 로딩하는데 문제가 없다.

이 보호 메카니즘은 안티바이러스 솔루션에 이미 탐지된 기존의 악성코드에도 적용돼 해당 악성코드를 탐지할 수 없게 한다. 악성코드로 탐지했던 동일한 안티바이러스 솔루션이라도 암호화가 이뤄지면, 이를 파악하지 못하고 악성코드로 탐지하지 않는다.

따라서 이러한 문제에 대응하기 위해서는 안티바이러스 솔루션 업체들이 실제 복호화를 지원하거나 그렇지 않으면 암호화된 실행 파일이 애플에 서명돼 있을 때만 정상 파일로 진단할 수 있도록 해야 한다고 다니엘 피스텔리는 제안했다.

데일리시큐 호애진 기자 ajho@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지