“국가 간 사이버전은 이제 루비콘강을 건넜다.” 이는 미 공군 사성장군 출신으로 미국 국가 안보국(NSA) 그리고 미국 중앙정보국(CIA) 국장을 역임한 마이클 헤이든 장군이 미국과 이스라엘이 스턱스넷을 이용하여 이란을 공격한 이후의 사이버전의 양상이 크게 변화할 것임을 경고하며 한 말이다.

이 시기를 기점으로 전 세계 통신 인프라로서 인터넷은 국가 주도 사이버전 전장으로 변화하기 시작하였다. 한 사람이나 국가가 사회적 합의하에 정해진 규칙을 위반하고 이를 통해 자신의 이득을 취하는 경우 시스템은 붕괴하고 강자가 지배하는 약육강식의 시대가 도래하게 된다.

이러한 움직임의 선두에 서있는 국가는 인터넷을 만들고, 관리하는 미국으로 인터넷 전역을 감시할 수 있는 인프라를 구축하여 운영하고 있다. 인터넷 통신의 99%를 차지하는 해저 광케이블 통신의 80%가 미국을 경유하며 미국에만 57개의 광케이블 접안시설이 있다. 또한 다섯 개의 눈이라는 이름의 국제협력체의 일원으로 미국과 긴밀한 정보 공유체계를 유지하는 영국은 49개의 접안 케이블 시설을 운영하며 해당 시설에서 수집된 정보를 미국과 공유하고 있다.

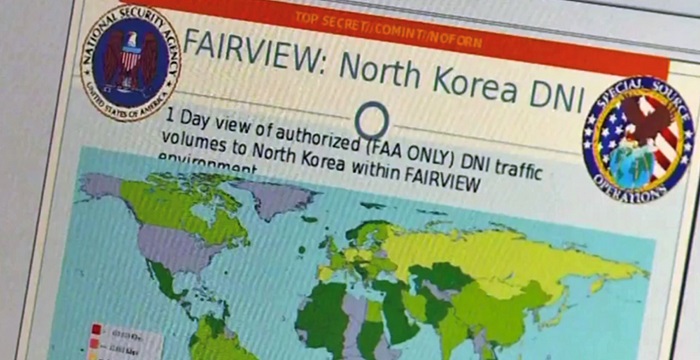

위 그림은 2013년 미국 국가 안보국 협력사 직원이던 에드워드 스노든의 폭로로 세상에 알려진 미국의 인터넷 감청 프로그램 ‘FAIRVIEW’의 운영 화면으로 미국의 감시 대상인 북한에서 세계 각국으로 발생하는 인터넷 트래픽 현황을 나타내고 있다.

이렇듯 사이버 전장으로의 인터넷은 더 이상 기술적으로 평등하지 않은 기울어진 운동장이며 충분한 기술력과 자원을 갖춘 공격자에게 유리하다는 사실은 잘 알려져 있지 않다. 이를 보다 정확하게 이해하기 위해서는 인터넷 구조에 대한 이해가 필요하다. 일반적으로 가정 혹은 회사에서 네트워크 사업자까지 연결되는 경로에 대해서는 잘 알고 있으나 인터넷 사업자 간 자율적 통신 연결 망인 인터넷의 연결 구조에 대해서는 잘 모르고 있는 경우가 대부분이다.

인터넷은 네트워크들의 네트워크로 인터넷서비스제공자(ISP)들의 집합체이다. 이때 각각의 ISP를 망사 업자혹은 AS라고 부르며 BGP라는 프로토콜을 이용하여 자율적 합의를 통해 인터넷 경로를 결정한다. 초기 연구망으로 시작한 인터넷은 지금과 같은 거대 상업망으로 성장할 것이라고는 예상하지 못하였다. 이중 대표적인 것이 보안적 요소를 심각하게 고려하지 않고 비교적 단순하게 설계된 BGP 프로토콜로 인터넷에서의 상호 신뢰가 무너진 현시점에서 많은 문제를 야기하고 있다.

이중 대표적 사례가 지난 2013년 해킹을 통한 정보 유출로 국내에서도 많은 이슈를 생성한 사이버 공격도구 생산업체인 이탈리아 해킹팀의 인터넷망 공격 사례이다. 조직범죄와 테러 대응 업무를 수행하는 이탈리아 정부 기관인 ROS는 이태리 해킹 팀과 함께 인터넷 주소에 대한 가로채기 공격을 수행하였다.

ROS는 사용자 컴퓨터를 감청하던 중, 2013년 7월 3일 갑작스럽게 모든 공격 대상 사용자 통제 서버에 대한 접속이 끊어졌다. 모든 정보에 대한 접근 권한을 상실한 이태리 정부는 원격제어 도구인 RCS를 판매한 해킹 팀에 문제 해결 방안을 요청하였고 해당 업체는 인터넷 주소 가로채기 공격(BGP HIJACKING)을 추천하였다.

당시 연결이 끊어진 주소는 리투아니아가 소유하고 있는 IP 대역인 46.166.163.0/24로 이탈리아 정부는 적법한 방법으로는 해당 IP에 접근을 할 수 없는 상황이었다. 이탈리아 정부는 2013년 8월 16일 오전 7시 32분 자국 ISP인 아루바의 BGP 라우터를 사용하여 타 국가의 대역인 46.166.163.0/24를 마치 자신이 소유하고 있는 것으로 거짓으로 선언하고 같은 해 8월 22일 오후 1시 35분까지 해당 대역을 사용하는 모든 인터넷 통신에 대한 가로채기 공격을 수행하였다.

이러한 BGP 경로 조작을 통한 인터넷 해킹은 인터넷 주소(IP)를 모든 네트워크 추적에 있어 불변하는 식별자로 취급하는 현재의 정보보호 대응체계에서는 관측할 수 없으며 충분한 자원을 가진 공격자는 이를 원하는 시점에 수행할 수 있기에 매우 치명적인 결과를 초래할 수 있다. 2018년 미국 군사학술지인 Military Cyber Affairs에서 발표된 중국의 BGP 3건의 공격 사례 중 하나는 중국이 미국과 한국 간의 인터넷 경로를 변경하는 중간자 공격을 수행한다는 것으로 신뢰기반의 신사협정이 무너진 인터넷 공간에서 우리나라도 더 이상 안전하지 않다는 것을 말해주고 있다.

<참고서적>

1.DEMCHAK, Chris C.; SHAVITT, Yuval. China’s Maxim–Leave No Access Point Unexploited: The Hidden Story of China Telecom’s BGP Hijacking. Military Cyber Affairs, 2018, 3.1: 7.

2.GREENWALD, Glenn. No place to hide: Edward Snowden, the NSA, and the US surveillance state. Macmillan, 2014.

3.ZETTER, Kim. Countdown to Zero Day: Stuxnet and the launch of the world's first digital weapon. Broadway books, 2014.

4.https://bgpmon.net/how-hacking-team-helped-italian-special-operations-group-with-bgp-routing-hijack/

★정보보안 대표 미디어 데일리시큐!★