빛스캔 “7월 악성코드 은닉사이트 조사결과, 2만8천510건 탐지돼”

빛스캔(대표 문일준)은 7월 월간 인터넷 동향보고서를 21일 발표하고 “6월 25일 사이버테러 발생 이후 신규 악성링크의 발생은 현저히 줄었지만 영향받는 웹사이트의 복구가 늦어져 주말에 삽입되었던 악성링크가 평일까지 유지되는 모습이 관찰됐다”며 또한 “7월에 활발했던 공다팩의 비율이 점점 감소해 7월 4주차에는 CK VIP를 이용한 공격이 다수 발생했다”고 설명했다.

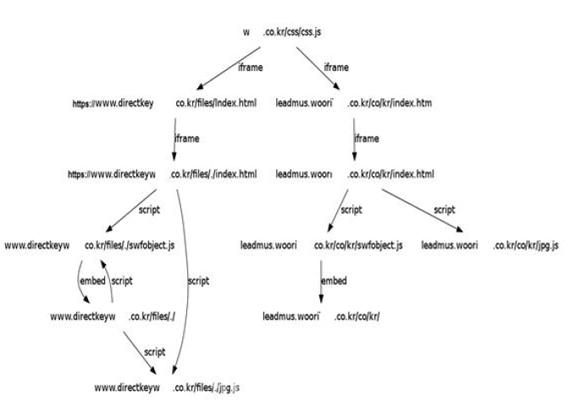

<HTTP+HTTPS 동시 활용된 악성링크. 이미지 빛스캔 제공>

또 “7월 3주차에 처음 확인됐던 HTTPS를 이용한 공격이 7월 5주 HTTP URL과 함께 결합이 되어 공격하는 새로운 형태가 나타났다”고 덧붙였다.

금융동향과 관련해서는 “7월 한달 동안 발견되었던 악성코드 중 대부분이 파밍 악성코드로 관찰되었으며 신규로 제1금융권 전부를 노린 포털사이트의 Floating Banner를 이용한 악성코드가 확인됐다. 또한 모바일을 겨냥한 QR코드를 이용한 기법도 확인됐다”고 설명했다.

7월 악성코드 은닉사이트 조사결과, 은닉사이트는 2만8천510건이 탐지됐으며 6월 1만7천950건에 비해 158% 증가한 수치다. 하지만 신규 사이트는 760건으로 6월 1천620건에 비해 46% 감소한 것으로 조사됐다.

또 신규 악성링크 760건 중에서 한국에 직접적인 영향을 미친 국내 경유지를 활용하는 유포 사이트도 347건으로 전달 707건에 비해 49%정도 감소한 수치였다. 신규 유포사이트는 총 247건이 집계됐으며 매주 평균 61건으로 조사됐다.

7월 주요 감염 취약점으로는 새롭게 CVE-2013-0757, CVE-2012-4792, CVE-2013-1347이 새롭게 등장했으며 7월 5주차에는 CK VIP를 이용한 공격이 활발히 이루어져 해당 취약점 관련 수치가 크게 증가했다.

빛스캔 측은 “7월 1주부터 공다팩의 비중이 국내 약 80%를 차지했지만 5주차부터는 공다팩과 CK VIP의 비율이 바뀌는 현상이 나타났으며 지속적으로 영향을 주었다. 공다팩과 CK VIP가 합쳐진 9개의 취약점을 가진 악성링크가 발견되기도 했다”고 밝혔다.

향후 전망에 대해 “7월 특정 포트를 이용한 유포와 함께 일본 도메인을 이용한 국내 유입 등 탐지 회피를 위한 노력을 하고 있다. 향후에도 공격자는 탐지 우회를 통해 많은 사용자를 감염시키기 위해 노력할 것으로 보인다”며 “또한 자동화된 공격툴 중 국내 유포지에서 큰 비중을 차지하고 있던 공다팩과 활동이 미미했던 CK VIP 유포 비율이 역전되는 현상이 관찰되었으며 패턴 매칭을 우회하기 위해 소스코드 또한 지속적으로 변경하고 있어 이후 새로운 공격이 예상된다”고 평했다.

개선 방안으로는 “지속적인 유포지 및 경유지 침해사고가 발생할 경우 웹사이트의 취약점을 분석해 해결해야 한다. 또한 웹사이트 내에 웹쉘, 루트킷과 같이 악성코드가 숨겨져 있을 수 있기 때문에 추가적인 보안대책이 필요하다”고 권고했다.

보다 자세한 사항은 데일리시큐 자료실에서 빛스캔 7월 월간 인터넷 동향보고서를 다운받아 확인할 수 있다.

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지