이스트시큐리티(대표 정상원) 측에 따르면, 이번에 발견된 공격은 지난 2018년 중순 두 차례 걸쳐 발견됐던 통일부 사칭 스피어피싱 공격 사례와 유사한 것으로, '금성 121'로 불리는 해커 조직의 소행이라고 밝혔다.

통일부가 지난 22일 배포한 보도자료의 일부 내용을 해명하는 것처럼 위장한 스피어피싱 이메일을 대북관련 단체 종사자에게 발송해 악성코드를 감염시키려는 의도로 파악된다.

이스트시큐리티 시큐리티대응센터(이하 ESRC)는 이번 공격을 '오퍼레이션 페이크 뉴스'로 명명하고 분석과 대응을 진행하고 있다.

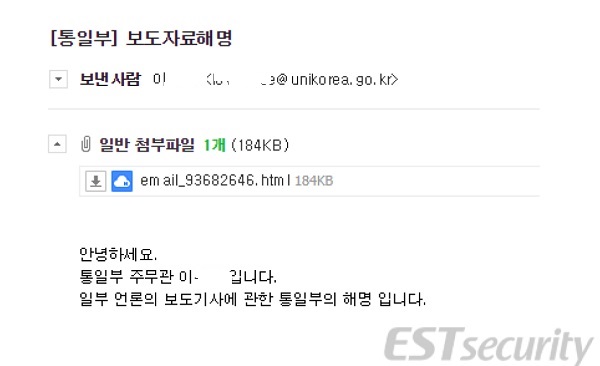

ESRC 측은 "공격그룹은 메일 수신자가 통일부에서 발송한 정상적인 이메일로 착각하게끔 이메일 주소를 위장하고 이메일 제목도 '[통일부] 보도자료 해명'으로 기재해 발송하고 있다"며 "이메일 내용은 통일부의 특정 주무관을 사칭해 일부 언론사 기사에 대한 통일부 공식 해명이라는 설명과 함께 신용카드 이메일 명세서 등에서 흔히 볼 수 있는 보안 메일과 유사한 HTML 형식의 파일이 첨부되어 있다"고 설명했다.

이를 통해 공격자는 조작된 해명 보도자료를 수신자에게 보여주고 이면에서 구글 드라이브 주소로 접속해 해커가 업로드해 둔 악성파일을 다운로드 시키게 된다. 이후 파워쉘 명령을 통해 디코딩과 메모리 맵핑을 진행하며 '피클라우드'라는 클라우드 서비스를 통해 감염자 정보를 전송받게 된다.

문종현 ESRC 센터장은 "새롭게 발견된 APT 공격은 지난 2018년 발견되었던 금성121 그룹의 공격과 유사성이 매우 높다. 특정 국가의 후원을 받는 것으로 알려진 이 조직과 같은 해킹 그룹의 APT 공격은 대부분 스피어피싱 이메일로부터 공격을 시작한다. 출처가 불분명한 메일과 첨부파일은 각별히 주의해야 한다"고 당부했다.

[의료기관 컨퍼런스 안내]

국내 최대 의료기관 개인정보보호&정보보안 컨퍼런스 MPIS 2019

-MPIS 2019 사전등록: http://conf.dailysecu.com/conference/mpis/2019.html

-참가문의: 데일리시큐 길민권 기자 / mkgil@dailysecu.com

★정보보안 대표 미디어 데일리시큐!★