“전형적 APT 공격의 특징과 배포 방법 이용…특정기관 공격 추정”

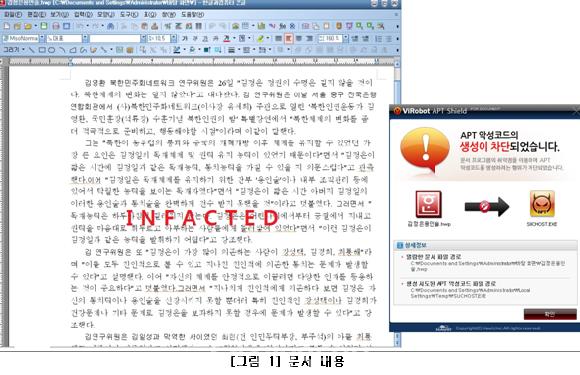

최근 북한과의 대립적 관계가 악화됨에 따라 대중의 관심과 이슈를 이용해 북한 관련 내용으로 ‘김정은용인술.hwp’ 이라는 한글 악성문서를 유포해 특정기관을 공격하는 정황이 포착됐다. APT 공격은 대부분 특정 기관에 악성파일이 첨부된 해킹메일을 발송하여 사용자가 의심없이 열람하도록 유도하고 첨부된 파일을 열람할 경우 사용자가 인지할 수 없도록 정상파일과 악성파일이 함께 동작하도록 제작되어 있다.

하우리 김정수 센터장은 “이번에 발견된 해당 악성문서 또한 전형적인 APT 공격의 특징과 배포 방법을 이용해 특정기관으로 배포된 것으로 추정된다”며 “APT 공격은 지속적으로 증가하고 있으며, 국가기관 및 언론사, 정부산하기관 등에서 부터 중소기업, 일반 사용자에게까지 점차 공격대상의 범위가 확대되고 있는 상황임으로 효과적인 대응책 마련이 절실한 시점”이라고 강조했다.

하우리는 이번 문서파일을 이용한 APT 공격 유형은 다음과 같이 설명하고 있다.

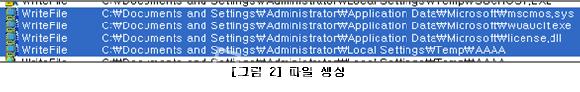

1. 사용자 PC에서 파일(김정은용인술.hwp)을 열면, 한글 프로그램 취약점에 의해 다음과 같은 경로에 파일들이 생성되며, 한글로 작성된 정상 문서 파일을 보여준다.

[파일 생성 경로 ]

C:Documents and SettingsAdministratorApplication DataMicrosoftmscmos.sys

C:Documents and SettingsAdministratorApplication DataMicrosoftwuauclt.exe

C:Documents and SettingsAdministratorApplication DataMicrosoftlicense.dll

C:Documents and SettingsAdministratorLocal SettingsTempAAAA

C:Documents and SettingsAdministratorLocal SettingsTempKB2092484.exe

<이하 이미지 하우리 제공>

2. 생성된 파일(wuauclt.exe)은 rundll32.exe 정상 파일이다.

3. 컴퓨터 시작시 동작하도록 레지스트리에 등록된다.

키: HKCUSoftwareMicrosoftWindowsCurrentVersionRun

이름: wuauclt

값: C:Documents and SettingsAdministratorApplication DataMicrosoftwuauclt.exe license.dll GooglePlay

4. 최초 실행 파일(김정은용인술.hwp)은 종료 된 후 생성된 정상 한글 파일(AAAA)이 실행된다.

5. wuauclt.exe에 의해 license.dll 파일이 실행된다.

6. license.dll 파일은 2013년 4월 24일에 제작된 악성파일이다.

7. 사용자 PC의 정보를 획득한다.

(System OS 플랫폼, CPU 아키텍처, 프로세스 개수, 컴퓨터 이름)

8. mscmos.sys 파일은 99로 XOR 되어있는 바이너리 파일이다.

99로 XOR하면 홍콩에 위치한 IP(59.188.224.40) 주소가 적혀있다.

9. 특정 서버로 접속을 시도하지만 현재는 접속이 이루어지지 않는다.

접속이 이루어졌을 경우 사용자 정보를 전송할 것으로 추정된다.

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지