CVE-2019-3462가 할당된 이 취약점은 패키지 관리자 버전 0.8.15 이상에 영향을 미치며,중간자 공격(MiTM 공격)이 가능한 공격자가 임의 코드를 시스템의 루트로 실행하고 패키지를 설치하기 위해 악용될 수 있다.

저스티즈는 블로그 포스트를 통해 “중간자(또는 악의적인 패키지 미러)가 임의의 패키지를 설치하는 머신의 루트 권한으로 임의코드를 실행할 수 있게 하는 취약점을 발견했다”고 공개했다.

취약한 버전의 APT는 HTTP리다이렉션 중 특정 매개변수를 제대로 처리하지 못하고 원격의 중간자 공격자가 악성 콘텐츠를 삽입하여 시스템이 감염된 패키지를 설치하도록 속일 수 있다.

Apt-get 명령을 사용하는 동안 HTTP리다이렉션을 사용하면 리눅스 시스템이 다른 서버를 사용할 수 없을 때 미러서버에서 자동으로 패키지를 요청할 수 있다. 첫번째 서버가 패키지를 제공할 수 없다면 다음 적합한 서버를 제공하여 응답한다.

그는 “HTTP 전송방법에서 HTTP리다이렉션을 처리하는 코드는전송된 필드를 적절히 확인하지 않는다.이 취약점은 APT와 미러 사이의 중간자 역할을 하는 공격자가 HTTP 연결에 악성콘텐츠를 삽입하는데 사용될 수 있다.이 콘텐츠는 APT에 의해 유효한 패키지로 인식되고 후에 타겟 머신에서 루트 권한으로 코드를 실행하는데 사용된다”고 설명했다.

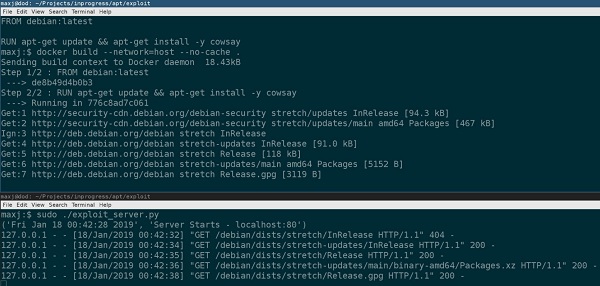

저스티즈는 APT 패키지 관리자와 미러 서버 또는 악성 미러 사이의 공격자가 HTTP 트래픽을 가로채고 정당한 패키지를 악의적인 것으로 바꾸는 PoC 비디오를 게시했다.

https://justi.cz/assets/aptpoc.mp4

그에 따르면 이 결함은 사용자가 처음 설치한 패키지에 포함하여 모든 패키지 다운로드에 영향을 줄 수 있다.

그는 HTTPS를 사용해 이 취약점 악용을 막을 수 있다고 이렇게 설명한다. “https 저장소를 기본 설정으로 하고 나중에 사용자가 조정할 수 있도록 하는 것이 좋다고 생각한다.기본 패키지 서버가 https를 사용했다면 Dockerfile을 악용할 수 없었을 것이다.”

APT 관리자는 버전 1.4.9에서 CVE-2019-3462 취약점을 패치했기 때문에 리눅스 사용자는 시스템 업데이트를 진행해야 한다.

버그는 APT의 최신버전에서 수정되었다. 만약 업데이트 과정 중에 공격당할 것이 걱정된다면 업데이트하는 동안 HTTP 리다이렉트를 비활성화해 보호할 수 있다.

★정보보안 대표 미디어 데일리시큐!★