NSHC Red Alert팀 “공격자, 해당 취약성 이용 임의의 코드 실행 가능”

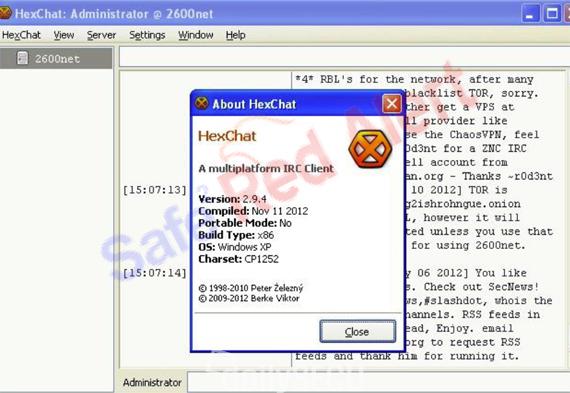

HexChat은 전 세계를 실시간으로 연결해 채팅을 나눌 수 있는 프로그램으로 채팅 기능 외 다양한 기능을 제공하고 있다. 해당 프로그램의 특정 명령어에서 인자 값을 처리할 때, 인자 값의 길이를 검증하지 않아 Stack 기반의 버퍼 오버플로우 취약성이 존재한다는 것이 밝혀졌다. 이에 대해 얼마전 NSHC(대표 허영일) Red Alert팀에서는 분석보고서를 발표했다.

보고서에 따르면, 이 취약점은 커맨드라인 형태의 명령어가 실행될 때 전달되는 인자값의 길이를 검증하지 않아 할당된 버퍼보다 큰 데이터가 삽입돼 버퍼 오버플로우 취약성이 발생하는 것이다. 공격자는 해당 취약성을 이용해 임의의 코드를 실행할 수 있다고 한다.

해당 보고서에는 취약점에 대한 상세한 분석 내용과 더불어 대응방안도 소개하고 있다. 보다 자세한 내용은 분석보고서를 다운로드하면 알 수 있다. 보고서는 NSHC Red Alert팀 페이스북 페이지나 데일리시큐 자료실에서 다운로드 할 수 있다.

- NSHC Red Alert팀: www.facebook.com/home.php?ref=logo#!/nshc.redalert

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지