금융 보안관련 인증절차로 사칭하여 금융정보 탈취

보안프로그램 설치를 통해 추가 악성파일 설치

금융 보안관련 인증절차를 사칭한 전자금융사기용 악성파일의 새로운 변종이 발견돼 이용자들의 주의가 요구된다. 보안프로그램 설치를 통해 추가 악성파일 설치

보안 전문기업 잉카인터넷(대표 주영흠 www.nprotect.com) ISARC 대응팀은 "이번에 발견된 악성파일의 유포방법은 종전과 비슷하게 국내 특정 웹사이트를 통해 악성파일(KRBanker)에 감염되도록 제작되었으며, 악성파일에 감염되면 이용자의 호스트파일(hosts)을 변조시켜 국내 유명 뱅킹 사이트에 접속하더라도 특정 피싱 IP주소로 몰래 변경시켜 조작된 가짜 금융사이트 화면이 보이게 된다. 이용자들의 각별한 주의가 필요하다"고 경고했다.

인터넷뱅킹 이용자들의 예금탈취를 노린 악성파일(KRBanker)의 공격 형태는 점점 더 진화하고 있다. 과거의 전자금융사기용 악성파일은 보안승급서비스, 보안강화서비스, 전자금융사기예방서비스 등으로 위장하여 개인정보를 탈취하는 형태였으나, 이번 발견된 사례는 전자금융사기가 기승을 부리고 있다는 점을 역이용해서 마치 금융 보안관련 인증절차 진행인 것처럼 사칭한 문구와 금융 보안 프로그램 설치 내용으로 이용자의 정보탈취를 유도하고 있다.

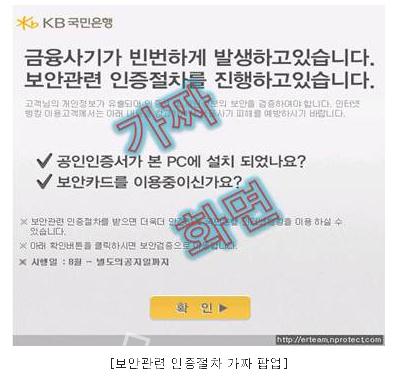

악성파일에 감염된 상태에서 국내 뱅킹 사이트에 접속할 경우 “보안관련 인증절차”라는 사용자를 현혹시키는 가짜 팝업 메시지 창이 출력되며, 확인버튼 클릭 시 사용자 본인 확인절차라는 명목으로 과도하게 많은 금융정보와 보안카드의 모든 비밀번호 입력을 유도한다.

또한, 보안프로그램처럼 모방하여 추가 악성파일(KRBanker/Backdoor)의 설치를 통해 공인인증서 탈취를 시도했을 것으로 추정된다.

잉카인터넷 문종현 팀장은 “2013년은 전자금융사기용 악성파일(KRBanker) 변종이 더욱 더 기승을 부릴 전망이며, 기술적으로도 진화를 거듭할 것으로 예상된다.

최근 안드로이드 악성앱을 이용한 스마트 뱅킹을 통한 피싱 사례도 지속적으로 발견되고 있는 만큼 인터넷 뱅킹 이용자들은 보안카드의 번호를 직접 입력하거나 외부에 노출되지 않도록 각별한 주의를 기울여야 할 것으로 보인다”라고 밝혔다.

잉카인터넷 nProtect Anti-Virus/Spyware3.0 정식 서비스 제품에는 다음과 같이 이번에 발견 보고된 악성코드 파일들을 진단하고 있다.

Trojan/W32.KRBanker.48016

Trojan/W32.KRBanker.50489

Trojan/W32.KRBanker.50521

Trojan/W32.KRBanker.50552

Trojan/W32.KRBanker.51712

Trojan/W32.KRBanker.54272

Trojan/W32.KRBanker.54272.B

Trojan/W32.KRBanker.54784

잉카인터넷 ISARC는 신규 보안취약점과 관련한 자료 수집 및 모니터링을 지속적으로 진행하고 있으며, 새로운 악성파일이 발견되면 신속하게 업데이트 서비스를 제공하고 있다.

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지