6월 14일 7시 30분부터 2시간 동안 악성코드 살포!

키로깅, 화면 캡쳐 및 녹음 기능 하는 악성코드로 드러나

국내 대표적인 보수언론인 조선일보 웹사이트에서 지난 6월 14일 악성코드가 직접 유포되고 있다는 사실이 조사됐다. Java Web start 취약성을 이용한 공격이었으며 해당 악성코드는 키로깅, 화면 캡쳐 및 녹음 기능을 하는 악성코드로 드러났다. 해당 언론사의 조치가 필요한 상황이다.키로깅, 화면 캡쳐 및 녹음 기능 하는 악성코드로 드러나

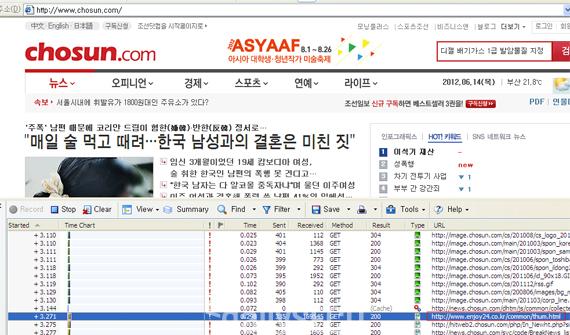

<조선일보 사이트에서 악성코드 유포 확인 인증샷. 빛스캔 제공>

국내 악성코드 유포지와 실제 악성파일을 유포하는 사이트에 대한 365일 전면적인 조사를 진행하고 이를 토대로 악성코드 유포지와 링크사이트를 효과적으로 차단하는 서비스를 국내외 사이트에 제공하고 있는 빛스캔(문일준 대표) 측은 “Drive by Download로 스크린샷에 나와 있는대로 조선일보 웹사이트에 접속만 해도 이용자 PC에 자바가 최신 업데이트가 되어 있지 않다면 악성코드에 감염이 되는 상황”이라고 설명했다.

<조선일보 악성코드 유포 근거 자료들. 빛스캔 제공>

조선일보 사이트 악성코드 유포상황은 지난 14일 오후 7시 30분에 발견되었고 공격자는 2시간 가량 악성코드를 유포하고 난 후 삽입했던 악성링크를 뺐다. 이는 언제든지 주말에 관리자가 없는 틈을 타 다시 악성코드를 유포할 수 있는 상황이라고 한다.

조선일보 사이트에서 유포한 악성코드는 키로깅, 화면 캡쳐 및 녹음 기능을 하는 악성코드로 드러났다.

빛스캔 관계자는 “조선일보 사이트 전체의 보안성이 개선되지 않는다면 악성코드 삽입은 계속될 것이고 인터넷 보안의 모든 부분에서 위험을 줄이기 위해 노력을 강화해야 할 것”이라며 “현재 들어있는 악성코드 파일만 삭제한다고 해서 근본적으로 해결될 문제가 아니다. 또한 악성코드를 유포한다는 것은 이미 해킹을 당해 개인정보 DB탈취나 시스템 장악이 된 이후일 가능성이 크다. 주의해야 한다”고 강조했다.

또한 “현재 악성코드를 대량으로 유포하는 시스템을 깨는 것은 크게 2가지 부분에서 노력해야 한다. 우선 악성코드 유포에 이용되는 많은 웹 서비스들의 문제점을 개선하는 측면 하나와 대규모 확산 이전에 차단하는 노력이 병행 되어야 가능 할 것”이라며 “조선일보에서 취할 수 있는 대책은 공격자가 인위적으로 웹소스를 변경하지 못하도록 취약성을 제거 한다면 이 문제는 매우 명백하게 해결되겠지만 이렇게 될 가능성은 높지 않다. 최소한 방문자가 많은 사이트들에게는 법적으로 일정 수준의 보안강요가 이루어져야 하고 선제적이고 긴급한 대응이 계속 이루어져야 한다”고 강조했다.

데일리시큐 길민권 기자 mkgil@dailysecu.com

조선일보 사이트에서 유포한 악성코드는 키로깅, 화면 캡쳐 및 녹음 기능을 하는 악성코드로 드러났다.

빛스캔 관계자는 “조선일보 사이트 전체의 보안성이 개선되지 않는다면 악성코드 삽입은 계속될 것이고 인터넷 보안의 모든 부분에서 위험을 줄이기 위해 노력을 강화해야 할 것”이라며 “현재 들어있는 악성코드 파일만 삭제한다고 해서 근본적으로 해결될 문제가 아니다. 또한 악성코드를 유포한다는 것은 이미 해킹을 당해 개인정보 DB탈취나 시스템 장악이 된 이후일 가능성이 크다. 주의해야 한다”고 강조했다.

또한 “현재 악성코드를 대량으로 유포하는 시스템을 깨는 것은 크게 2가지 부분에서 노력해야 한다. 우선 악성코드 유포에 이용되는 많은 웹 서비스들의 문제점을 개선하는 측면 하나와 대규모 확산 이전에 차단하는 노력이 병행 되어야 가능 할 것”이라며 “조선일보에서 취할 수 있는 대책은 공격자가 인위적으로 웹소스를 변경하지 못하도록 취약성을 제거 한다면 이 문제는 매우 명백하게 해결되겠지만 이렇게 될 가능성은 높지 않다. 최소한 방문자가 많은 사이트들에게는 법적으로 일정 수준의 보안강요가 이루어져야 하고 선제적이고 긴급한 대응이 계속 이루어져야 한다”고 강조했다.

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지