보안연구원들은 이 익스플로잇을 악용하는 새로운 악성코드 캠페인을 발견했다. 공격자들은 해당 취약점을 악용하는 코드를 파워포인트 파일(PPSX)에 숨겨 유포한 것으로 확인됐다.

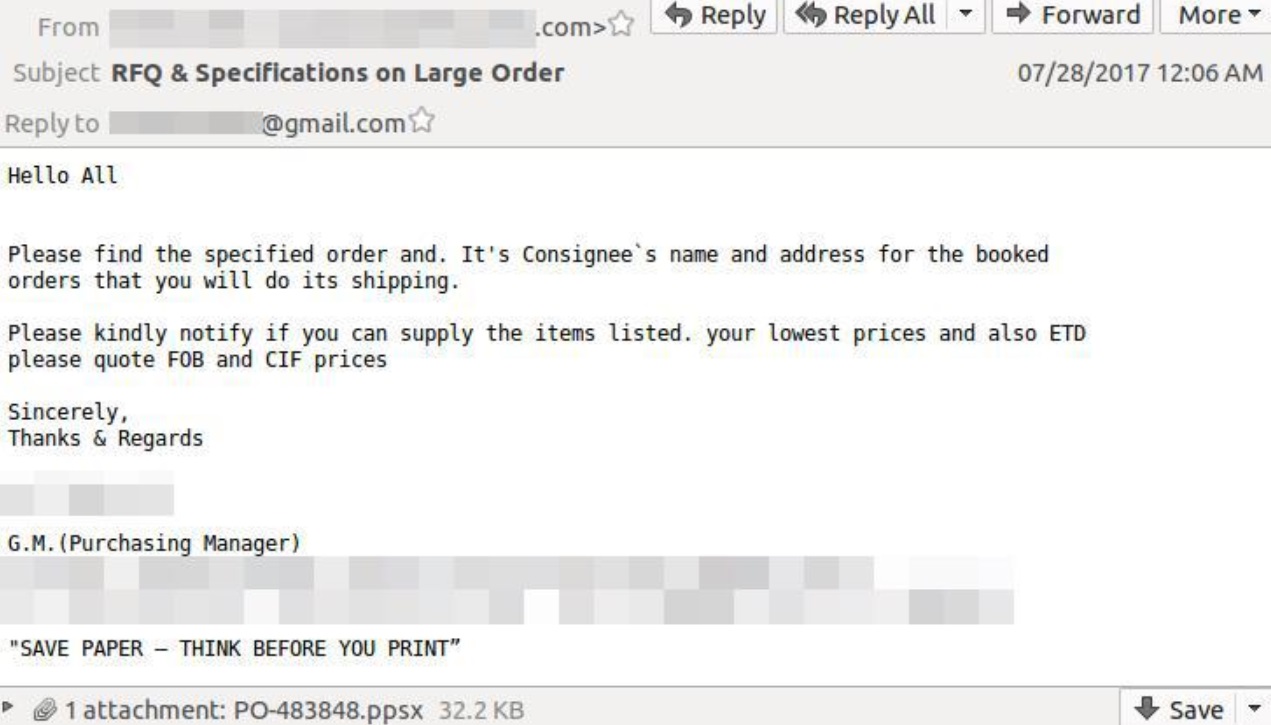

이 악성코드 캠페인을 발견한 보안 연구원들에 따르면, 이 타깃 공격은 스피어피싱 이메일 첨부파일을 통해 진행되며, 이 피싱메일은 케이블 제조회사에서 보낸 것으로 위장하고 있으며 주로 전자 제조업계와 연관된 회사들을 노린 것으로 분석됐다.

공격 시나리오는 다음과 같다.

△1단계: 주문 요청에 대한 배송 정보가 들어있는 것으로 위장한 악성 파워 포인트 (PPSX) 첨부파일을 통해 공격이 시작된다.

△2단계: 이 PPSX 파일이 실행 되면, 내부에 프로그래밍 된 XML 파일을 호출해 원격으로 “logo.doc” 파일을 다운로드 하고 파워포인트 쇼 애니메이션 기능을 통해 이를 실행한다.

△3단계: 악성 Logo.doc 파일은 CVE-2017-0199 취약점을 악용해 타깃 시스템에서 RATMAN.exe 파일을 다운로드 및 실행한다.

△4단계: RATMAN.exe는 Remcos 원격 제어 툴의 트로이목마화 된 버전으로, 설치 될 경우 공격자가 감염 된 컴퓨터를 원격으로 C&C 서버에서 제어할 수 있게 된다.

Remcos는 커스터마이징이 가능한 정식 원격 접속 툴로, 사용자들이 전 세계 어디서든 시스템을 제어할 수 있도록 도와준다. 여기에는 다운로드, 명령어 실행, 키로거, 스크린로거, 웹캠 및 마이크 레코더 등의 기능이 포함 되어 있다.

이 익스플로잇이 감염 된 RTF 파일을 배포하는데 사용 되었기 때문에, 대부분 CVE-2017-0199를 탐지할 때 RTF 파일에 중점을 둔다. 따라서 공격자들은 PPSX 파일을 사용해 안티바이러스 프로그램의 탐지를 피할 수 있게 된다.

이 공격으로부터 보호 받을 수 있는 가장 쉬운 방법은 마이크로소프트가 4월에 공개한 CVE-2017-0199의 패치를 다운로드 하는 것이다. [정보출처. 이스트시큐리티]

★정보보안 대표 미디어 데일리시큐!★