일반유저, 정식패치전까지 웹 주소 링크 및 첨부파일 절대 실행 금물

보안전문 기업 NSHC(대표 허영일 http://www.nshc.net/)는 해당 취약점에 대한 상세 분석고서를 8일 발표하고 자사 해킹 방지 솔루션인 NSHC Virobot Sanne Ver 3.2.1의 개선된 업데이트 모듈을 통해 이번 취약점 대응이 12일부터 가능할 예정이며 현재 NSHC 보안 모듈을 사용하는 시중 180개 금융 기관의 어플리케이션에 해당 보안 기능을 배포할 예정이라고 밝혔다.

NSHC에서 이번 취약점을 분석한 상세내용을 살펴보자.

우선 이번 취약점에 노출된 대상 시스템은 아래와 같다.

해당 취약점을 이용한 공격 PDF 실행은 두 가지 방법이 있다. 첫 번째 홈페이지 방문에 의한 방법은 공격용 PDF를 Base64로 인코딩 한 후 웹 페이지에 직접 삽입한 형태로 사용자가 인스톨 버튼을 누를 경우 PDF가 읽혀지면서 공격된다.

두 번째로 악의적인 PDF를 실행하는 방법은 PDF를 다운로드 후 직접 실행하여 PDF가 읽혀지면서 공격하는 것이다.

전체적인 공격흐름은 아래와 같다.

◇PDF 로더 웹 페이지 공격

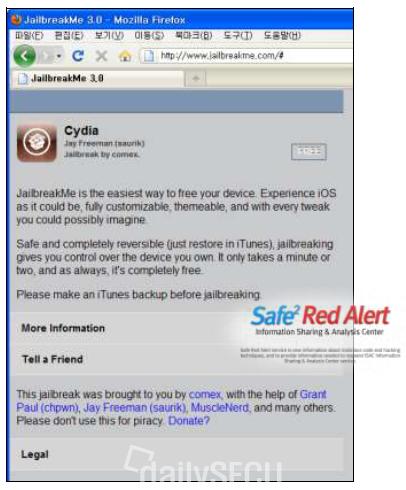

웹 페이지에서 PDF를 로드하는 로더 웹 페이지 분석을 위해서는 반드시 웹 브라우저의 User-Agent 값을 iPhone이나 iPod, iPad 브라우저의 User-Agent로 변경해야 한다.

위 그림은 파이어폭스의 유저 에이전트 스윗처 플러그인을 사용해 유저 에이전트를 변경하는 그림이다.

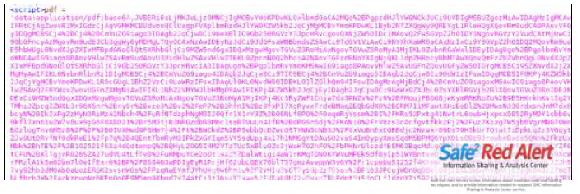

이후 웹 소스를 아래와 같이 확인가능하다.

실제 PDF 이미지가 Base64로 인코드 되어있는 것을 확인할 수 있다. 웹 브라우저에서 디코딩 후 이를 로딩하게 해 취약점을 실행시키게 하는 것이다.

◇공격 실행

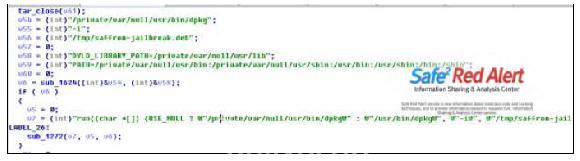

http://www.jailbreakme.com/saffron/_/freeze.tar.xz 파일은 실제 Cydia.app과 시스템에서 사용하는 주요 파일들을 압축한 파일이다. 최종적으로 실행되는 install.dylib의 do_install 함수에 의해 압축이 풀리게 된다. 해당 파일은 http://tukaani.org/xz/에서 http://tukaani.org/xz/xz-5.0.3-windows.zip 파일을 이용하여 압축해제할 수 있다.

<xz.exe -d freeze.tar.xz>

명령으로 freeze.tar 파일이 생성되고 해당 tar 파일은 다음 명령으로 압축을 풀 수 있다.

<tar xvf freeze.tar>

다음은 최종적으로 압축이 해제되었을 때 아이폰에 풀리게 되는 파일 목록이다.

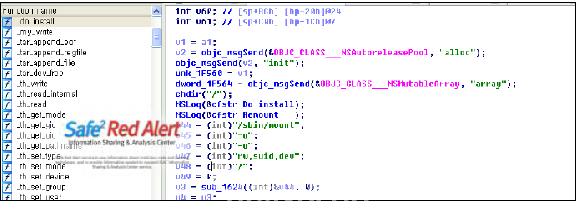

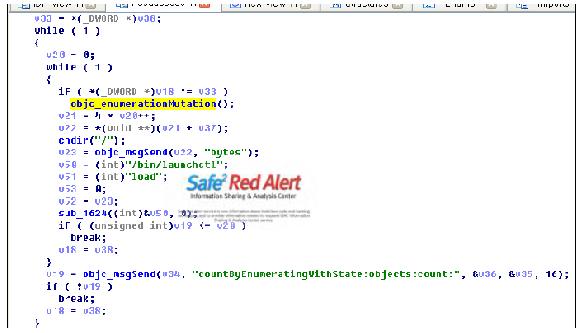

◇install.dylib의 do_install() 함수 부분

공격자는 권한 상승 이후 install.dylib를 로딩한 후 do_install()함수를 실행한다. 이때 do_install() 함수 내에서 실제로 압축 해제 및 설치와 시스템 설정을 하게 된다.

가장 먼저 파일시스템을 읽기, 쓰기가 가능하도록 마운트한다.

다음으로 적당한 디렉토리를 생성 후 압축파일 freeze.tar.xz의 압축을 해제한다.

다음으로 환경변수 설정 후 데비안 패키지를 설치한다.

다음으로 각 루프를 돌면서 각 서비스를 로드한다.

최종적으로 installd를 종료시키고 동기화 시켜 설치가 종료된다.

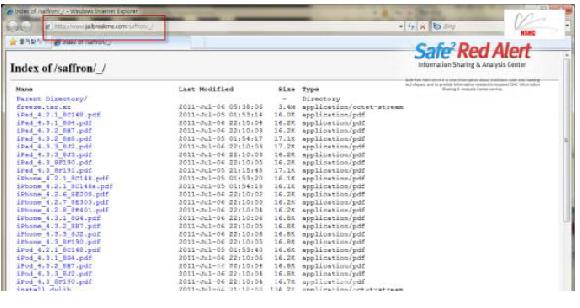

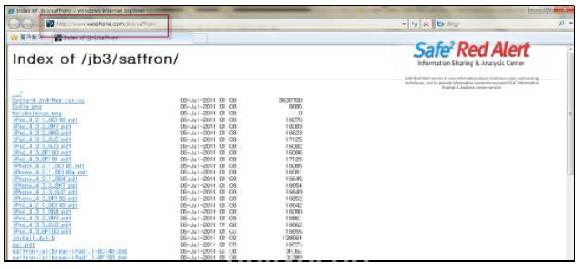

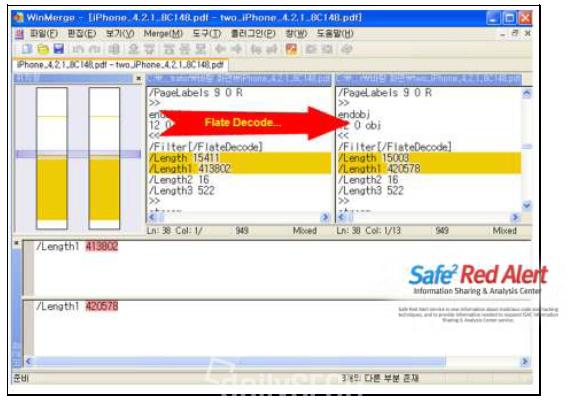

◇공격용 PDF 배포 사이트 비교

http://www.jailbreakme.com/saffron/_/

http://www.weiphone.com/jb3/saffron/(중국)

위 두 사이트 공격용 파일 비교 결과는 아래 그림과 같다.

◇애플 공식 보안패치 나오기전까지 어떻게 해야하나

NSHC 관계자는 “해당 취약점은 제조사의 공식 보안패치를 적용하는 방법이 최선책이다. 하지만 공식 보안패치 적용 전까지는 취약점을 이용한 해킹에 무방비로 노출될 수밖에 없으며 써드파티 웹 브라우저 설치 및 이용을 통해 해당 취약점에 대한 개선시점까지 임시적으로 대응할 수 있다”고 말했다.

또한 공식 패치 이전에 출처가 분명하지 않은 메일과 SMS 등의 웹 주소 링크 및 첨부파일은 절대 실행하면 안된다고 경고했다.

한편, 아이폰 전용 해킹 방지 솔루션인 NSHC Virobot Sanne Ver 3.2.1의 개선된 업데이트 모듈을 통한 취약점 대응이 12일부터 가능할 예정이다. 현재 하나은행, 삼성카드 등 NSHC 보안 모듈을 사용하는 시중 180개 금융 기관의 어플리케이션에 해당 보안 기능을 배포할 예정이라고 한다. NSHC 아이폰 보안 모듈을 설치하는 전자금융 서비스 업체 및 기관에서 제공하는 APP을 설치한 고객의 경우 SDK 모듈로 제공된 Virobot Sanne Module의 업데이트 기능을 통해 해당 취약점에 대한 노출 여부를 확인할 수 있다.

◇정품 유저 및 탈옥폰 유저는 어떻게

7월 6 일 해당 취약점에 대한 긴급 대응으로 제조사 측보다 빠르게 해킹 폰 유저 모임을 통한 대응책이 공유 되고 있다. 이미 iOS를 탈옥한 사용자라면 Cydia를 통해서 "PDF Patcher"를 설치할 수 있으며, 이를 통해 PDF 문서에 대한 확인 경고창을 통해서 해당 취약점에 최소한의 보안 검증이 가능하다.

하지만 NSHC 연구소는 “해당 대응책을 추천하지 않고 있으며 해킹을 막기 위한 해킹폰으로의 전환 보다는 제조사 보안패치가 나오면 이에 대한 신속한 적용을 권고한다”고 밝혔다.

설치 방법은 다음과 같다.

[데일리시큐=길민권 기자]