APT32가 기업들을 공격하는 동기는 여러 가지가 있지만, 특히 베트남에 진출해 사업을 하고 있거나 투자 예정인 외국계 기업에 큰 위협이 되고 있다. 또한 APT32는 동남아시아 및 전세계 공공 영역에서 진행되는 정치적 활동이나 언론의 자유에 지속적인 위협요인이 되고 있다.

파이어아이(지사장 전수홍)는 지난 2014년부터 APT32, 오션로터스 그룹(OceanLotus Group)으로 알려진 사이버 위협 그룹을 추적해왔으며 이번에 이 조직에 대한 분석 내용을 공개했다.

APT32는 베트남에서 제조, 소비재, 부동산(호텔, 숙박업) 사업과 관련된 해외 기업을 공격대상으로 삼아왔다. 2014년에는 베트남에 제조 시설을 건설하려던 유럽 기업이 침해 피해를 당했으며, 2016년에는 베트남 및 외국계 네트워크 보안, 기술 인프라, 금융, 미디어 부문의 기업들이 공격대상이 되었다.

2016년 중반에는 베트남에서 사업 확장을 계획중이던 글로벌 숙박 및 관광 개발 기업의 네트워크 에서 APT32의 특징적 멀웨어가 감지되기도 했으며, 지난해부터 올해 사이 미국과 필리핀 소비재 기업의 베트남지사가 APT32의 공격 대상이 되었다.

파이어아이 측은 “APT32가 산업계만 노린 것이 아니라, 베트남 자국의 이익과 관련해 해외 정부 기관, 반체제 인사, 언론인도 공격대상으로 삼아왔다”고 밝혔다.

APT32는 2014년 '베트남 대사관의 시위자 단속 계획'이라는 제목을 단 메일을 통해 스피어 피싱을 시도했었다. 2015년에는 중국 보안 기업 치후360(Qihoo 360)의 산하 연구기관인 스카이아이 랩이 중국 공공과 민간 부문을 노린 공격에서 APT32와 같은 멀웨어가 사용됐다고 주장했다.

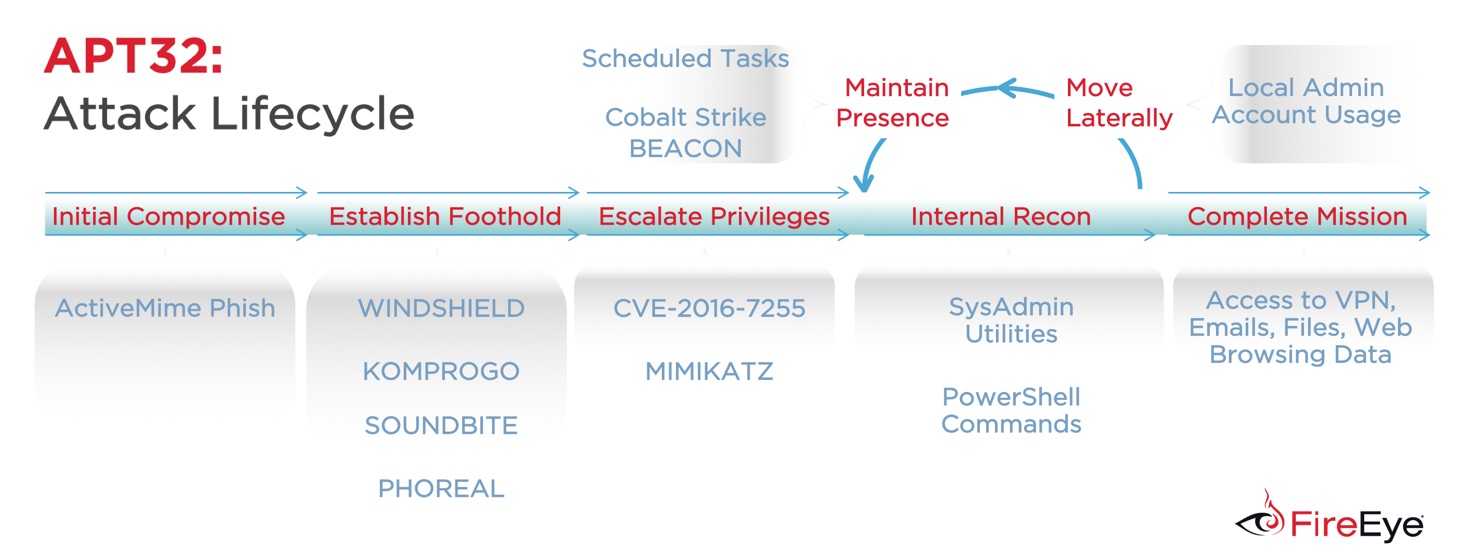

◇APT32의 공격 기법 분석해 보면

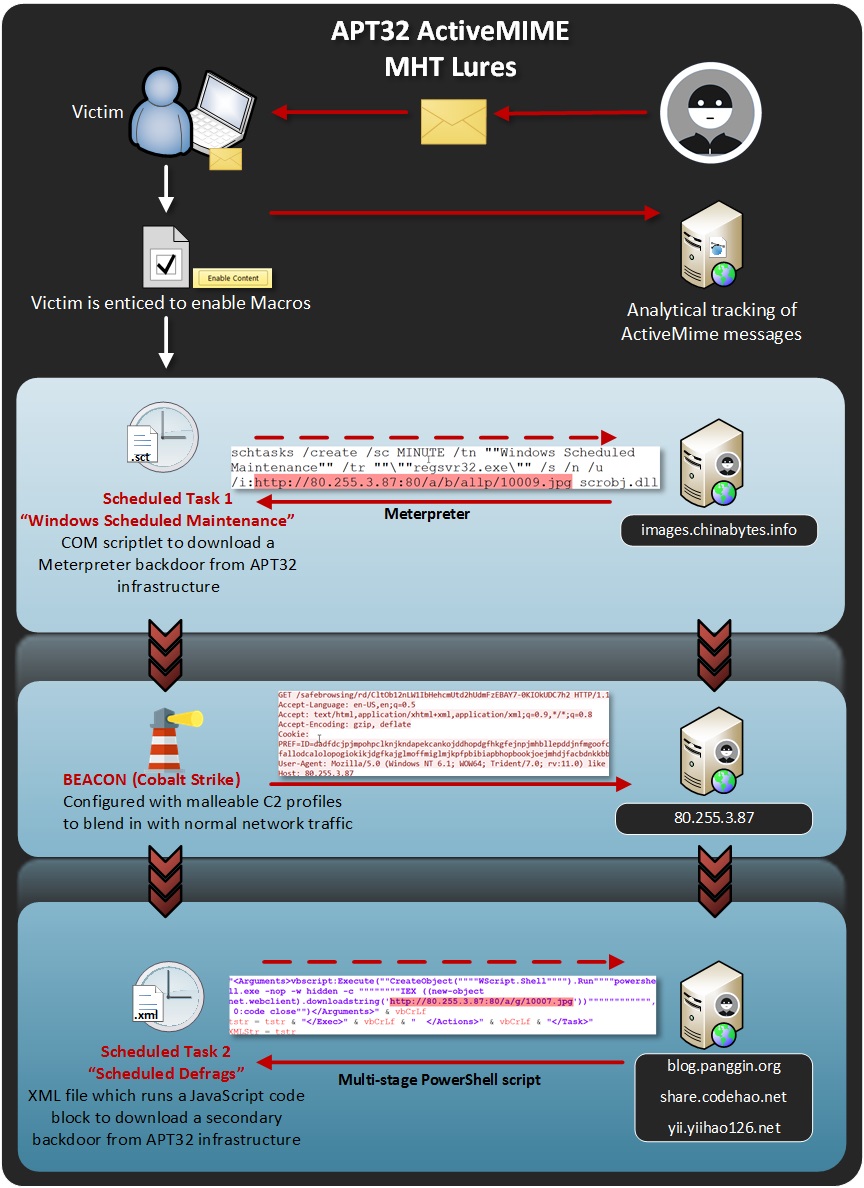

이들은 효율적으로 공격을 수행하기 위해서 마케팅/영업 조직이 흔히 쓰는 이메일 발송 관련 성과 측정 서비스를 이용해 누가 이메일을 열어 보았는지, 첨부 파일을 받은 이는 누구인지, IP 주소는 무엇인지 등을 면밀히 확인하는 것을 목격했다. 초기침투 후 APT32는 정기적으로 이벤트 로그를 지우고 Invoke-Obfuscation 프레임워크를 사용해 파워쉘 기반 도구와 쉘코드 로더를 탐지하기 어렵도록 만들었다.

또한 APT32는 초기침투를 한 다음 백도어를 설치해 거점확보를 했으며 여러 프로토콜에 맞춤형 백도어를 적용했다.

참고로 APT32는 맥OS용 백도어 개발도 가능하며 WINDSHIELD, KOMPROGO, SOUNDBIT 및 PHOREAL를 포함한 멀웨어 페이로드를 주력으로 사용하고 있다

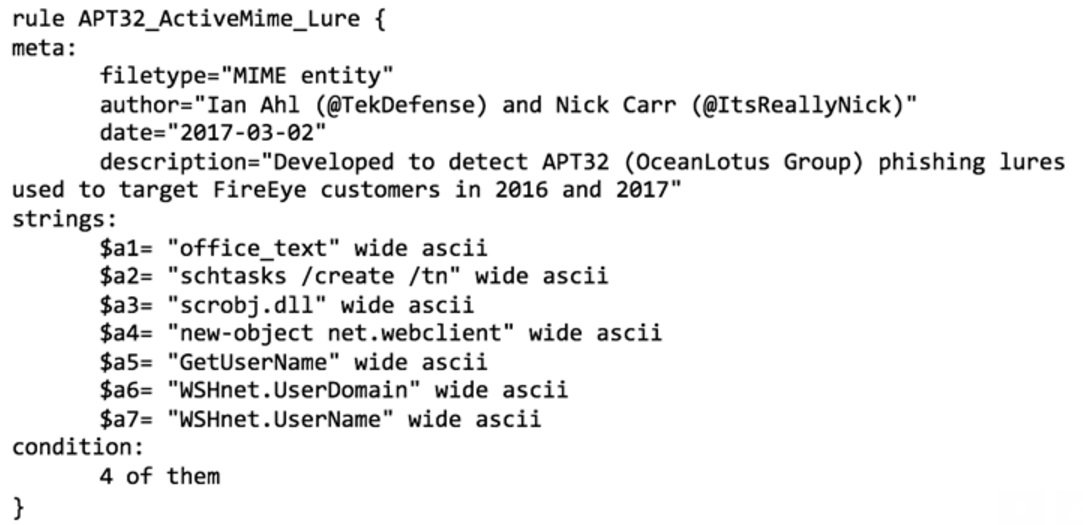

다음과 같은 야라(Yara) 규칙은 APT32와 관련된 악성 매크로를 식별하는 데 사용할 수 있다.

★정보보안 대표 미디어 데일리시큐!★