위협헌팅 전문 보안기업 '씨큐비스타'(대표 전덕조)가 '국가지원 해커그룹 및 대응방안'이란 주제의 첫번째 보안보고서 '씨큐리포트'를 통해, 중국, 북한, 러시아 등 국가적 차원의 지원을 받는 해커들의 공격을 효과적으로 예방하고 방어하려면 기존 보안관제로 막기 힘든 정교한 20%의 공격행위를 능동적으로 관리할 수 있는 풍부한 네트워크 데이터 및 엔드포인트 데이터를 제공하는 도구가 필수적이라고 밝혔다.

이를 위해서는 공격자의 유입경로를 파악하는 일과 잠복기에 있는 위협의 진행과 흔적을 사전에 파악, 제거하고, 보안사고 발생 또는 징후를 파악한 후에도 잔여 흔적과 잠복기에 해당하는 여러 징후들을 파악하여 선제적으로 대응하는 것이 중요하며, 실시간 분석을 지원하는 동시에 네트워크 기반 탐지 및 대응과 엔드포인트 기반 탐지 및 대응 솔루션을 동시에 활용해야 한다고 강조했다.

다음은 씨큐비스타가 발표한 첫번째 보안보고서 씨큐리포트 '국가지원 해커그룹 및 대응방안'의 요약.

◆국가 차원의 지원을 받는 해커그룹, 그들은 누구인가?

국가의 지시에 따라 또는 국가의 지원을 받아 컴퓨터 네트워크 작업을 수행하는 그룹으로서, 고도로 숙련되고 자금이 풍부하다는 특징이 있으며, 타국 정부 기관 및 중요 인프라 제공업체와 같은 높은 가치의 표적을 노리는 경향이 있다.

이들의 공작 방식에는 간첩 행위와 사보타주(Sabotage: '비밀 파괴 공작'이란 뜻으로 비밀리에 적의 산업 시설이나 직장에 대한 직접적인 시설 파괴를 행하는 것을 의미)가 포함되는 경우가 많으며 일반적으로 정교한 도구와 기술을 사용하여 대상 시스템에 접근한다.

그들은 자국 정부를 위해 일하는 조직이며 공격 대상 정부, 조직 또는 개인을 방해하거나 침해하여 귀중한 데이터나 정보에 접근하고 국제적으로 중요한 사건을 일으킬 수 있다.

◆국가 차원의 지원을 받는 해커 그룹의 공격 방법 및 대응 방안

미국 국가 안보국 (NSA: National Security Agency) 산하 해커 그룹에 따르면, 그들은 네트워크를 구축하고 운영하는 사람들보다도 더 네트워크를 상세히 파악함으로써 공격에 항상 성공한다고 밝혔다. NSA 산하 해커 그룹은 다음의 6단계를 통하여 자신들의 목적을 달성한다고 밝힌바 있다. 그들의 방법을 참고하면 보다 상세히 국가 차원의 지원을 받는 해커 그룹의 공격 방법을 파악할 수 있다.

1) Initial Reconnaissance (초기 정찰)

2) Initial Exploitation (초기 익스플로잇)

3) Establish Persistence (지속성 확립)

4) Install Tools (추가 공격 도구 설치)

5) Move Laterally (내부망 이동)

6) Collect, Exfil, and Exploit (수집, 유출 및 추가 해킹)

위 방법을 살펴보면 2), 4) 단계는 주로 악성코드를 이용한 공격으로 파일 평판 서비스를 사용할 것을 권고하고 있으며, 1), 3), 5), 6) 단계는 네트워크 통신과 주요 정보 자산에 대한 통신 활동을 면밀히 감시할 것을 권고하고 있다.

◆국가 차원의 지원을 받는 해커그룹, 통합보안 관제로는 관리할 수 없을까?

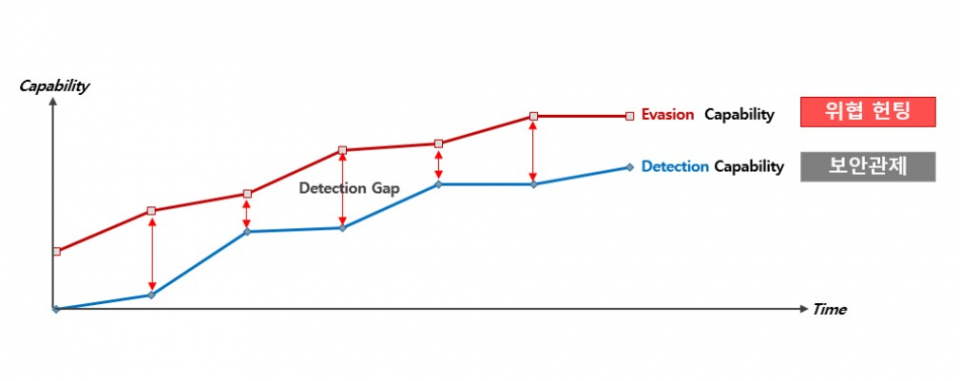

정교한 위협은 자동화된 사이버 보안 및 보안 관제를 우회할 수 있다. IBM에 따르면 자동화된 보안 도구 및 Tier 1~2 보안 운영 센터(SOC) 보안관제 요원들이 약 80%의 위협은 처리할 수 있지만, 나머지 20%는 처리하기 힘들다. 즉 기존 보안관제 방법으로는 정교한 20% 위협 및 공격행위는 관리할 수 없다.

◆기존 보안으로 처리할 수 없는 20%에 대한 위협 관리 방안

위협 대응 측면에서 사이버보안은 공격자의 유입 경로를 파악하는 일과 함께 잠복기에 있는 위협의 진행과 흔적을 사전에 파악, 제거하고, 보안 사고 발생 또는 징후를 파악한 후에도 잔여 흔적과 잠복기에 해당하는 여러 징후들을 파악하여 선제적으로 대응하는 것이 중요하다.

위키피디아에 따르면 위협 헌팅의 정의는 “기존 보안 솔루션을 회피하는 지능형 위협을 탐지하고 격리하기 위해 네트워크를 능동적이고 반복적으로 검색하는 프로세스”이다. “잠재적인 위협에 대한 경고가 발생하거나 사고가 발생한 후에 조사를 수행하는 방화벽, 침입탐지시스템(IDS), 멀웨어 샌드박스 및 SIEM 시스템 등과 같은 기존 보안관리 방법과는 대조적이다”라고 밝히고 있다. 즉, 기존 보안방법으로는 관리할 수 없는 20%의 위협과 진행 중인 침해 활동을 능동적으로 관리하기 위한 방법이다.

즉, 보안관제에서 놓치는 20%의 위협을 피해가 발생하기 이전에 탐지하여 대응하기 위한 위협 헌팅 활동을 수행하여야 하는데, 위협 헌터들은 보안 관제요원들이 사용하는 도구와는 완전히 다른 별도의 풍부한 네트워크 데이터 및 엔드포인트 데이터를 제공하는 도구가 필요하다.

이를 위해서는 실시간 분석을 지원하는 동시에 풍부한 정보를 제공하는 네트워크 기반 탐지 및 대응과 엔드포인트 기반 탐지 및 대응 솔루션을 동시에 활용하여야 한다. 이러한 도구들을 활용하여 능동적이고 적극적인 위협 헌팅 활동을 통하여 기존 보안관제에서 놓치는 20% 위협에 대한 관리활동을 능동적으로 수행하여야 한다.

전덕조 씨큐비스타 대표는 "최근 북한과 러시아, 중국, 이란 등 국가의 지원을 받는 해커집단의 공격이 크게 늘고 있고 이에 따른 피해도 급증하고 있는 추세"라며 "이들 국가 지원 해커 공격을 막기 위해서는 기존 보안관제 외에 실시간 분석과 네트워크 및 엔드포인트 기반 탐지, 대응 솔루션을 동시에 활용해야 한다"고 말했다.

이번 보고서는 데일리시큐 자료실에서도 다운로드 가능하다.

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★