랜섬웨어와 그 뒤에 숨겨진 APT 공격 그룹에 대한 효과적 대응 방안 발표

국내 최대 의료기관 개인정보보호 및 정보보안 컨퍼런스 MPIS 2016이 지난 5월 17일 한국과학기술회관 대회의실에서 개최됐다. 데일리시큐가 매년 5월 국내 국공립, 대학, 대중소 병원 보안실무자를 대상으로 개최하는 MPIS 컨퍼런스는 실무자에게 꼭 필요한 병원 보안정보를 제공하는 자리로 국내에서 가장 큰 의료기관 보안컨퍼런스다.

국내 최대 의료기관 개인정보보호 및 정보보안 컨퍼런스 MPIS 2016이 지난 5월 17일 한국과학기술회관 대회의실에서 개최됐다. 데일리시큐가 매년 5월 국내 국공립, 대학, 대중소 병원 보안실무자를 대상으로 개최하는 MPIS 컨퍼런스는 실무자에게 꼭 필요한 병원 보안정보를 제공하는 자리로 국내에서 가장 큰 의료기관 보안컨퍼런스다.이번 컨퍼런스에서 이진원(사진) 파이어아이 코리아 수석은 ‘의료기록과 환자정보를 노리는 랜섬웨어와 그 뒤에 숨겨진 APT 공격 그룹에 대한 효과적 대응 방안’을 주제로 발표를 진행했다.

이진원 수석은 의료기관 랜섬웨어 피해사례를 소개하며 “헐리웃 장로 병원은 랜섬웨어에 의료기록이 모두 암호화 되는 피해를 입었다. 메인 시스템의 파일들이 모두 암호화되고 환자기록과 개인정보를 포함해 모두 암호화된 사건이다. 이 병원은 결국 1만7천달러(약 2천만원)를 지불하고 암호화된 정보를 복구하게 됐다. 그외 헨더슨 감리병원, 치노밸리 의료센터, 데저트밸리 병원 등 다수의 미국내 의료기관들의 랜섬웨어에 대한 피해가 발생했다”고 소개했다.

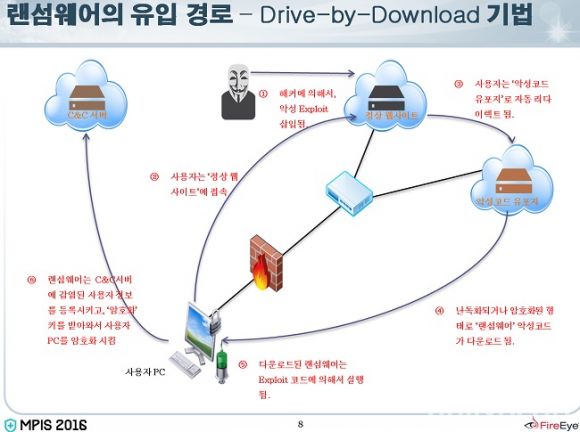

더불어 “국내 의료기관도 국립암센터를 비롯해 공공병원과 많은 의료기관들이 랜섬웨어 피해를 입고 있다”며 “랜섬웨어 유포는 주로 드라이브 바이 다운로드 방식으로 전파된다. 해커가 타깃 사이트에 악성 익스플로잇을 삽입하게 되면, 사용자는 해당 사이트를 접속하지만 악성코드 유포지로 자신도 모르게 접속하게 된다. 여기서 랜섬웨어 악성코드가 사용자 PC에 감염돼 실행되고 PC를 암호화시키게 된다”고 설명했다.

또 “스피어피싱 기법으로도 많은 감염이 이루어진다. 이메일 첨부파일이나 악성URL을 통해 사용자 PC에 악성코드가 설치되면 공격자 C&C 서버를 통해 암호화키를 받아 사용자 PC의 모든 파일이 암호화된다”고 덧붙였다.

의료기관은 왜 랜섬웨어의 표적이 되고 있을까. 그는 “의료기관에는 환자에 대한 수술정보, 투약정보, 경과기록 등 매일 새로운 정보가 업데이트 되고 이런 데이터들은 환자의 생명과 직결되는 중대한 정보들이다. 또 매우 상세한 개인정보를 가지고 있어 사이버보안보다는 개인정보보호에 치중하는 경향이 크다”며 “랜섬웨어나 APT 공격과 같은 사이버 공격에 대한 대비나 교육은 부족한 경우가 많다”고 지적했다.

이로인해 “공격자들은 병원을 타깃으로 랜섬웨어 공격을 하고 있으며 빠른 시간 안에 협상을 끝내고자 한다. 시간을 지체할 수 없는 의료기관들은 대부분 협상에 응할 수밖에 없기 때문”이라고 말했다.

?MPIS 2016. 이진원 수석 발표현장

한편 이 수석은 랜섬웨어 뒤에 숨어있는 APT 공격 위험성에 대해서도 강조했다. 그는 “Codoso와 같은 해커그룹이 랜섬웨어 공격에 가담하고 있다. 기존 APT 그룹이 사용하는 해킹 기법을 그대로 사용해 시그니처 장비 우회, 샌드박스 우회 기법 등을 사용해 랜섬웨어 공격을 하고 있다는 것이 밝혀지고 있다”며 APT 공격그룹들이 랜섬웨어 공격에 가담하고 있다고 경고했다.

이어 이 수석은 파이어아이 NX 시리즈를 통해 랜섬웨어 유포과정을 확인하고 차단할 수 있다고 강조하고 드라이브 바이 다운로드 방식, 웹을 통한 랜섬웨어 공격을 차단할 수 있고 스피어 피싱과 이메일 등을 통한 APT 랜섬웨어 공격에 대한 대응도 가능하다고 설명했다.

이진원 파이어아이 코리아 수석의 MPIS 2016 발표자료는 데일리시큐 자료실에서 다운로드 가능하다.

★정보보안 대표 미디어 데일리시큐!★

<데일리시큐 길민권 기자> mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지