러시아 최대 해킹 보안 컨퍼런스 PHD 2016, 전세계 3천여 명 해커-보안전문가 참여

글로벌 해킹 보안 컨퍼런스 PHD 2016이 5월 17일부터 18일까지 러시아 모스크바 무역센터에서 개최됐다.올해 6회째를 맞는 PHD(Positive Hack Days)는 매년 5월 모스크바에서 포지티브 테크놀로지스 주최로 개최되며 카스퍼스키랩을 비롯한 글로벌 보안기업들이 후원하는 대규모 행사다. 러시아를 비롯한 전세계 해킹 보안 전문가들이 대거 참석해 최신 보안 트렌드와 제로데이 취약점, 해킹동향, 스카다 시스템 보안 등에 대해 논의하는 글로벌 해킹 보안 축제의 장으로 자리잡았다.

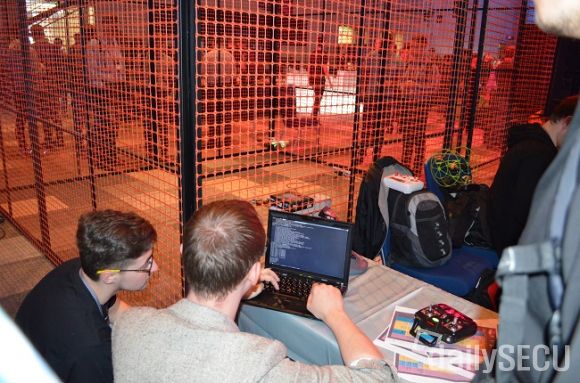

특히 권위있는 해킹대회도 함께 열린다. 올해 PHD CTF는 해커팀과 방어팀으로 나뉘어 대회를 치른다. 해커팀들은 전세계 유명 해커들이 팀을 구축해 참가했으며 총 16개 팀이 참가했다.

방어팀에는 5개팀이 참가해 해커팀들의 공격을 막아내는 역할을 담당한다. 이번에 문제는 스카다, 은행, 통신, 스마트홈, 산업제어시스템 등 실제 인프라와 동일한 환경을 구축해 놓고 해커들은 이들 시스템에서 취약점을 찾아 공격을 하고 방어팀들은 이들의 공격을 막아내는 역할을 하게 된다. 특히 방어팀들은 글로벌 보안솔루션을 사용해 방어를 하게 되고 해커팀들이 공격하는 로그들을 저장했다가 추후 자사 제품에 반영도 할 수 있도록 구성돼 있다.

공격자들은 실제 시스템을 해킹해 볼 수 있는 기회와 글로벌 보안솔루션들이 자신들의 공격을 어떻게 막아내는지 파악할 수 있고 한편 방어팀들은 자사 제품들에 어떤 홀이 존재하는지 체크해 볼 수 있다. 또 공격자들이 어떤 형태로 공격하는지 파악해 이를 제품 업그레이드에도 적용할 수 있어 공격자와 방어자 모두에게 도움을 줄 수 있는 해킹대회로 구성돼 있다. 단순 문제풀이식 해킹대회와는 차별화된 점이다.

특히 한국 에스이웍스팀인 Duca팀(김동선, 신인호, 김성우, 김호)도 초청을 받아 이번 대회에 참가했고 현재(18일 12시 40분. 모스크바 기준) 1위를 달리고 있다. 대회 종료는 오후 5시에 종료된다.

현장에서 김성준 포지티브 테크놀로지스 기술이사는 “이번 CTF 해킹대회는 해킹팀들이 수력발전소 제어시스템을 해킹하고 방어팀에서는 포지티브 테크놀로지스, 카스퍼스키랩, 인퍼바, F5 등 글로벌 보안솔루션을 활용해 방어하는 형식으로 이루어지고 있다. 이를 통해 공격자들과 방어자들은 서로의 정보를 얻을 수 있고 궁극적으로는 악성 해커들의 공격을 어떻게 효과적으로 방어할 수 있는지 정보를 교환하는 자리라고 할 수 있다”고 설명했다.

이 외에도 현장에서는 휴대폰을 해킹해 피해자 폰의 개인정보를 빼내 과금 피해를 주고 빼낸 정보를 활용해 다양한 공격을 할 수 있다는 것을 보여주는 코너도 있었고 드론을 해킹해 해커가 제어하는 자리도 마련됐다.

김성준 이사는 “소형 드론은 10불짜리 장비만 있으면 간단하게 해킹할 수 있고 제어할 수 있다. 시중에 판매되는 저가형 드론은 2기가 미만의 프리퀀시를 사용하고 있기 때문에 해킹도 간단히 이루어지고 대형 드론이라고 해도 500불짜리 장비만 구입하면 해킹이 가능하다는 것을 보여주고 있다”고 설명했다.

스카다와 제어시스템을 구축해 놓고 참관객들이 직접 해킹하는 자리도 마련됐다. 김 이사는 “스카다가 폐쇄망이라고 안심하면 안된다. 다양한 관리 포인트에서 열려있는 접점들이 존재하기 때문”이라며 “포지티브 테크놀로지스에서는 서비스로 제공하고 있다. 스카다시스템은 특성상 장애가 발생하면 안되기 때문에 실제 시스템을 바로 스캔하면 위험하다. 실제망과 같은 랩환경을 구축해 랩을 기반으로 다양한 공격시도를 해 보고 그 과정에서 발견된 취약점을 리포트로 고객사에 전달한다. 또 패치는 제조사의 영역이기 때문에 제조사에 취약점 정보를 전달하고 패치가 나오면 근본적인 문제가 해결됐는지 랩을 통해 확인후 실제망에 적용하게 된다”고 말했다.

이외에도 현장에서는 참관객들이 웹방화벽을 우회하는 해킹 시도를 해 볼 수 있고 업체들은 이를 자사 제품에 적용해 업그레이드 시키는 자리도 있었고 자동차 해킹 시연도 일어졌다.

PHD 2016은 자유로운 분위기 속에서도 해커들과 보안담당자들이 상호 정보를 공유하고 서로 발전할 수 있는 시스템으로 구성된 것을 알 수 있다. 해커들은 자신들의 공격이 실제망에서 어떻게 통할 수 있는지 테스트 해 볼 수 있고 방어자들이 어떻게 방어하는지도 알 수 있다. 방어자들은 해커들이 어떤 식으로 보안솔루션을 우회하고 시스템마다 어떻게 공격하지도 간접적으로 체험할 수 있다. 즉 서로에게 실질적인 도움이 되는 자리라 할 수 있다.

데일리시큐는 이번 PHD 2016에 참가해 주최 측과 인터뷰 및 CTF 현장, 컨퍼런스 발표 등을 취재했다. 다음은 간략한 현장 스캐치 영상이다.

★정보보안 대표 미디어 데일리시큐!★

<데일리시큐 길민권 기자=러시아 모스크바 PHD 2016> mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지