웹쉘, 원격으로 웹 서버 정보, 관리자 권한 탈취 공격 기법…위험

데일리시큐는 최근 구글 검색을 통해 중국산 웹쉘이 존재하는 한국 사이트 2곳을 확인했다. 웹쉘이 존재한다는 것은 이미 해킹 당했을 가능성이 크기 때문에 해당 사이트 관리자는 신속한 보안조치를 취해야 한다.국내 상당수 해킹사건은 웹쉘(webshell)이 타깃 웹서버에 업로드 되면서 발생하고 있다. 웹쉘 공격은 공격자가 취약점이 존재하는 웹 사이트의 게시판, 자료실 등 파일 업로드 기능을 악용해 공격코드를 업로드하고 원격으로 웹 서버 정보, 관리자 권한을 탈취하는 공격 기법이다. 주로 웹쉘 공격으로 서버 DB 접근, 웹 페이지 소스코드 열람, 홈페이지 위/변조, 악성코드 유포지 악용, 개인정보 및 중요 정보 유출 등 보안사고로 이어질 수 있어 상당히 위험하다.

KISA 웹 취약점 점검 연구 보고서에 따르면 “웹쉘은 웹 서버에서 악의적인 목적을 가진 사용자에 의해서 실행되는 커맨드 쉘이며 주로 관리자의 권한을 획득해 사용자가 원하는 목적을 달성하기 위해 실행되는 공격방식이다. 공격 코드(웹 쉘 코드)가 주로 파일 업로드 취약점을 이용하여 웹서버로 전송, 실행되는 과정을 거치며 관리자 권한을 획득한 후에 웹 페이지 소스 코드 열람 및 서버 내 자료 유출, 백도어 설치 등 다양한 공격이 가능하다”고 설명하고 있다.

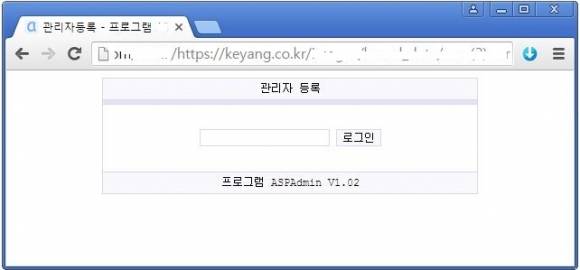

이번에 중국산 웹쉘이 확인된 한국 사이트는 2곳으로 한 곳은 국내 대표적인 전동공구 및 자동차 DC 모터 제조 전문기업인 ‘계양전기’다. 이 기업은 코스피 등록기업이기도 하다. 또 한 곳은 중고 트럭과 화물차, 특장차 등을 거래하는 ‘트럭코리아’ 사이트다. 보안 전수조사가 필요한 상황이다.

KISA는 웹쉘 방어 방법에 대해 아래와 같이 권고하고 있다.

△허용된 확장자만 업로드 가능하도록 파일 업로드 기능을 구현한다.

-확장자 체크 함수(ASP)를 사용하여 구현

-파일 업로드 시 파일 확장자를 서버에서 실행되지 않은 형태의 확장자로 변경하거나 확장자를 아예 제거한다. (test.asp -> test.txt)

-단순히 파일 이름을 기준으로 점검하지 말고 확장자명에 대하여 대소문자를 모두 검사해야 한다.

△아파치 환경의 서버일 경우, 서버에 파일을 업로드 할 경우 확장자를 변경하여 서버에 저장한다.

△업로드 파일을 웹 디렉토리가 아닌 다른 시스템 디렉토리에 저장한다.

-악성 파일을 업로드 했더라도 웹에서 접근할 수 없는 경로이기 때문에 공격자가 업로드 시킨 파일을 실행시킬 수 없다.

△업로드되는 디렉토리의 서버 확장자 실행 권한을 제거한다.

-웹 디렉토리 안에 업로드 디렉토리가 있는 경우, 업로드 디렉토리의 스크립트 실행 권한은 반드시 제거해야 한다.

△너무 작거나 큰 크기의 파일을 처리하는 로직을 파일 업로드 기능에 포함해야 하고, 임시 디렉토리에서 업로드 된 파일을 지우거나 다른 곳으로 이동시켜야 한다.

△폼에서 어떠한 파일도 선택되지 않았다면 파일 업로드에 사용되는 변수를 초기화한다.

△웹쉘 대응 솔루션 또는 웹 방화벽 설치한다.

△최신 웹 또는 웹쉘 보안패치를 설치한다.

이번에 확인된 웹쉘이 존재하는 사이트는 신속히 웹 취약점 점검과 웹쉘 제거 및 대응방안을 모색해야 한다. 내부 DB 유출로 이어질 수 있고 다양한 사이버 공격 피해를 당할 수 있기 때문이다. 데일리시큐는 향후에도 지속적으로 웹쉘이 존재하는 사이트들을 조사해 공개하고 보안조치가 이루어질 수 있도록 할 방침이다.

★정보보안 대표 미디어 데일리시큐!★

<데일리시큐 길민권 기자> mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지