클라우드 스토리지 서비스인 드롭박스(Dropbox) 악용

최근 중국 기반 사이버 범죄 조직 ‘admin@338’이 홍콩의 미디어 기업을 대상으로 스피어 피싱 이메일을 이용한 사이버 공격을 감행한 것으로 드러났다.

파이어아이(대표 전수홍)에 따르면 이 사이버 범죄 조직은 공격 과정에서 CnC(명령 및 제어) 통신을 위해 클라우드 스토리지 서비스인 드롭박스(Dropbox)를 악용했으며 주로 친민주주의 성향의 미디어를 대상으로 사이버 공격을 진행했다고 전했다.

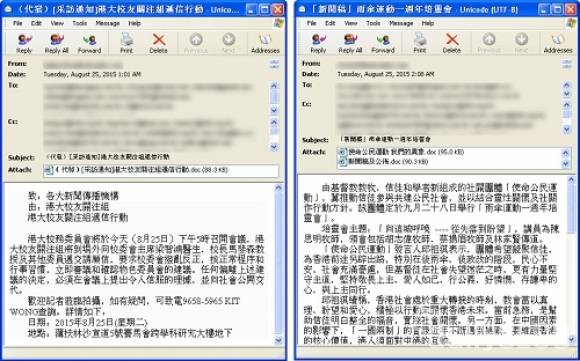

지난 8월, 사이버 범죄 조직 ‘admin@338’은 신문사, 라디오 및 TV 방송국 등 홍콩의 미디어 기업체를 대상으로 뉴스 제보를 명목으로 악성 파일이 첨부한 스피어 피싱 이메일을 전송했다. 일례로, 실제 사용된 피싱 이메일에는 홍콩의 2014년 민주화 시위 '우산 혁명'의 기념일에 맞춰 창립하는 기독교 시민 사회 단체에 관한 내용이 담겨 있었으며 또 다른 이메일에는 홍콩 대학교 부총장 총선거에서 친중국파 부총장 선출에 대한 우려로 투표를 꺼리는 해당 학교의 동창회에 관한 언급이 있었다.

파이어아이에 따르면 이 조직은 CnC 통신을 위해 드롭박스를 악용하는 로우볼(LOWBALL)이라는 멀웨어를 사용했다. 조사 과정에서 파이어아이의 연구진은 드롭박스에 이 조직의 해킹 활동에 대해 경고를 보냈으며 드롭박스는 즉시 로우볼이 사용하는 접근 토큰(access token)을 차단했다. 이를 통해 드롭박스는 해당 조직이 이용한 멀웨어 모든 버전에서의 CnC 통신을 차단할 수 있었다.

파이어아이는 다수의 중국 사이버 범죄 조직이 아시아 지역의 미디어 기업들을 대상으로 감행한 공격들에 대해 예의 주시해왔다. 이러한 공격들은 주로 홍콩 기반의 미디어, 특히 친민주주의 내용을 보도하는 언론에 중점을 두고 있으며 대만, 동남 아시아 및 이 지역의 다른 국가에 위치한 기자들도 역시 공격의 대상이 됐다고 밝혔다.

파이어아이의 아태지역 수석 기술 전문가인 브라이스 볼랜드(Bryce Boland)는 "아시아 지역의 기자들은 주기적으로 사이버 공격의 표적이 된다”며, “아시아 지역의 기자들은 기사를 위한 정보를 여러 소스에서 가져오기 때문에 사이버 범죄자들에게 손쉬운 타깃이 되며 이들이 보유한 정보와 취재원은 사이버 범죄자들에게 매력적인 정보다. 따라서 사이버 방어 솔루션을 갖추지 않은 기자 및 언론 종사자는 사이버 범죄의 피해자가 되기 쉽다”고 전했다.

파이어아이는 지난 2013년부터 admin@338의 활동을 추적해왔다. 파이어아이에 따르면 이 조직은 대부분 금융, 경제 및 무역 정책과 관련 있는 기업들을 공격 대상으로 삼아왔으며 2015년 4월 처음 언론을 타깃했다. 금융 및 정책 기관을 대상으로 한 해당 조직의 기존 활동은 대부분 서양 국가를 대상으로 해 영어로 된 스피어 피싱 이메일을 전송했다.

그러나 파이어아이는 이번 공격에서 조직이 홍콩에서 통용되는 번체로 작성된 이메일을 이용한 것을 미루어볼 때 이제 해당 조직이 홍콩 시민을 대상으로 공격을 감행하기 시작했다고 전했다.

지난 4월 파이어아이는 동남아시아와 인도를 대상으로 지난 십여 년 동안 사이버 스파이 활동을 해 온 중국 기반 사이버 조직 APT30에 대한 보고서를 발표했다. APT30 역시 기자 및 언론 종사자들을 공격했지만 아직까지 admin@338와 APT30간의 직접적인 연관성을 밝혀지지 않았다.

★정보보안 대표 미디어 데일리시큐!★

<데일리시큐 길민권 기자> mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지