빛스캔 문일준 대표 “파밍 공격, 금융, 의료, 관리, 생산 등 다양한 분야로 확산중”

정보보안 대표 미디어 데일리시큐가 주최한 PASCON 2015(2015년 공공기관-기업 개인정보보호&정보보안 컨퍼런스)가 10월 28일 양재동 더케이호텔서울 가야금홀에서 공공, 금융, 의료, 교육기관, 일반 기업 개인정보보호 및 정보보안 실무자 600여 명이 참석한 가운데 성황리에 개최됐다. 이번 컨퍼런스에서 빛스캔 문일준 대표(사진)는 ‘악성코드 위협 동향 및 대응방안’을 주제로 발표를 진행해 주목을 받았다.

이번 컨퍼런스에서 빛스캔 문일준 대표(사진)는 ‘악성코드 위협 동향 및 대응방안’을 주제로 발표를 진행해 주목을 받았다.문일준 대표는 “엔드포인트의 기하급수적인 증가와 더불어 악성코드의 물량 공세가 더욱 거세졌다. 신규 취약점을 활용한 제로데이 공격과 공격기술의 하향평준화도 특징이다. 또 악성코드 유포 수단이 스팸메일을 통해 특정 대상을 공격하고 APT 공격으로 이어지고 있으며 취약한 웹서버를 활용한 대규모 유포 및 멀웨어넷의 적극적인 활용이 최근 동향이라 할 수 있다”고 설명했다.

특히 악성코드의 물량 공세를 백신과의 전쟁에 비유하며 2007년 이후 백신의 악성코드 분석 한계점에 도달했다고 설명했다. 다형성 악성코드가 일반화됐고 분석 방해 모듈이 내장되면서 분석이 더욱 어려워지고 있다는 점을 지적했다.

문 대표는 “공격자는 국내 보안 제품에 대한 충분한 분석 이후 공격을 진행하고 있다. 새로운 악성코드 유포시 주요 백신에 대한 사전 점검을 통해 유포하고 대응이 확인되면 악성코드를 교체하는 수법을 사용하고 있다. 반면 백신업체는 샘플 입수후 6시간에서 12시간 이후 분석이 가능하기 때문에 이는 이미 많은 감염 피해자가 발생한 후 백신에 적용되기 때문에 대응이 느릴 수밖에 없다”고 말했다.

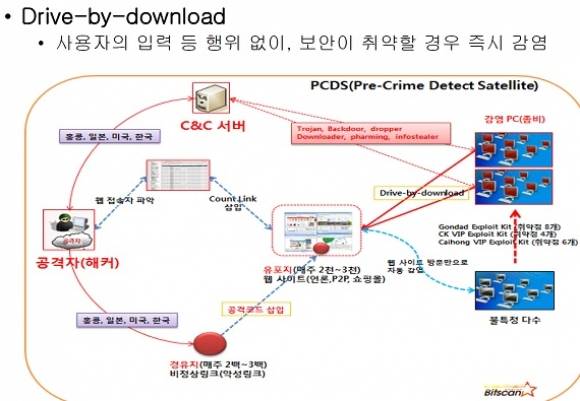

또 “전세계적으로 웹을 통한 공격이 일반화되고 있다. 특히 한국은 웹을 통한 감염율이 전세계 2위에 해당되며 익스플로잇 킷을 활용한 공격은 1위에 해당된다”며 주요 공격방법으로는 “드라이브 바이 다운로드 기법으로 사용자의 입력 행위 없이 보안이 취약할 경우 즉시 감염되고 있다”고 설명했다.

한편 실제 금융기관 웹사이트를 통한 악성코드 유포 사례도 소개해 눈길을 끌었다. 이를 통해 공격자는 악성코드 유포와 함께 내부 침입을 위한 교두보로 활용했을 가능성과 서버 권한 획득을 통해 내부 정보도 이미 탈취했을 가능성이 크다고 경고했다.

또 악성코드 공격에 의한 금융소비자들의 피해도 심각한 상황임을 강조했다. 파밍에 의한 피해는 2014년 통계에 따르면 500억 규모로 커진 상황이며 공인인증서 및 개인금융정보 유출도 지난해 4월부터 올해 2월까지 빛스캔에서 조사결과 19만5천여 건이 넘어 서고 있다. 이는 KISA에서 발표한 8천199건과 큰 차이를 보이고 있다.

문일준 대표는 “매주 1~2만여 건의 인증서들이 공격자 서버에서 확보되고 있는 상황”이라며 “그 규모가 6.64기가에 달하고 있다”고 말했다.

파밍 공격에 대한 상세한 분석 내용도 공개했다. 공격의 시작은 취약한 웹사이트를 통한 단기간 대규모 감염 방법을 주로 사용하고 있으며 대한민국에 특화된 기법을 활용해 멀티 스테이지 기법, 악성 스크립트에 대한 난독화, 제로데이 또는 최신 취약점을 복합적으로 활용하고 자동화 도구도 적극 활용하고 있다고 전했다.

파밍 공격은 2013년 1월 27일 국내 첫 출현했으며 공격자는 국내 금융 환경 및 대응에 대한 충분한 연구를 통해 공격을 시작했다는 것이다. 문일준 대표는 파밍 공격의 기법 변화에 대해 상세한 설명도 덧붙였다. 불특정 다수의 감염과 원격조정이 일반화됐고 백신을 우회하는 방법도 일반화됐다. 금융 이용자의 유일한 보호수단은 백신임에도 불구하고 백신을 우회해 공격하기 때문에 많은 피해자가 발생하고 있다고 경고했다.

문일준 대표는 “파밍 공격은 금융, 의료, 관리, 생산 등 다양한 분야로 확산되고 있다. 홍콩에 소재한 공격자 서버 웹로그에서 2만여 개의 공인 IP가 확인된 바 있다. 확인결과 한국 공인인증서와 개인금융정보가 공격자 서버에 저장돼 있는 것을 확인했다”며 “이러한 공격이 이제는 한국을 넘어 일본 은행 사이트를 대상으로까지 확대되고 있다는 것도 확인했다”고 전했다.

이어 문 대표는 대응방안에 대해 “웹서버 취약점 온라인 진단을 통해 웹 보안상태를 실시간으로 감시할 수 있어야 하고 안전한 코딩을 위한 개발자 인식도 제고되어야 한다. 또 악성코드 분석의 자동화와 악성코드 유포경로 초기단계 탐지 및 유포전 선제적 대응으로 확산을 차단해야 한다”고 전하고 “최신 정보에 대한 빠른 공유 및 확보 체계를 수립하고 서버 비정상 행위 탐지체계 구현 및 관제 체계의 변화가 필요하다”고 당부했다.

빛스캔 문일준 대표의 PASCON 2015 발표자료는 데일리시큐 자료실에서 다운로드 가능하다.

한편 데일리시큐는 2016년에도 실무에 필요한 핵심적인 정보보안 컨퍼런스를 개최한다. 항상 실무자 중심의 교육 및 정보공유 차원에서 개최되며 정보보호 기업 비즈니스에도 도움이 될 수 있도록 준비하고 있다. 그래서 공공, 금융, 의료, 교육, 기업 개인정보보호 및 정보보안호 실무자들의 참석률이 가장 높은 컨퍼런스로 유명하다.

◇데일리시큐 2016년 컨퍼런스 개최 안내

①2016년 1월: 2016년 모바일 정보보호 컨퍼런스(MISCON 2016)

②2016년 2월: 제4회 금융정보보호 컨퍼런스(SFIS 2016)

③2016년 3월: 제4회 공공-기업 개인정보보호 컨퍼런스(G-Privacy 2016)

④2016년 5월: 제3회 의료기관 개인정보보호&정보보호 컨퍼런스(MPIS 2016)

⑤2016년 9월: 제2회 대한민국 정보보호 인텔리전스 컨퍼런스(K-ISI 2016)

⑥2016년 10월: 제4회 공공-기업 개인정보보호&정보보안 컨퍼런스(PASCON 2016)

위 컨퍼런는 데일리시큐 사이트에 시기별로 등록사이트 배너가 올라간다. 참가업체 및 참관문의는 데일리시큐 길민권 기자(mkgil@dailysecu.com)에게 하면 된다.

★정보보안 대표 미디어 데일리시큐!★

<데일리시큐 길민권 기자> mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지