북한 정부지원 해킹그룹으로 추정되는 ‘김수키(Kimsuky)’ 조직의 '스모크 스크린' 캠페인의 일환으로 추정되는 공격이 또 한번 포착됐다.

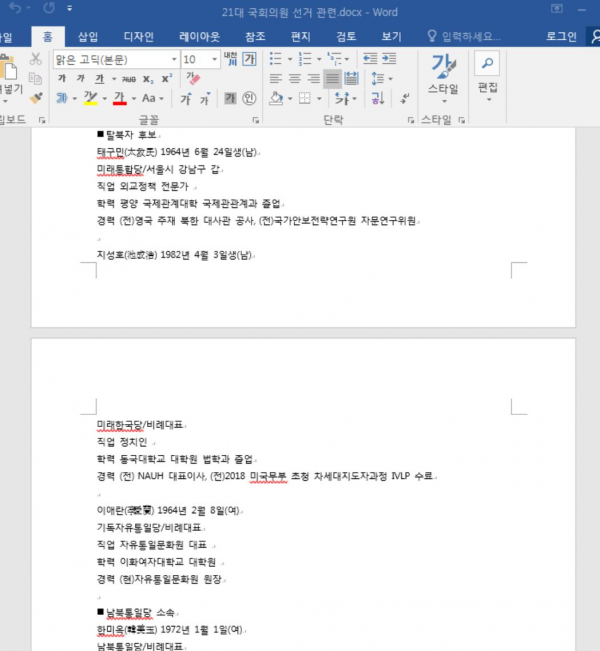

이번 공격에 사용된 악성 파일은 '21대 국회의원 선거 관련.docx', '외교문서 관련(이재춘국장).docx' 파일을 위장하고 있다.

이스트시큐리티 ESRC(시큐리티 대응센터) 분석에 따르면, 이번에 발견된 두 개의 악성 워드파일들의 파일명은 다르지만, 동작방식은 동일하다.

먼저 악성 DOCX 문서가 실행되면, 내부 'settings.xml.rels' 명령이 작동하고, 악성 매크로 함수실행을 위해 특정 미리네 호스팅 C2 서버로 통신을 시도한다.

DOCX 문서 파일의 작성자는 'seong jin lee' 이름이 등록되어 있으며, 마지막 수정자는 'Robot Karll'이다.

그리고 ‘콘텐츠 사용’ 버튼 클릭을 유도하는 문구를 보여준다. 만약 C2 서버와 통신이 실패하면 ’콘텐츠 사용’ 버튼은 나타나지 않는다.

사용자가 ‘콘텐츠 사용’ 버튼을 클릭해 실행하면, 사용자에게는 워드문서의 내용이 보이게 된다. 악성 매크로가 실행되면, '.NETFramework4.xml' 파일 이름으로 추가 명령을 생성한다.

그리고 윈도우 운영체제 정품인증 키관리 서비스(Key Management Service)처럼 KMSAuto 이름으로 작업 스케줄러에 등록해 자동으로 실행되도록 설정한다.

C2 명령제어 서버와 통신을 시도하고, 공격자의 추가 명령에 따라 다양한 정보유출이 진행될 수 있다.

이스트시큐리티 ESRC(시큐리티 대응센터) 측은 “올해 초부터 김수키(Kimsuky) 조직은 국내 기업·기관 등을 대상으로 지속적으로 스모크 스크린 캠페인을 벌이고 있다. 기업 및 기관 사용자들의 각별한 주의가 필요하다”고 강조했다.

★정보보안 대표 미디어 데일리시큐!★