내부와 외부의 보안 위협에 대응하기 위해 기업들은 보안팀을 구축하고 수십종의 보안솔루션을 도입하고 보안관제, 보안컨설팅 등 다양한 정보보호와 관련 투자를 매년 해 오고 있다. 하지만 과연 구축된 보안솔루션이 제대로 작동하고 있는지, 실제로 현재 우리 조직의 보안 프로세스로 해커의 공격을 막을 수 있는지, 기존 솔루션과 조직의 보안 프로세스를 검증하고 개선하려면 어떻게 해야 하는지 즉 궁극적으로 우리 회사의 보안체계가 얼마나 잘 작동하는지 한눈에 파악할 필요성이 대두되고 있는 시점이다. 글로벌 기업들은 이 부분에 대해 적극적인 투자를 아끼지 않고 있다. 황석훈 타이거팀 대표는 이번 'BAS 연재'를 통해 정보보호의 방향성을 독자들과 함께 고민해 보고자 한다. (편집자 주)

◇연재 순서

1. 내·외부 위협에 대해서 얼마나 이해하고 있는가

2. 해커들의 공격은 어떻게 이루어지는가

3. Cyber-KillChain과 ATT&CK

4. BAS를 어떻게 업무에 활용할 것인가

5. 취약점 관리 얼마나 가능한가

이번 편은 2편에서 다루겠다고 했던 ‘Cyber Kill-Chain’과 ‘ATT&CK’ 모델에 대한 세부 학습 단계 정도로 생각하면 된다. 2020년 RSA 전시회 보안솔루션에서 가장 공통적으로 많이 등장한 단어가 바로 이 두가지 단어다. 위험이나 취약점을 다루는 솔루션에는 항상 이 분류 체계가 적용되었다.

먼저 Cyber Kill-Chain부터 확인해 보자.

Cyber Kill-Chain(사이버 타격순환체계)은 ‘Kill-Chain(킬 체인)’이라는 용어에서부터 온 것으로 1991년 걸프전 때 처음 등장했던 용어다. Kill-chain 전략은 이라크군의 스커드 미사일을 방어하기 위한 선제 공격형 방어 전략으로 발사된 미사일을 요격하는 개념보다 미사일 발사를 준비하는 것이 표착이 되면 먼저 선제 공격을 해 미사일 발사 자체를 저지하겠다는 개념이다. 이후, 해당 개념은 확대되어 미국에서 대테러 대응에도 적용되고 있다.

Cyber Kill-Chain은 이후 2009년에 록히드마틴사에서 자사에 들어오는 수많은 해킹 공격을 분석하고 대응전략을 수립해 발표한 백서에서 Intrusion Kill-Chain(침입 타격순환체계)이라는 용어로 소개되었고, 이후 Cyber Kill-Chain으로 변경해 사용했다.

이 백서에서는 “공격자의 위협 그 자체와 공격 의도, 역량, 원칙, 운영 패턴 등을 이해한다면 전통적인 취약점 중심의 프로세스와 시스템으로도 조직의 회복 탄력성을 확보할 수 있다”고 설명했다.

Cyber Kill-Chain은 아래 그림처럼 총 7단계로 구성되어 있다.

위 그림에서 설명하는 7단계의 전체 흐름은 아래와 같다.

타깃 분석을 위한 정찰(Reconnaissance)▷타깃 공격을 위한 무기작성(Weaponization) ▷타깃에 전달(Delivery) ▷권한탈취(Exploitation) ▷악성코드 설치(Installation) ▷원격제어(Command & Control) ▷정보유출, 시스템파괴 등의 목적수행(Actions on objectives)

목표점을 공격해 권한을 획득하고, 지속적으로 공격 범위를 확대하거나 정보를 유출하는 등의 행위를 수행하는 것으로 전형적인 APT 공격을 설명한다. 그리고 모든 공격이 7단계를 모두 수행하지는 않지만, 부분적으로 대입해 설명할 수 있다.

앞서 Kill-Chain에 대해서 설명했듯 Cyber Kill-Chain은 위 7단계에서 선제적으로 공격을 파악하고 사전에 이를 대응하는 전략을 말한다. 각 단계에서 최대한 빠르게 발견하고 연결 고리를 사전에 차단한다면 다음 단계의 진행이 어려워지므로 안전해질 수 있다는 개념이다.

그러므로 선제적으로 탐지하고 공격을 차단하기 위해서는 다양한 정보를 사전에 수집하고 분석함과 동시에 탐지 및 대응 능력을 강화해야 한다. 이런 부분들은 결국 1~2단계에 해당되는 부분으로 OSINT, Threat Intelligence(위협 인텔리전스) 등이 해당된다. 이후 3~7단계는 실제 내부 보안솔루션이나 기타 통제 장치로 탐지 또는 대응이 필요한 단계다.

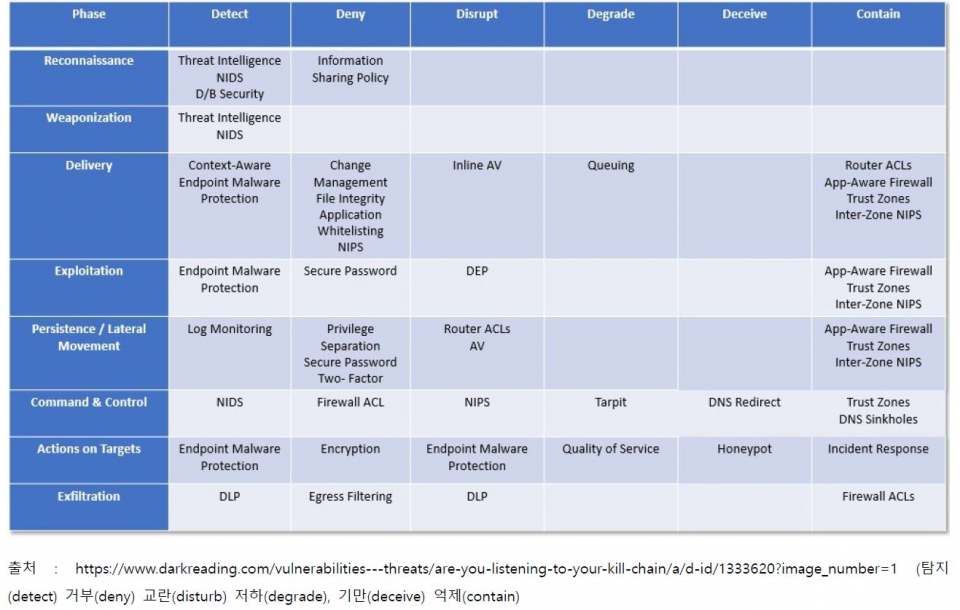

아래 그림은 7단계별로 탐지 및 대응 전략을 설명해 놓은 자료다.

즉, Cyber Kill-Chain을 구현하기 위해서는 단계별로 존재하는 다양한 통제 장치들이 선제적으로 동작하는 것을 기반으로 한다. 탐지 및 차단 시스템의 경우 최신의 패턴과 접근 통제 정책을 반영하고 있어야 하고, 이에 대한 설정 및 운영 상황이 적절한지를 레드팀에서 최신 기술들을 반영해 지속적으로 검증하는 것이 반드시 필요하다.

다음은 ATT&CK(Adversarial Tactics, Techniques, and Common Knowledge)에 대해서 알아보자.

‘ATT&CK’는 MITRE에서 윈도우 엔터프라이즈 네트워크에 실제 사용되는 해킹 기술에 대해서 TTPs(tactics, techniques, and procedures)를 문서화하는 것으로 시작되었다. ATT&CK는 TTPs에 대해 사용된 것을 식별할 수 있도록 해주는 프레임워크로 개발되었다.

사실, ATT&CK 프레임워크는 공격자들의 행동을 분석하는 내부 FMX라는 리서치 프로젝트에서 나온 산출물이다. 이것은 사이버 공격에 대한 분석 및 탐지 역량 강화에 초점이 맞춰져 있다.

리서치팀은 위 프레임워크 활용을 통해 다음 4가지에 도움이 되기를 바랬다.

1. 악의적 행위(Adversary behaviors) 분석 : 공격자의 활동과 관련 기술에 대해서 집중함으로써 실제 공격에 대한 탐지 가능성을 높이고자 함. 통상적으로 보는 도메인, IP, 파일해쉬, 레지스트리 키 등의 탐지값들은 쉽게 우회 또는 위·변조 등이 가능해 이보다 어떤 부분이 더욱 탐지에 도움이 되는지를 설명하고자 함.

2. 적절하기 않은 라이프사이클 모델(Lifecycle models that didn’t fit) : Cyber Kill-Chain은 실제 방어를 위한 행동 요령을 설명하기에는 너무 상위 레벨의 개념임. 이에 실제 행동 요령에 도움을 주고자 하였음.

3. 실환경에 적용(Applicability to real environments) : 사고조사를 통해서 확인된 TTPs를 실제 환경에 적용해 테스트할 수 있도록 하기 위함.

4. 분류체계(Common taxonomy) : TTPs에 대해 다른 공격 그룹이나 기술들에 대해 용어의 통일을 통해 비교를 용이하게 하기 위함.

“최선의 방어는 공격이다”라는 말이 있다. 보안을 하는 입장에서는 늘 방어가 주 업무이지만, 공격을 통한 방어를 하는 것은 매우 바람직하고 충분히 고려할만한 대응 전략이라고 MITRE의 FMX 리서치팀뿐만 아니라 필자도 그러하다.

ATT&CK의 프레임워크가 공격자가 실제 사용하는 단위 기술들로 세부화한 것은 이를 단위 기술로 재연할 수 있도록 돕기 위해서다. 그리고 실제 재연에서는 공격자가 수행했던 방식대로 시나리오를 만들고 구현할 수 있도록 돕니다. (예를 들어 APT28과 Deep Panda 비교 재연)

이러한 재연을 통해 실제 공격에 대한 탐지와 대응 능력을 확인할 수 있고, 분석을 통해서 부족한 부분을 즉시 또는 단계적으로 개선해 실제 공격에 대응할 수 있도록 해준다.

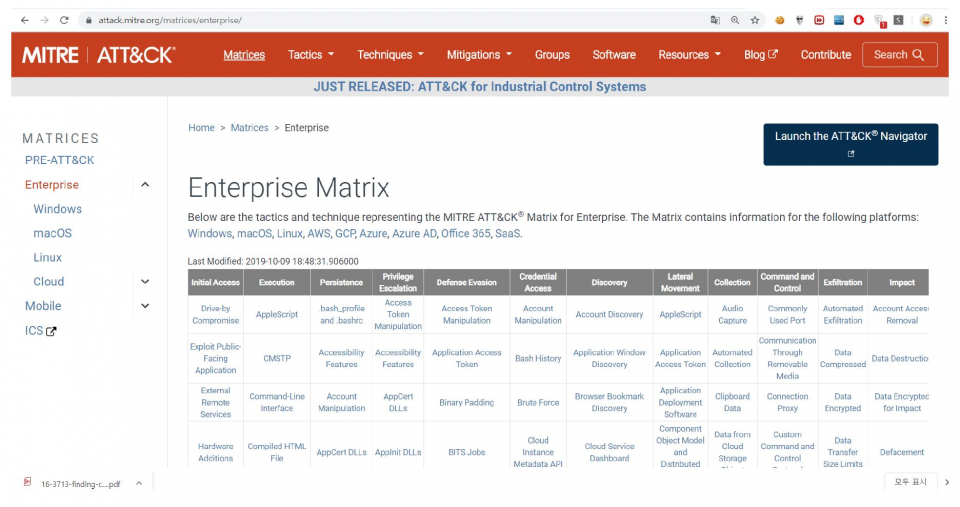

MITRE의 ATT&CK은 2013년 9월에 처음 완성되었고, 이후 보다 많은 곳에 도움이 되고자 2015년 5월에 최초 공개했다. 최초 공개 때는 윈도우 버전만 존재했고 9개의 전술(Tactics)과 96개 세부 기술로 구성되었다. 현재는 윈도우, 리눅스, 맥, 클라우드 버전을 포함, 엔터프라이즈 버전이 제공되고 있다. 아래 그림과 같이 12개의 전술 그룹과 314개(중복제외시 244개)의 세부항목으로 제공된다.

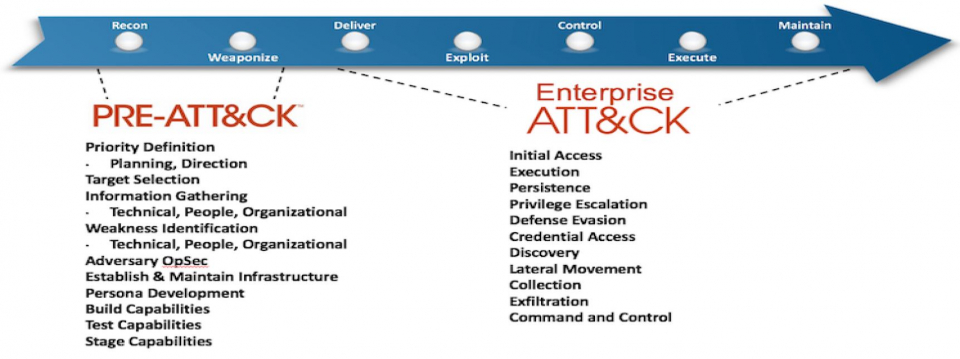

이후, Cyber Kill-Chain의 정찰(Reconnaissance), 타깃 공격을 위한 무기작성(Weaponization) 단계에 해당되는 PRE-ATT&CK 버전이 개발되었다.

그리고 모바일 버전으로 안드로이드와 iOS 버전을 지원하고 있으며 산업제어시스템(ICS) 버전 항목도 제공하고 있다.

ATT&CK는 특정한 툴이나 악성코드에 국한하지 않고 윈도우나 리눅스 같은 플랫폼에서 실제로 사용되는 그리고 사용되었던 기술들을 세세하게 세분화하면서 정리해 놓은 악의적 행위에 대한 기술 집약체다. 이러한 정보는 레드팀의 대응 능력 향상에 큰 도움을 줄뿐 아니라 해킹 기술 자체를 이해하고 실제 사고 분석과 대응에 도움을 준다.

△Tactics : 통산 전술이라고 번역을 하는데, 이 부분은 “Why”에 맵핑된다. 현재 엔터프라이즈에는 12개의 전술이 존재하는데, 세부기술들의 목적(이유) 등을 설명하고 있다.

△Techniques : 기술이라고 통상 번역되며, “How”로 맵핑된다. 실제 해커가 어떤 기술을 이용했는지를 설명하는 것으로 엔터프라이즈에는 현재 중복되지 않는 244개의 세부 기술을 설명하고 있다.

Cyber Kill-Chain과 ATT&CK 모델은 따로 설명을 했지만, 아래와 같이 하나의 컨셉으로 다시 설명할 수 있다. Cyber Kill-Chain의 흐름대로 아래와 같이 기존에 사용되었던 기술들을 조합해 새로운 하나의 공격을 만들었다고 가정하자. 실제로도 잘 동작할 수 있는 공격으로 볼 수 있다.

이때 사용된 기술들을 ATT&CK에 맵핑해 세부기술로 분석해 보면 아래표와 같이 설명할 수 있다. 따라서 위 공격을 막는 방법은 1~2 단계에서 위협 정보 수집과 자사의 환경을 분석해 사전에 대응하는 부분과 3~7단계까지 실질적인 공격이 발생하는 단계에서 대응 솔루션이나 정책적인 부분으로 대응을 할 수 있다.

결국 우리는 사용되는 세부 기술들을 사전에 테스트해 어떤 단계에서 어느 정도의 세부 기술을 탐지하고 방어할 수 있는지 명확하게 이해하고 대응 전략을 수립 및 적용하는 것이 중요하다.

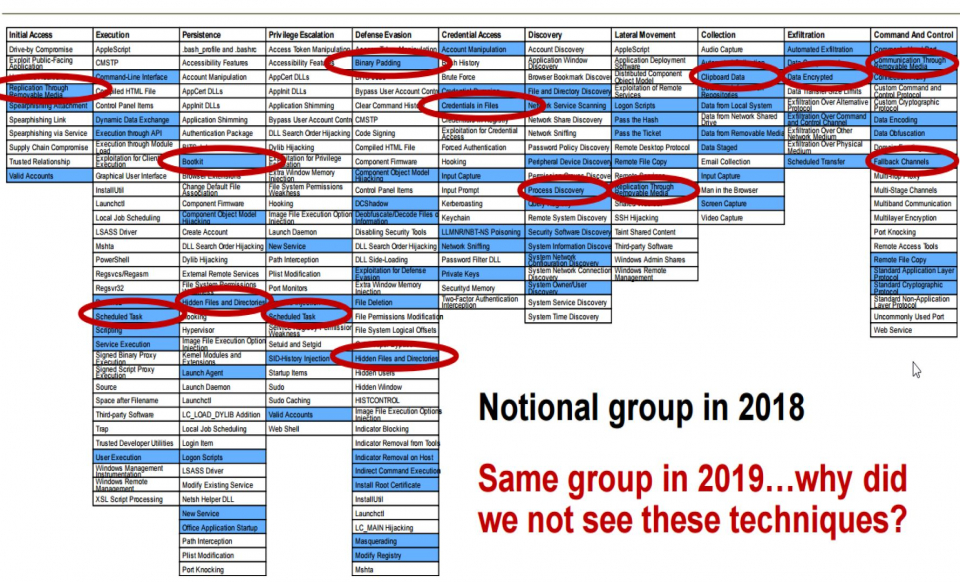

마지막으로 아래 그림은 MITRE에서 2019년 3월 발표한 자료에 포함되었던 내용이다. 해당 그림에서 푸른색은 2018년에 사용되었던 해킹 기술을 말하고 붉은색 동그라미는 2019년 1월부터 3월까지 사용되었던 공격 기술을 표시했다.

2018년에 사용되었던 기술이 거의 다시 재사용된 것을 확인할 수 있다. 해킹 기술이라 하는 것이 새로운 것들이 계속 생겨나기도 하지만, 그보다는 기존의 기술을 지속적으로 재사용한다.

따라서 우리가 이에 대한 대비책을 체계적이고 꼼꼼하게 수립할 수 있다면 생각보다 휠씬 많은 공격을 사전에 막아낼 수 있을 것이라 확신한다. (다음 편에 계속…)

[글. 황석훈 타이거팀 대표 / h9430@tigerteam.kr]

★정보보안 대표 미디어 데일리시큐!★