연구원들은 LG SmartThinQ 스마트 홈 기기들에서 냉장고, 오븐, 식기세척기, 에어컨, 건조기, 세탁기 등 인터넷에 연결 된 기기들을 하이재킹 할 수 있도록 허용하는 보안취약점들을 발견했다고 밝힌 것이다.

또한 해커들이 LG의 카메라가 장착 된 로봇 청소기인 ‘홈봇’을 원격으로 제어할 수 있으며 기기 부근에 있는 모든 것들을 감시하기 위해 라이브 비디오 피드에 접근할 수 있는 것으로 나타났다.

이 해킹 방식은 해커와 타깃 기기가 동일한 네트워크에 있어야 한다는 전제조건 또한 필요하지 않다.

‘HomeHack’이라 부르는 이 취약점은 LG의 SmartThinQ 가전 제품들을 제어하는데 사용되는 모바일 앱과 클라우드 어플리케이션에 존재하며, 공격자가 원격으로 해당 앱을 통해 제어할 수 있는 모든 연결 된 기기들에 원격으로 접근할 수 있도록 허용한다.

연구원들은 이 취약점을 이용한 해커들이 원격으로 SmartThinQ 클라우드 어플리케이션에 로그인해 피해자의 LG계정을 탈취할 수 있다고 지적했다.

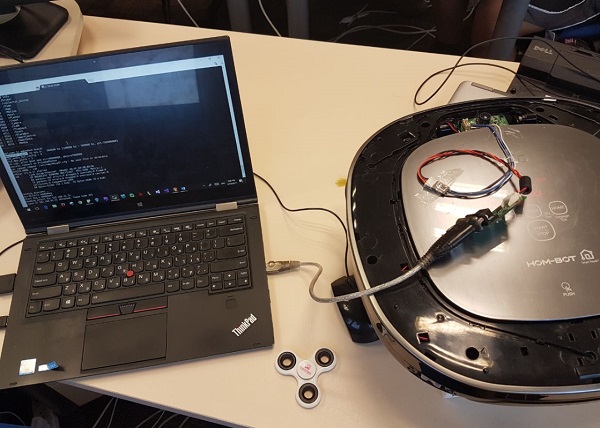

연구원들은 보안 카메라 및 움직임 감지 센서가 내장 되어 있으며 백만명 이상의 사람들이 사용 중인 LG의 홈봇을 제어해 이 취약점으로 인한 위험들을 시연했다고 전했다.

이 문제는 SmartThinQ 어플리케이션이 로그인을 처리하는 과정에 존재한다. 이 문제를 악용하기 위해서는 해커가 대상의 이메일 주소를 알아낼 수 있는 기술만 있으면 된다.

해커들이 HomeHack 결점을 사용해 피해자의 로그인을 우회할 수 있기 때문에, 피해자와 동일한 네트워크 상에 있어야 할 필요가 없으며 디폴트 크리덴셜 사용을 피하고 항상 안전한 비밀번호를 사용하라는 기본 IoT 보안 팁들도 여기서는 적용 되지 않는다.

또한 이러한 기기들은 애초에 사용자들이 원격으로 접근하도록 설계 되었기 때문에, 이 기기들을 인터넷에 노출 될 위험이 없도록 방화벽 뒤에 위치시키는 것도 불가능하다.

이 공격을 위해서 해커는 루팅 된 기기가 필요하며, LG 서버의 앱 트래픽에 인터셉트 해야 한다.

하지만 LG 앱은 안티-루트 메커니즘이 내장 되어 있기 때문에 스마트 폰이 루팅 된 것이 탐지 될 경우 즉시 종료 된다. 또한 SSL 피닝 매커니즘이 트래픽에 인터셉트 하는 것을 제한한다.

따라서 이 두 보안 기능을 우회하기 위해, 해커는 먼저 앱의 소스를 디컴파일 후 SSL 피닝과 안티-루트를 활성화 하는 기능을 앱의 코드에서 제거한 후 재컴파일 해 루팅 된 기기에 설치하면 된다.

이어 조작 된 앱을 그들의 루팅 된 스마트폰에서 실행 해 어플리케이션 트래픽에 인터셉트 하기 위한 프록시를 설정할 수 있다.

해외 보안연구원들이 SmartThinQ 앱의 로그인 프로세스를 분석한 결과, 이것이 아래의 요청을 포함하는 것을 발견했다.

-인증 요청=해당 사용자는 회사의 백엔드 서버에서 유효성을 검사할 그들의 로그인 크리덴셜을 입력할 것입니다.

-서명 요청=위에서 제공 된 계정(예: 이메일 주소)를 기반으로 서명을 생성합니다. 이 서명은 패스워드와는 아무런 관련이 없습니다.

-토큰 요청=사용자의 계정을 위해 해당 서명 응답을 헤더로, 계정명을 파라미터로 사용한 접근 토큰이 생성 됩니다.

-로그인 요청=사용자가 계정에 로그인하도록 허용하기 위해 위에서 생성 된 접근 토큰을 보냅니다.

하지만 연구원들은 위의 첫번째 단계와 두 번째 단계 사이에 아무런 의존성이 없다는 사실을 발견했다.

따라서 공격자가 그들의 계정을 이용해 첫 번째 단계를 통과 하고 트래픽에 인터셉트해 2단계와 3단계에서는 피해자의 계정명을 사용하도록 바꿀 수 있기 때문에 공격자가 피해자의 계정에 접근할 수 있게 된다.

일단 해당 계정을 제어할 수 있게 되면, 공격자는 해당 계정에 연결 된 냉장고, 오븐, 식기세척기, 세탁기, 건조기, 에어컨, 로봇 청소기 등 모든 LG 기기들과 가전들을 제어할 수 있다.

해커들은 해킹 된 기기의 설정을 변경하거나, 껐다 켰다 등의 행동을 할 수 있다. 연구원들은 지난 7월 31일 LG에 해당 취약점을 공개했으며, LG는 이를 9월에 수정했다.

따라서 LG SmartThinQ 가전을 사용하고 있다면, 구글 플레이 스토어, 애플 앱 스토어, LG SmartThinQ 세팅을 통해 LG SmartThinQ 모바일 앱을 즉시 최신 버전(1.9.23)으로 업데이트 해야한다.

★정보보안 대표 미디어 데일리시큐!★