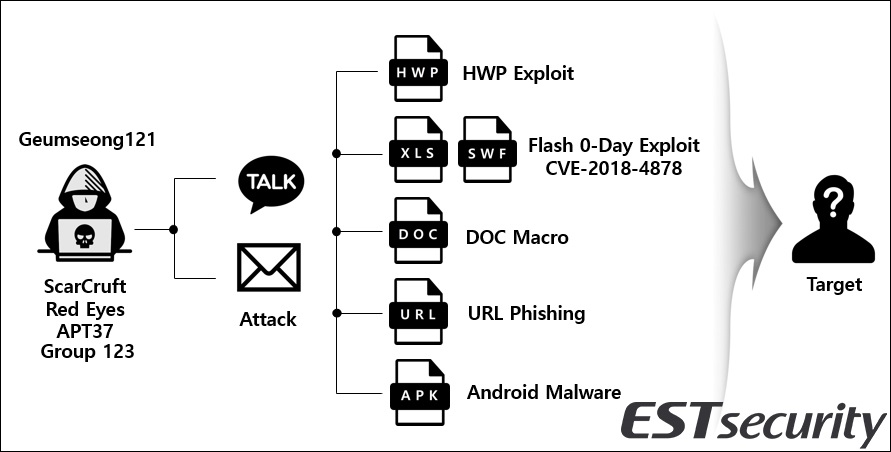

이스트시큐리티(대표 정상원) 측에 따르면, 이 공격 그룹은 각 보안 기업마다 △ScarCruft(Kaspersky Lab), △Red Eyes(AhnLab), △APT37(FireEye), △Group 123(Talos) 등 다양한 이름으로 불리고 있으며, 해외에서 전혀 보고되지 않았던 최신 제로데이(Zero-Day) 보안 취약점을 국내 공격에 사용한바 있는 것으로 알려졌다고 설명했다.

특히 국내 업무 환경에 특화된 HWP 문서 파일 취약점을 자주 사용하며, 지난해에는 카카오톡 (PC버전) 메신저를 통해 MS-OFFICE 엑셀(*.XLS) 파일에 최신 취약점을 삽입해 악성코드를 전파하는 등 갈수록 지능화된 공격 수법을 사용하는 것으로 나타났다.

이스트시큐리티 시큐리티대응센터(이하 ESRC)는 이 공격 그룹이 올해 3월부터 특정 대상의 안드로이드 기반 모바일 기기를 겨냥한 스피어 피싱 공격을 수행한 정황을 새롭게 발견했다.

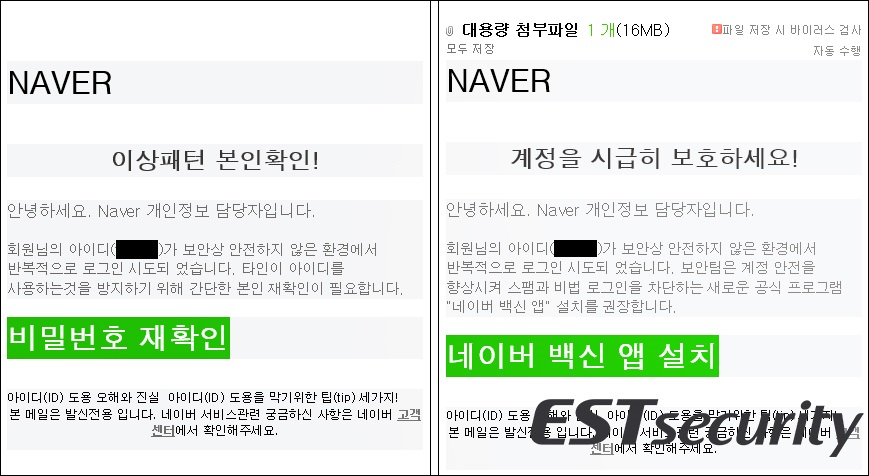

ESRC의 분석 결과에 따르면, 공격자는 특정 대상에게 국내 유명 포털 사이트의 개인 정보 보안 위협이 발생한 것처럼 가짜 안내 메일을 발송하고, ‘네이버 백신 앱’으로 위장된 악성 APK 파일을 설치하도록 유도한다.

만약 이메일 수신자가 가짜 안내 메일에 속아 첨부된 ‘네이버 백신 앱 설치’ 링크를 통해 APK 앱을 설치할 경우, ‘Naver Defender’라는 이름과 특정 포털사 대표 아이콘을 사용하는 악성 앱이 각종 악성 행위를 수행하게 된다.

ESRC는 이 공격 그룹을 ‘Geumseong121’으로 명명하고 이들이 수행하는 사이버 보안 위협을 꾸준히 추적 분석해왔다.

실제로 ESRC는 이 그룹이 2018년 3월 현재 한국의 특정 IP 주소를 거점으로 활동한 정황을 일부 포착했으며, 지난 2017년 또 다른 IP 주소를 거점으로 대북 관련 분야에 소속된 국내 특정인을 대상으로 HWP 취약점 공격을 수행한 것도 확인했다.

이 밖에도 발견된 두 공격은 모두 동일한 악성 도메인으로 연결되는 공통점이 있으며, 해당 공격 흔적에서 북한식 언어 표현 방식도 일부 발견했다.

현재 이스트시큐리티의 모바일 보안앱 ‘알약M’에서는 이번 공격에 활용된 악성 앱을 ‘Trojan.Android.Fakeav’ 탐지명으로 진단하고 치료한다.

★정보보안 대표 미디어 데일리시큐!★