"3,20-6.25-소니픽처스-한수원 해킹…북한 공격에 대한 심층 프로파일링 필요해”

한국수력원자력(이하 한수원) 사이버공격으로 그렇지 않아도 얼어 붙어 있는 한국의 정치, 사회, 경제가 더욱 차갑게 느껴지는 2014년 겨울이다. 한수원을 공격한 자칭 원전반대그룹 ‘Who am I’는 궁극적으로 원전반대가 목적이 아니었다. 한국 사회를 혼란에 빠트리는데 있었던 것으로 요약된다. 실제로 원전가동 중단이 목적이었다면 자신들의 공격을 외부에 알리지 않고 공격을 감행했을 것이란 의견이 지배적이다.이번 한수원 공격을 주도한 ‘Who am I’ 집단이 과연 ‘북한’인지에 관심이 쏠리고 있는 가운데 “명백한 북한의 소행”이라고 확신하는 보안전문가들도 상당수 있다.

이번 공격을 시간순서대로 살펴보면 다음과 같다.

한수원을 대상으로 시작된 공격은 최초, 11월 28일 오전 9시 32분에 시작됐다. 공격자는 탈취한 원자력 관련 문서를 열어보고 저장 보관했다. 당시 PC명은 ‘John’이다.

공격자는 12월 8일 오후 4시14분, MBR 파괴 기능의 악성 DLL 라이브러리를 제작한다. 시한폭탄 기능을 탑재한 것이다.

12월 8일 오후 5시 1분, 탈취한 문서에 Shell Code 기능과 악성 DLL을 삽입해 파괴 공작을 준비한다.

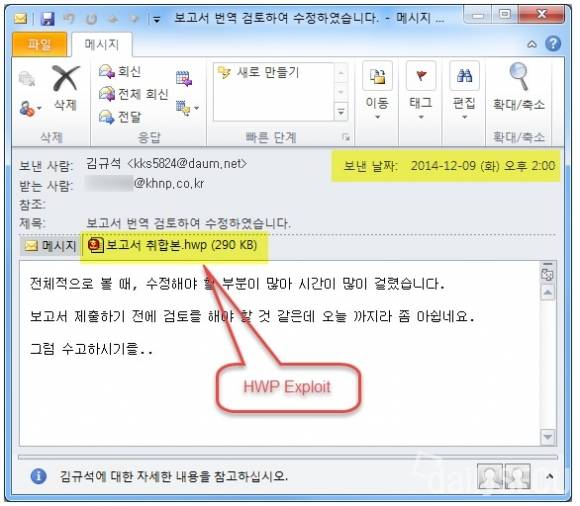

12월 9일 오후 2시, 공격자들은 한수원 특정 대상들을 상대로 스피어피싱 이메일을 발송하면서 본격적인 공격작전을 수행한다.

12월 10일 오전 11시, 오전 11시 전까지 트래픽을 유발하고 이후 MBR 파괴 기능을 수행하게 된다. 파괴지령을 내린 것이다.

12월 15일 오전 11시 41분, ‘Jenia John’, john_kdfifj1029 계정으로 SNS 가입을 하고 정보 중계 활동을 개시한다.

12월 18일 오후 3시 21분, 주요 언론사 기자들에게 유출 정보를 제공하는 등 기만전술을 시작한다.

12월 23일 오후 7시 30분, 계속 추가 정보를 유출하고 SNS에 중계를 한다. 이는 북한의 6.25 사이버전과 동일한 심리전술로 전문가들은 보고 있다.

공격자는 ‘John’이라는 이름을 사용하는데 실제 악성파일을 만든 컴퓨터 계정명도 ‘John’으로 밝혀졌으며 실제 John이라는 계정은 대한민국을 상대로한 국방, 정치 등의 표적공격에 이용되는 북한의 이메일 계정에서 자주 활용되고 있다고 보안전문가들은 전했다.

한수원 수신자에게 스피어피싱 악성 HWP 문서가 발송된 9일 오후 2시로 돌아가보자. ‘보고서 취합본.hwp’ 문서 파일은 ‘캐나다 원자력 안전 위원회 후쿠시마 대책 보고서’와 같은 제목이었으며 2014년 12월에 작성된 것으로 보여준다.

분석결과, 해당 hwp 문서파일은 2013년 4월 9일 작성되었고 2014년 11월 28일 오전 9시 32분에 수정된 것을 알 수 있다.

수정될 때 최종 저장한 사람의 컴퓨터 계정명이 다름아닌 ‘John’이었으며 운영체제는 ‘윈도우 7’ 버전을 이용한 것으로 드러났다.

이 문서 파일은 2014년 12월 8일 오후 5시 1분, 내부에 익스플로잇 코드와 MBR 파괴 기능의 라이브러리가 삽입된다.

MBR 파괴기능의 DLL 파일은 미국시간 2014년 12월 8일 오전 7시 14분에 제작되었으며 한국 시간으로는 오후 4시 14분에 만들어진 것이다.

DLL 악성파일은 한국에서 주로 이용하는 문서와 압축파일을 포함해 주요 데이터 파일을 파괴, MBR 영역을 파괴하고 ‘Who Am I?’라는 문자를 삽입해 로딩에 이용된다.

MBR 파괴기능은 GetLocalTime 함수를 이용해 컴퓨터 시스템 날짜가 2014년 12월 10일 오전 11시 이후이면 파괴기능이 작동하도록 하는 일종의 시한폭탄 기능을 보유하고 있었다.

그리고 Gateway 주소로도 Who Am I? 패킷을 전송해 네트워크에 DDoS를 발생하도록 한다. 파괴기능이 작동된 상태에서 재부팅이 진행되면 검정색 바탕화면에 Who Am I?라는 문구만 보여지게 된다.

2014년 12월 15일 오전 11시 41분, 공격자는 ‘Jenia John’ 이름으로 페이스북에 가입하고 15일, john_kdfifj1029 아이디로 트위터에 가입한다.

15일부터 트위터로 한수원 자료가 공개된 네이버 블로그와 드롭박스 등을 중계하기 시작한다. 이후 15일 오후 8시33분부터 네이버 블로그로 원전반대그룹 이름으로 한수원 해킹 내용을 공개한다.

15일 오후 9시 7분부터 18일까지 네이버와 동일한 아이디로 네이트 게시판에도 다수의 내용을 올린다. 18일부터 여러 언론사 기자들에게 트워터나 이메일로 원전반대그룹 한국지부장 사칭으로 원전해킹 데이터를 공개한다고 제보를 한다. 이후 20일 트위터와 페스트빈, 드롭박스 등에 한수원 자료를 5회에 걸쳐 공개한다.

한수원 사이버공격, 과연 북한 해커부대 소행일까

소니픽처스와 한수원 공격자는 트위터로 유출된 정보를 지속적으로 올리고 상황을 페스트빈을 통해 일관성있게 공개하는 등 그 공격형태와 전술이 매우 흡사하다.

한수원 공격시 그들의 말투를 보면 “어떨가요” “아직도 아닌 보살”이란 말이 등장한다. 전문가들은“어떨가요”는 북한에서 자주 눈에 띄는 표현중 하나로 표현 문제가 눈에 띄지 않으려고 최대한 검열을 한 것으로 보이지만 그러다 보니 표현이 더 이상하다고 지적한다. 또 “악당””무뇌”란 표현도 자주 사용된다. 주로 북한 언론에서 자주 사용되는 용어들이다. 또 “아직도 아닌 보살”이란 표현도 “시치미를 딱 떼어 모르는 체한다”는 말로 북한이나 조선족들이 주로 사용하는 표현법이다. 글 내용도 전형적인 북한의 선전선동 글귀와 유사하다는 것을 알 수 있다.

공격방법도 그동안 북한이 자행이 공격과 유사하다는 것을 알 수 있다. 지난 2013년 4월 3일, 6월 25일 정오에 한국지부 어나니머스가 북한사이트를 해킹하겠다고 선포하자 북한은 배후에 한국 정보기관이 있다고 발끈하며, 2013년 6월 25일 오전 10시 청와대 사이트를 기습공격해 사이트를 변조시키고 변조된 홈페이지에는 정치, 군 관련 정보링크가 포함된다.

이후 한국 정부기관 DNS DDoS 공격과 디페이스 및 다수의 언론사 내부망 공격이 진행된다. 악성파일은 웹하드 업데이트 파일이 변조되어 악용되었으며 언론사 내부망에 MBR 파괴기능 및 바탕화면 변조형 악성파일이 다량 유포된다. 또 7월 1일에는 미군 관련 사이트를 변조하고 미군 관련 정보를 탈취해 공개하기도 한다.

또 2014년 6월 26일 소니픽처스에서 공개한 김정은 국방위원장 암살을 다룬 코미디 영화 ‘더 인터뷰’가 공개되자 북한은 강력 반발하며 보복을 다짐한다.

이후 11월 24일, 소니픽처스 내부망 컴퓨터들이 파괴되고 일부 웹사이트가 변조된다. 그리고 소니픽처스 내부 자료 및 개봉 예정중인 영화 동영상 파일들이 토렌트에 유출된다.

한국 모 보안전문가는 2014년 11월 30일, 이 해킹 방식이 기존 한국에서 발생했던 사이버전과 동일해 소니픽처스 해킹이 북한의 소행이란 것을 확정적으로 밝힌다. 이후 12월 1일, FBI, US-CERT, 파이어아이 등에 소니픽처스는 해킹사고 분석을 의뢰한다.

분석결과, 12월 3일 소니픽처스 내부에서 발견된 악성파일에서 한글이 포함된 악성파일이 발견된다. 12월 3일, 소니픽처스 내부에서 사용된 악성파일 샘플을 다수 추적해 지난 2013년 6.25 사이버전에 이용된 악성파일과 같은 종류임이 확인된다. 이에 FBI는 소니픽처스 해킹은 북한의 소행임을 공식발표하고 북한은 이례적으로 신속하게 자신들의 소행이 아니라고 반박한다.

실제 국내 보안전문가들이 소니픽처스 악성파일을 분석한 결과 북한이 자행했던 6.25 사이버전에 사용됐던 악성파일과 기능이 동일한 것으로 조사됐다. 윈도우 폴더에 walls.bmp 파일을 생성해서 바탕화면으로 변경하고 또 악성파일은 내부 다이얼로그 리소스가 한국어로 지정돼 있었다.

북한 사이버공격을 집중적으로 조사하고 있는 모 전문가는 “지금 우리가 보고 느끼는 것은 그들의 공격중 극히 일부라는 것을 잊어서는 안된다. 북한 해커조직 내부의 악성파일 개발자는 1명도 아니고 같은 소스를 계속 재활용하지도 않는다”며 “기존 3.20, 6.25 코드와 동일한 부분만 찾다가는 골든타임을 물론 닭 쫓던 개 지붕 쳐다 보는 꼴이 된다. 전체를 보는 프로파일이 필요하다. 북한이 농협 내부망 전산망을 파괴했던 것을 명심해야 한다. 그들의 공격을 분석하려면 수년전까지 올라가야 한다. 특히 2014년 초부터 현재까지 수도 없이 많은 공격이 포착되고 있다. 외부에 공개되는 것은 빙산의 일각이다. 그들은 의도적으로 악성파일 내부에 추적과 분석에 혼선을 주기 위해 심리전술을 도입하고 있다. 나무만 보지 말고 숲을 봐야 할 시점이다. 한수원만 걱정할 것이 아니라 대한민국 전체를 봐야 한다”고 강조했다.

<★정보보안 대표 미디어 데일리시큐!★>

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지