청와대 행사 견적서로 위장한 APT 공격 '블루 에스티메이트'가 포착됐다. 각별한 주의가 필요하다.

12월 3일, HWP 한글 문서파일처럼 위장한 악성 EXE 실행파일이 발견되었다. 한국시간으로 12월 2일 오후 6시경 만들어졌다.

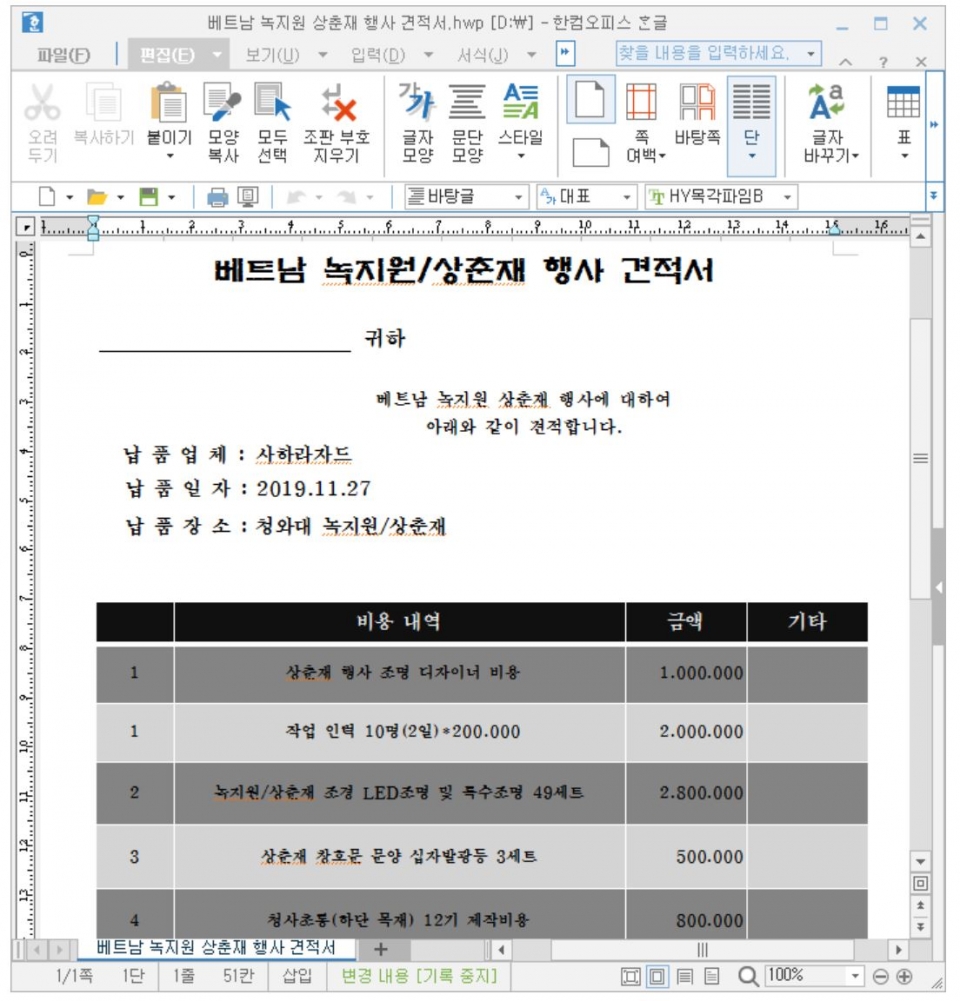

파일명에는 베트남 녹지원 상춘재 행사 견적서라고 되어 있고, 첫번째 확장자는 hwp 문서형식이지만, 다수의 공백을 포함한 2중 확장자로 실제로는 exe 실행파일 형식을 가지고 있다.

지난 11월 27일 국내 언론을 통해 '상춘재 앞에 선 김정숙 여사와 베트남 총리 부인' 기념촬영 사진이 공개된 바 있다.

이스트시큐리티 ESRC 측은 “이번 악성파일이 정치·사회적인 이슈를 활용한 사회공학적 APT 공격에 사용된 것으로 보고 있다”며 “분석과정을 통해 2014년 한국수력원자력(한수원) 공격 배후로 지목된 바 있는 김수키(Kimsuky) 그룹으로 최종 분류했다”고 밝혔다.

더불어 이번 공격이 지난 1월 20일 보고된 바 있는 '일요일 수행된 APT 변종 공격, 오퍼레이션 페이크 캡슐(Operation Fake Capsule) 주의' 공격 캠페인의 연장선이라는 것이 드러났고, ESRC에서는 이번 APT 공격을 '오퍼레이션 블루 에스티메이트(Operation Blue Estimate)'로 명명했다.

◇블루 에스티메이트 위협에 사용된 악성파일 분석

악성파일은 EXE 확장자명을 가지고 있지만, 아이콘을 HWP 문서처럼 교묘하게 위장했다. 그리고 다수의 공백을 포함해 HWP 문서처럼 보이도록 1차 확장자를 설정했다.

따라서 윈도우 운영체제 폴더 옵션에 따라 HWP 확장자만 보일 수도 있어, 이용자들은 가능한 확장자가 보이도록 폴더 옵션 설정을 권장하며, 공백이 있는 다중확장자 위협에 노출되지 않도록 주의해야 한다.

악성 문서파일은 내부에 'BINARY' 리소스를 가지고 있으며, '103', '104' 영역에 각각 한국어(Korean)로 설정된 데이터가 포함되어 있다.

'103' 데이터에는 정상적인 HWP 문서파일을 포함하고 있으며, '104' 데이터에는 최종 악성 32비트 DLL 파일이 포함되어 있다.

리소스 자체가 한국어로 제작되어 있다는 점에서 악성파일 제작자가 한국어 기반에서 프로그래밍을 했다는 것도 짐작해 볼 수 있다. '103' 데이터에는 정상적인 HWP 문서 내용을 담고 있으며 악성 파일이 실행된 후 정상적인 문서 화면을 보여줘 사용자로 하여금 마치 정상 문서로 인식하도록 현혹한다.

실제로 보여지는 화면은 납품장소가 청와대 녹지원/상춘재로 기록되어 있다. 메인 숙주 파일이 실행되면, 리소스 '104' 데이터에 있던 파일이 은밀하게 생성되고 작동을 시작한다.

그리고 'rns.bat' 배치 파일을 통해 숙주 파일을 자가삭제 한다. 이때 사용된 'rns.bat' 파일의 이름은 지난 '페이크 캡슐' 오퍼레이션과 정확히 일치한다.

악성 파일은 국내 특정 웹 사이트로 C2 통신을 수행하며 공격자 명령에 따라 추가 위협에 노출될 수 있게 된다. 보통 이러한 경우 공격자가 원하는 맞춤형 추가 악성 파일을 몰래 설치해, 원격제어나 기밀정보 탈취를 시도하게 된다.

◇유사 위협과의 연관성 분석

지난 2018년 7월 18일 발견된 스피어 피싱 이메일에서는 마치 한국의 비트코인 거래소의 긴급 공지사항처럼 위장한 공격이 포착된 바 있다. 한국내 비트코인 거래소 공지사항을 사칭했던 악성 파일의 C2 PHP 파일명과 이번 '블루 에스티메이트' C2 PHP 파일명에서 유사한 점이 확인됐다.

또 지난 1월 12일에 다음(Daum) 보안센터에서 발송한 것으로 위장한 피싱 메일이 발견된 바 있다. 당시 사용된 피싱 이메일은 '[긴급]비밀번호가 유출되었습니다.' 제목을 가지고 있다. 특히 피싱용 C2 서버의 'esy.es' 도메인은 김수키(Kimsuky) 그룹이 지속적으로 악용하고 있는 웹 호스팅 서비스 중에 하나다.

당시 공격자는 발신자를 실제 다음(Daum) 보안센터처럼 위장하기 위해 다른 서버에서 공격을 수행한 흔적이 발견되었다. 이번 '오퍼레이션 블루 에스티메이트'에서 사용된 C2 서버 'antichrist.or[.]kr (114.207.244[.]99) 주소가 동일하게 목격된다.

ESRC 관계자는 “APT 공격자는 수년간 꾸준히 유사한 패턴을 재활용하고 있다. 물론, 일부분에서는 새로운 시도가 엿보이기도 하지만 공격 흐름을 추적하는 위협 인텔리전스 기반에서 봤을 때 충분히 위협 배후를 분석하는데 중요한 단서로 작용하고 있다. 국가기반 위협 조직은 갈수록 치밀하고 노골적으로 사이버 작전을 수행하고 있다”며 “이들이 전방위적인 공격을 수행하고 있음을 잘 알고 있으며, 각종 사이버 보안 위협이 국가 사이버안보로 이어질 수 있다는 점을 중요하게 생각하고 있다. 이와 관련된 다양한 APT 위협사례를 추가 분석하고 있으며, 공격에 사용된 IoC 데이터와 추가 분석데이터는 '쓰렛 인사이드' 서비스를 통해 제공할 예정이다”라고 밝혔다.

★정보보안 대표 미디어 데일리시큐!★