이로인해 최근 안랩 진단 통계에서는 Trojna/Win32.killav 진단이 치솟는 상황이 발생했으며, 부주의하게 국내에서 제작된 광고 프로그램이 설치되는 PC에서는 악성코드에 감염되었을 것으로 추정된다.

이에 대해 상세 분석 내용을 포스팅한 보안블로그 ‘울지않는 벌새’는 “이번 악성코드 유포에 활용된 광고 프로그램은 티콘(T-Con)을 비롯해 뉴스플러스(NewsPlus), PCYac, SearchNQ, WingSearch 등 다양한 광고 프로그램의 설치 파일 또는 업데이트 파일이 변조되어 유포가 이루어진 것으로 추정된다”며 “10월 28일에 변조된 뉴스플러스(NewsPlus) 광고 프로그램의 설치 파일을 통해 메모리 해킹 악성코드 감염으로 인터넷뱅킹 과정에서 금융 정보를 탈취하는 사례를 분석했다”고 전했다.

울지않는 벌새 측이 분석한 내용은 다음과 같다. 변조된 설치 파일이 실행되면 광고 프로그램과 함께 사용자 몰래 악성코드가 자동 설치되도록 구성되어 있다.

악성코드 감염 과정에서 사용자 PC 정보인 Mac Address, 운영 체제(OS) 종류, 보안 제품 사용 여부, 버전 등을 수집해 미국에 위치한 "66.79.183.142" IP 서버에 전송한다.

또한 악성코드 감염 과정에서 AhnLab V3 Lite, 알약, 네이버 백신과 같은 안티 바이러스 제품 무력화 기능을 수행하며, "C:WindowsSystem32drivers6da825cc.sys" 악성 드라이버 파일(설치시마다 해시값 변경)을 통해 지속적으로 백신 무력화를 수행하는 것으로 분석됐다.

해당 악성코드에 감염된 PC 환경에서는 IE 웹 브라우저의 브라우저 도우미 개체(BHO) 레지스트리키값 삭제 및 등록 파일을 삭제해 자신의 동작에 방해되지 않도록 변경한다.

또 "C:WindowsSystem32WSHTCPIP.DLL" 시스템 파일<Winsock2 도우미 DLL (TL/IPv4)>을 삭제 처리한 후 동일한 파일명을 가진 "C:WindowsSystem32wshtcpip.dll" 악성 파일(mndll DLL)을 생성해 웹 브라우저 동작시 자동 로딩되어 악의적 기능을 수행한다.

또한 "C:WindowsSystem32WSHTCPIP.DLL" 시스템 파일의 정상적인 기능 수행을 위해 "C:WindowsSystem32ws2tcpip.dll" 파일로 복제 생성해 동작을 구현하고 있다. 해당 악성 파일은 농협(banking.nonghyup.com), 우리은행(wooribank.com), 외환은행(keb.co.kr) 3곳을 표적으로 제작되어 있는 것을 확인할 수 있다.

일반적인 인터넷뱅킹 악성코드는 감염된 환경에서 포털 사이트 접속시 호스트 파일 변조를 통해 가짜 포털 사이트로 접속해 금융감독원 팝업창을 생성하고 다수의 가짜 금융 사이트로 접속을 유도하는 구조다.

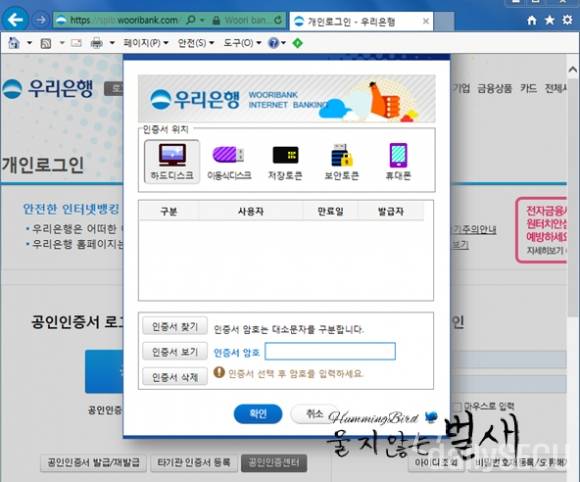

하지만 메모리 해킹 악성코드는 감염된 환경에서 금융 사이트 접속시 정상적으로 인터넷뱅킹을 이용할 수 있으며, 이 과정에서 계좌 번호 교체 또는 고의적인 오류를 유발해 보안카드 번호 또는 전체 번호를 입력하도록 할 수 있는 고도화된 공격 방식이다.

실제 해당 메모리 해킹 악성코드에 감염된 환경에서는 정상적인 은행 웹 사이트 접속을 통해 보안 솔루션 동작 및 인터넷뱅킹 서비스를 이용할 수 있는 것처럼 동작하므로 사용자를 매우 쉽게 속일 수 있다.

하지만 금융 사이트에서 제공하는 백신 솔루션을 통해 감염 여부를 눈치챌 수 있는 부분이 있는데, 백신으로 PC 검사 메뉴를 실행할 경우 정상적으로 업데이트가 이루어지지만 메인 화면이 잠시 생성된 후 자동으로 사라지는 증상을 통해 악성코드 검사를 방해하고 있다.

울지않는 벌새는 “해당 메모리 해킹 악성코드는 금융 사이트에서 배포하는 악성 프로그램에 의해 웹 페이지가 변조되는 것을 차단해주는 보안 브라우저 솔루션의 취약점을 이용해 성공적으로 특정 페이지를 변조할 수 있는 것으로 보인다”며 “이를 통해 인터넷뱅킹 과정에서 입력되는 공인인증서(SignCert.der, SignPri.key), 공인인증서 비밀번호, 계좌 비밀번호, 이체 비밀번호, 보안 카드 정보 등 금융 정보를 수집해 외부로 유출할 수 있다”고 지적했다.

한편 이에 대해 해당 솔루션 업체 측은 “신종 악성코드의 경우 농협, 외환, 우리 은행을 타깃으로 하고 있다. 이 중 외환은행, 우리은행의 경우 작년 9월부터 유행하고 있는 고전적인 메모리 해킹 공격을 사용하고 있고, 농협의 경우에는 INISAFE SandBox로 인해 메모리 해킹이 아닌 파밍을 공격을 수행하고 있다”며 “이 악성코드는 윈도우 자체 시스템 파일 보호 체계를 무너트리고 모든 백신(윈도우 자체 백신 포함)까지 무력화 된 상황이라 진단을 해줄 주체도, 치료를 해줄 주체도 없는 상황”이라고 설명했다.

더불어 “원래 INISAFE SandBox가 파밍 대응 제품은 아니지만, 해당 악성코드가 걸린 PC에서 10월에 배포된 INISAFE SandBox 버전 설치 시 악성코드가 오작동 해 이체 화면에서 넘어가지 않아, 고객 불편 민원이 발생하고 있어 최신 INISAFE SandBox에서는 선제적으로 해당 악성코드를 탐지하는 기능을 넣을 예정”이라고 해결책을 제시했다.

이번 악성코드는 정보 입력을 유도한 후 최종적으로 인터넷뱅킹 과정에서 오류 메시지를 생성해 시간을 벌어 수집된 정보를 바탕으로 계좌 이체를 통한 금전적 피해를 유발할 수 있게 되는 것이다.

이번에 확인된 악성코드의 경우 사용자가 파일을 잘못 삭제할 경우 인터넷을 이용할 수 없는 문제가 발생할 수 있으며, 일부 안티 바이러스 제품 중에서도 파일 진단을 통한 삭제를 하는 과정에서 패치된 시스템 파일을 치료하지 못할 수 있으므로 주의해야 한다.

울지않는 벌새는 “유포 관련 정보를 확인하던 중 특정 광고 업체에서 운영하는 서버에 저장된 다양한 광고 프로그램 파일이 10월 27일 동일한 시간대에 악성 파일로 변경된 것을 발견할 수 있을 정도로 공격자는 더욱 쉬운 감염 방식을 찾고 있다”며 “PC를 이용하는 과정에서 자신의 부주의로 설치된 광고 프로그램이 단순히 인터넷 검색 및 웹 사이트 접속시 광고창을 생성해 불편함을 주는 프로그램으로만 인식하고 방치할 경우, 자신도 모르게 업데이트 또는 새로운 광고 프로그램이 설치되는 과정에서 정교한 악성코드에 노출될 수 있다”고 경고했다.

더불어 “PC 사용에 전혀 도움을 주지 않으며 사용자의 눈을 속여 설치를 강요하는 광고 프로그램이 설치되지 않도록 각별히 주의해야 하며 주기적으로 설치된 프로그램을 검사해 광고 프로그램을 찾아 삭제하는 현명한 PC 사용자가 되길 바란다”고 덧붙였다.

<★정보보안 대표 미디어 데일리시큐!★>

데일리시큐 길민권 기자 mkgil@dailysecu.com