하우리 “한글 취약점 이용한 APT 징후가 지속적으로 발견”

최근 지속적으로 특정 대상을 목표로 하는 새로운 형태의 APT 공격이 발견되고 있어 각별한 주의가 요구된다. 이번에 발견된 악성코드는 정부기관과 교수들의 이름을 사칭해 발송된 것으로 추정되며 북한 핵미사일 공격 위협에 따른 대안에 관한 논문과 핵정책학회의 가입 신청서로 위장해 유포된 정황이 밝혀졌다.이를 최초 발견하고 분석한 하우리 측은 “이번 APT 공격은 악성코드뿐만 아니라 공격자의 명령을 수행할 수 있는 해킹 툴이 포함되어 있어 위험성이 크다”고 주의를 당부했다.

<한국 핵 정책 관련 문서로 위장한 악성 문서. 하우리 제공>

하우리에서 분석한 이번 악성파일의 특성은 다음과 같다.

한글 프로그램 취약점에 의해 사용자 모르게 아래와 같은 경로에 파일을 생성하고, 한글로 작성된 정상 문서 파일을 보여준다.

C:Documents and Setting(사용자계정 Application Datadxdiagdxdialog.dll

C:Windowsdxset.exe

생성된 악성파일 dxset.exe는 윈도우의 정상 explorer.exe 프로세스에 인젝션되어 동작하며 최근 사용한 문서목록을 수집하고 저장한다.

<최근 사용한 문서 목록을 dat 파일로 저장함>

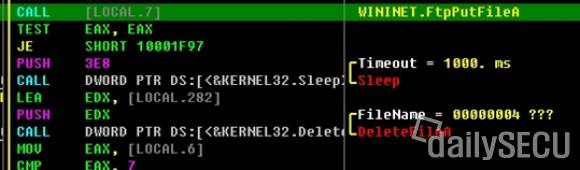

그리고 수집하고자 하는 파일을 검색하고 공격자의 FTP로 업로드 시킨 뒤 해당 파일은 삭제한다.

<파일 업로드 및 삭제>

그 외 공격자의 명령에 따라 추가적인 악성코드를 FTP를 통해 다운받고 실행 할 수 있다.

<파일 다운로드>

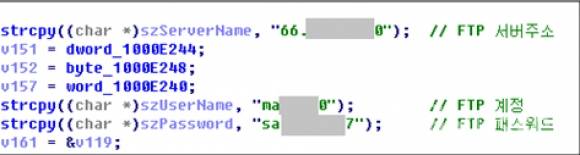

현재는 해당 FTP는 차단되었거나 중지되어 접속이 불가능 하다.

<FTP 계정 정보>

하우리 보안대응연구팀 관계자는 “최근 들어 한글 취약점을 이용한 APT 징후가 지속적으로 발견되고 있으며, 이번 APT 공격은 사용자가 모르게 해킹 툴을 심어 두고 공격자의 명령을 수행하도록 되어 있다는 점에서 다른 악성코드보다 위험성이 크다”고 밝히고 “특히 사용자의 최근 사용 문서를 검색해 FTP 서버로 업로드 하는 기능이 포함되어 기업 또는 기관의 중요 정보가 유출되는 사고가 일어날 수 있으니 지인이 보낸 메일이라도 첨부파일을 받아 실행할 때 각별히 주의를 기울여야 한다”고 강조했다.

한글 악성 취약점을 이용한 APT 공격을 방어하기 위해서는 다음과 같은 조치를 취해야 한다.

1. 이메일에 첨부된 한글 문서는 함부로 열람하지 않고 발신자에게 확인한 후 열람한다.

2. 한글 프로그램의 보안패치를 최신으로 유지한다.

3. 백신 프로그램을 최신 업데이트 한 후 실시간 감시기를 활성화 한다.

4. APT 공격 방어 솔루션을 도입하여 사전에 차단한다.

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지