‘한국핵정책학회의 학술대회’ 계획 문서로 위장, 한글 취약점 악용

특정 대상을 향한 APT 공격 정황이 계속 포착되고 있어 각별한 주의가 요구된다. 이번에 발견된 악성코드는 ‘한국핵정책학회 학술대회’ 관계자를 대상으로 발송된 것으로 추정되며 민감한 남북한 핵안보와 핵 정책과 관련된 전반적인 내용을 다루는 ‘한국핵정책학회의 학술대회’ 계획으로 위장해 유포됐다.이번 APT 공격 정황을 최초 발견한 하우리 관계자는 “이번 공격은 한글 프로그램의 취약점을 이용한 감염시도로 판명됐기 때문에 한글의 최신 보안패치가 되어 있지 않은 수신자들은 문서를 열람할 경우 악성코드에 감염될 위험성이 매우 크다”고 주의를 당부했다.

<한국핵정책학회에 발송된 것으로 추정되는 한글 악성 문서>

하우리에서 분석한 이번 악성파일의 특성은 다음과 같다.

한글 프로그램 취약점에 의해 사용자 모르게 아래와 같은 경로에 파일을 생성하고, 한글로 작성된 정상 문서 파일을 보여준다.

C:Documents and Setting(사용자계정)Local SettingsTemp$$$B2.dll

%SystemRoot%Helpstub.dll

생성된 악성파일 B2.dll은 notepad.exe 프로세스에 인젝션되어 동작하며 시스템의 정보(컴퓨터 및 사용자 이름, 하드웨어 정보, IP 정보 등)를 agt040f.hlp 파일에 저장한다.

<탈취된 시스템 정보>

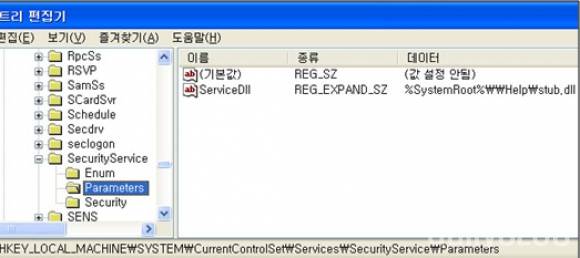

이 후 자기자신을 자가 복제해 아래와 같이 서비스로 등록되어 동작하도록 한다.

<서비스 등록>

등록된 서비스 SecurityService가 동작하게 되면 아래와 같이 악성코드 제작자에게 탈취한 정보를 메일로 전송하기 위해 로그인을 시도한다.

<메일 로그인 시도>

현재는 로그인을 시도하면 아래와 같이 패스워드 변경을 요구한다.

<패스워드 변경 요구>

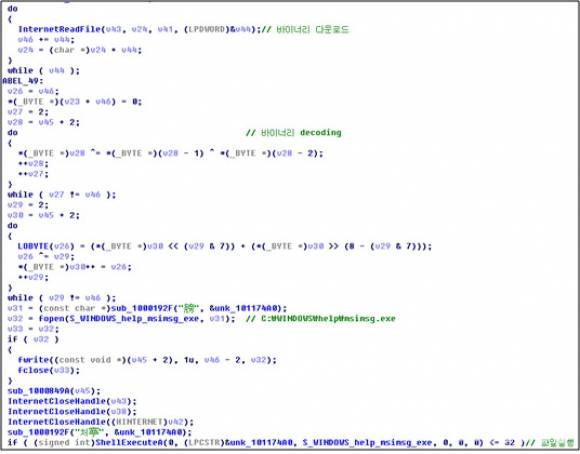

또한 특정 메일계정을 통해서 파일 다운로드 및 실행이 가능하도록 제작되어 있어 추후 또 다른 악성행위에 이용될 수 있다.

<다운로드 및 실행코드>

현재는 메일접속이 이루어 지지 않아 탈취된 정보가 전송되지 않고 있다. 만약 탈취된 정보가 전송이 되면 악성코드 제작자에 의해 또 다른 공격을 위한 악성코드를 제작하는데 사용될 것으로 하우리 측은 추정하고 있다. 또한 특정 메일 계정을 통해 파일을 다운로드 받아 실행할 수 있어 주의를 기울여야 한다고 전했다.

하우리 보안대응팀은 “나날이 정교해지는 APT 공격의 심각성에 대해 국민 모두의 인식 재고가 필요한 시기이며 집 또는 사무실 문단속을 철저히 하듯 시스템 단속에도 만전을 기해야 한다”고 강조했다.

한글 악성 취약점을 이용한 APT 공격을 방어하기 위해서는 다음과 같은 조치를 취해야 한다.

1. 이메일에 첨부된 한글 문서는 함부로 열람하지 않고 발신자에게 확인한 후 열람한다.

2. 한글 프로그램의 보안패치를 최신으로 유지한다.

3. 백신 프로그램을 최신 업데이트 한 후 실시간 감시기를 활성화 한다.

4. APT 공격 방어 솔루션을 도입하여 사전에 차단한다.

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지