안랩, 디도스 공격유발 악성코드 전용백신 제공

지난 25일 일부 정부기관에 대한 디도스(DDoS, 분산 서비스 거부) 공격이 발생함에 따라 개인 사용자가 공격에 악용되지 않도록 디도스 공격 유발 악성코드를 진단하고 치료해야 안전할 수 있다.이에 26일 오후 17시 35분부터 제공 중인 안랩 1차 전용백신에는 정부통합전산센터 웹사이트를 디도스 공격한 8개의 악성코드에 대한 진단/치료 기능이 들어있다. 27일 오후 5시부터 제공 중인 2차 전용백신에는 청와대, 국정원, 새누리당 웹사이트를 디도스 공격한 악성스크립트(JS/Agent)에 대한 진단/치료 기능이 추가됐다.

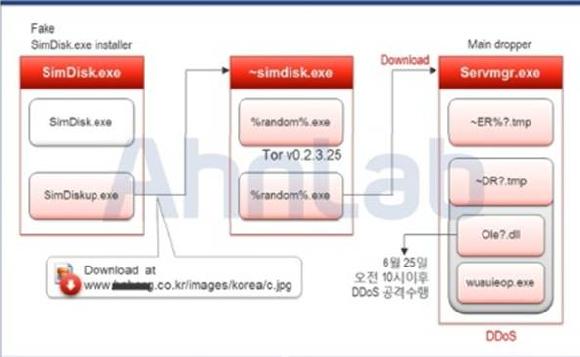

<디도스 공격 악성코드 관계도. 안랩 제공>

안랩 측은 “이번 전용백신은 개인은 물론 기업/기관에서도 무료 사용할 수 있다. 또한 개인용 무료백신 ‘V3 LIte’를 비롯해 ‘V3 365 클리닉, V3 Internet Security 8.0 등 V3 제품군 사용자는 사용 중인 제품의 최신 버전으로 진단/치료할 수 있다”고 밝혔다.

한편, 정부통합전산센터 웹사이트를 디도스 공격한 8개의 악성코드는 각기 역할이 나눠져 있다. 사용자가 웹하드 관련 업데이트 파일로 오인해 SimDiskup.exe 파일을 실행하면 ~simdisk.exe 파일이 생성되고 디도스 공격을 수행하는 oleschedsvc.dll 파일을 다운로드한다.

청와대, 국정원, 새누리당 웹사이트를 디도스 공격한 JS/Agent는 악성스크립트가 심어진 웹사이트에 접속했을 때 PC에 설치되는 악성코드이다. 이 악성코드는 악성스크립트가 심어진 웹사이트에 접속했을 때만 활성화하여 특정 웹사이트에 디도스 공격을 가한다.

안랩 김홍선 대표는 “디도스 공격은 좀비PC에서 시작되므로, 개인용 PC와 기업 내 PC 모두 의도치 않게 공격자가 될 수 있다. 따라서 디도스 공격의 시발점인 PC에서 악성코드를 제거하는 것이 중요하다.”라고 강조했다. 또한 “웹사이트를 운영하는 기업/기관에서는 디도스 차단 기능이 있는 네트워크 보안 솔루션이나 보안관제 서비스를 이용해 피해를 최소화해야 한다”라고 말했다.

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지