파이어아이 측은, 아직 특정 그룹과 연계할 수 없으나 공격 세력이 이란과 연결되어 있는 것으로 추정하고 있다고 밝혔다.

이번 공격은 전례없는 규모로 전 세계를 공격 대상으로 겨냥했으며 상당한 성공을 거둔 것으로 평가된다.

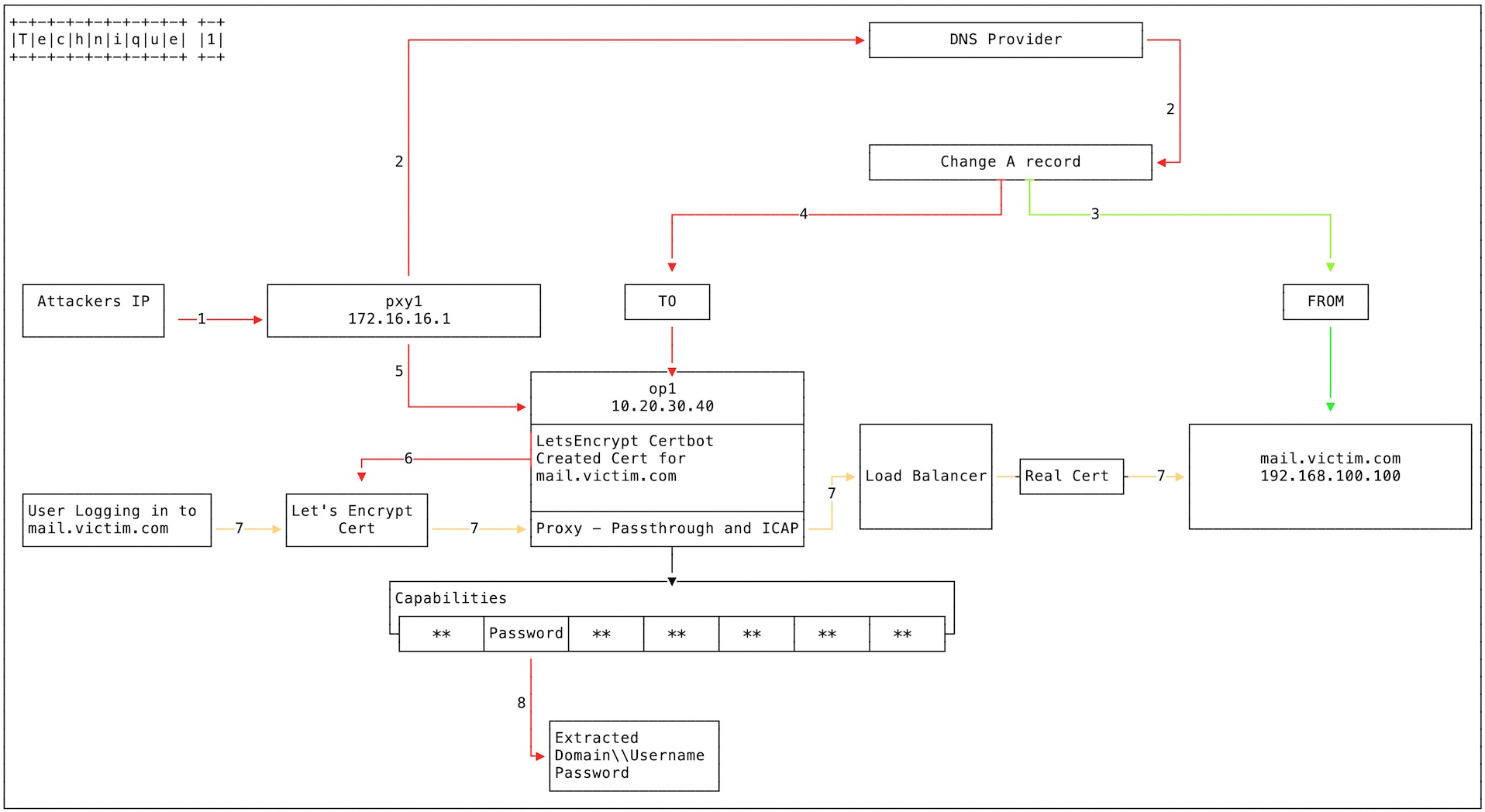

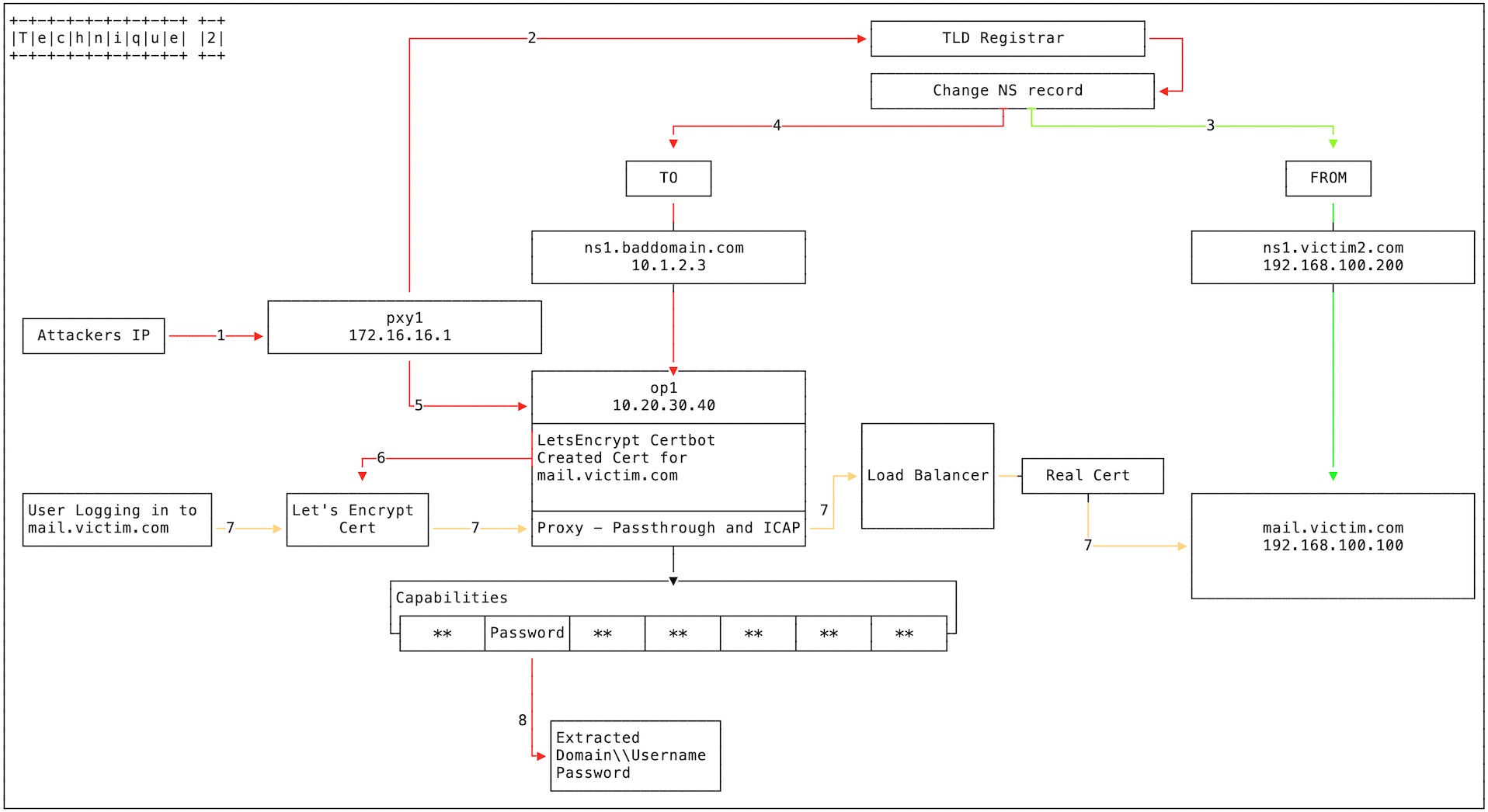

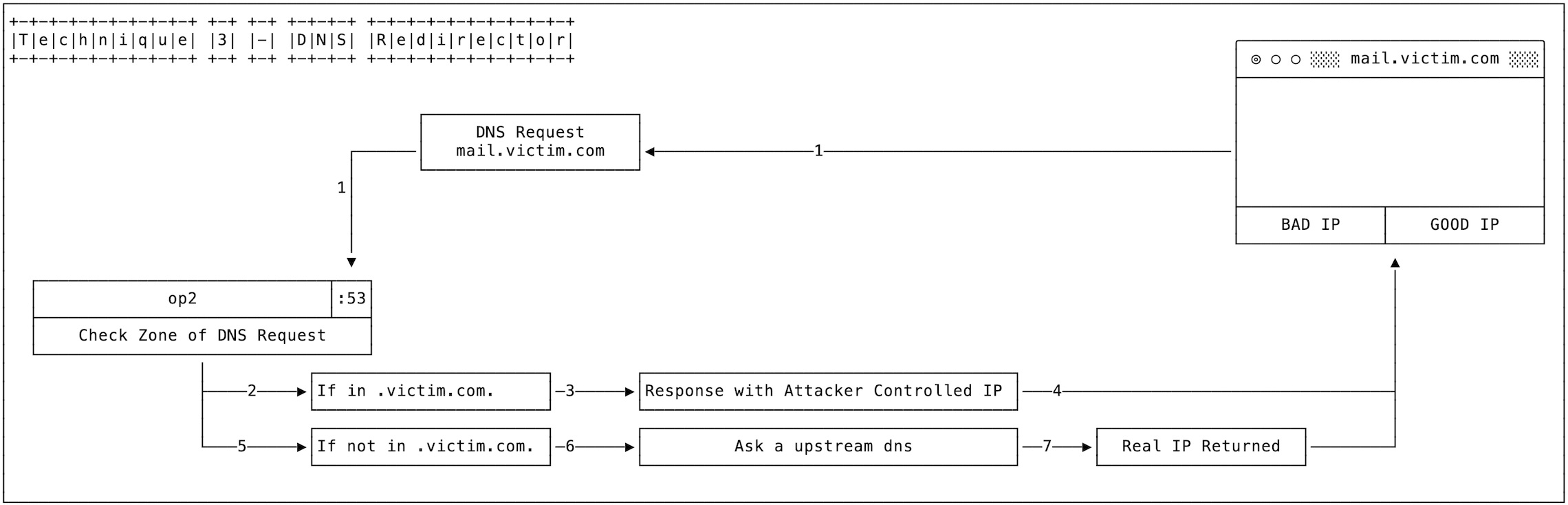

파이어아이는 "지난 수 개월 동안 공격 활동을 추적하면서 공격 세력이 사용한 TTP(전술, 기법, 절차) 등을 매핑해 파악하고자 노력했다"며 "이번 공격이 일부 전통적인 전술을 활용하고는 있으나, 니즈에 따라 규모를 조절하며 DNS 하이재킹을 시도하고 있다는 점에서 다른 이란계 활동과는 구별된다. 공격 세력이 이러한 기법을 사용해 초기 발판을 구축하고 향후 보다 다양한 방식으로 전개될 가능성이 높다"고 설명했다.

예비 기술 평가 증거 자료를 고려해 볼 때, 파이어아이는 어느 정도 확신을 바탕으로 이란에 근거지를 두고 있는 세력이 이번 공격을 실행했고, 이러한 활동이 이란 정부의 이해관계에도 부합된다고 전했다. 이유는 다음과 같다.

-네트워크 트래픽 차단, 기록, 전송을 위해 사용되는 기기에 이란의 IP를 통한 접속 사실을 발견했다. IP 주소의 지리적 위치가 강력한 지표가 되지는 못하나, 이들 IP 주소는 과거 이란의 사이버 스파이 침입에 대응하는 과정에서 이미 발견된 바 있다.

-이들 그룹의 목표물에는 중동 지역 정부가 포함된다. 이들 기관의 기밀 정보는 이란 정부의 이해관계에는 부합되지만 상대적으로 금전적 가치는 작다.

이러한 유형의 DNS 기록 조작과 허위 SSL 인증서는 다수의 기관에 영향을 미쳐왔다. 예를 들면 통신 및 ISP 서비스 제공업체, 인터넷 인프라 제공업체, 정부, 주요 민간 업체 등이 포함된다.

이러한 유형의 공격은 공격자가 목표로 삼는 기관의 네트워크에 직접 접속하지 않아도 소중한 정보를 탈취할 수 있기에 적절히 대응하기 쉽지 않다. 파이어아이는 이와 관련하여 다음과 같은 대비책을 제안하고 있다.

-도메인 관리 포털 상에서 다중 인증 시스템을 실행

-A 기록과 NS 기록의 변경을 검증한다.

-도메인 관련 SSL 인증서를 검색하여 악성 인증서를 폐기

-OWA/Exchange 로그의 소스 IP를 검증

-내부 조사를 실시해 공격세력이 접속했는지 파악

파이어아이 측은 "이러한 DNS 하이재킹과 그 규모를 고려해 볼 때 이란에 기반을 둔 공격세력의 전술이 지속적으로 진화하고 있음을 알 수 있다. 이번 자료는 다수의 기관에 영향을 미쳤다고 판단한 TTP 등을 개괄적으로 전달하며, 파이어아이는 이를 통해 공격의 대상이 될 가능성이 있는 기관이 적절한 방어 조치를 취해야 한다"고 당부했다.

★정보보안 대표 미디어 데일리시큐!★