“6만원이 소액 결제 되었다”는 거짓내용의 스미싱 문자 주의!

음성통화 및 문자내역을 탈취하는 악성앱이 발견되어 스마트폰 사용자들의 주의가 필요하다. 알약 안드로이드를 서비스하고 있는 이스트소프트는 “해당 악성앱은 6만원이 소액 결제 되었다는 거짓내용의 스미싱 문자를 사용자에게 보내, 문자에 포함된 단축URL을 사용자가 클릭하게 해 유포되는 스미싱 공격 방법을 사용하고 있다”며 “악성앱이 설치되면 사용자 스마트폰에서 음성통화 내용을 녹음하고 수신된 문자 정보를 수집해 공격자에게 전달하는 기능을 수행하게 된다. 또한 자기자신이 구 버전일 경우 최신 버전으로 자동 업데이트 하는 기능도 포함하고 있다”고 주의를 당부했다.음성통화 및 문자 정보를 공격자에게 전달하는 악성행위를 하는 앱은 기존에 이미 존재하는 형태의 앱이지만 이번에 발견 된 악성앱은 스미싱 기법을 활용하고 있다는 점이 특징이다. 특히 공격자가 감염된 스마트폰으로 문자를 보내 악성행위를 수행하는 명령을 내릴 수 있다는 것도 주목 할 만한 부분이다.

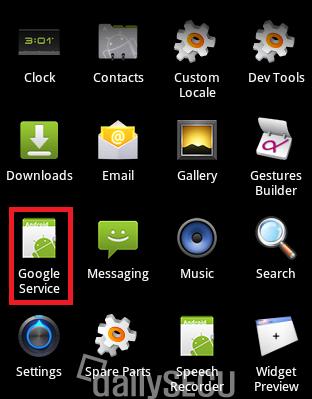

<그림1. Google Service로 위장한 악성코드>

공격자는 악성앱이 성공적으로 설치되었다는 메시지를 미리 지정해둔 메일계정을 통해 전달받은 후, 감염된 해당 스마트폰에 문자(SMS)를 전송해 악성행위를 시작하는 명령을 내린다.

명령을 수신한 악성앱은 지정된 녹음시간 동안 사용자의 스마트폰에서 음성통화 내용을 녹음한다. 이렇게 녹음된 음성통화 내용은 전송 데이터 량을 줄이기 위해서 저용량의 오디오파일 형태로 변환되어 저장되었다가 공격자가 또 다시 문자(SMS)로 수집 명령을 보내면 음성통화 내용이 녹음된 이 오디오 파일을 특정 메일 계정으로 수집하는 동시에 스마트폰에 저장되어 있던 녹음 파일을 삭제한다.

명령을 수신한 악성앱은 지정된 녹음시간 동안 사용자의 스마트폰에서 음성통화 내용을 녹음한다. 이렇게 녹음된 음성통화 내용은 전송 데이터 량을 줄이기 위해서 저용량의 오디오파일 형태로 변환되어 저장되었다가 공격자가 또 다시 문자(SMS)로 수집 명령을 보내면 음성통화 내용이 녹음된 이 오디오 파일을 특정 메일 계정으로 수집하는 동시에 스마트폰에 저장되어 있던 녹음 파일을 삭제한다.

<그림2. 공격자의 메일로 정상적으로 악성앱이 설치되었다는 메시지가 도착한 화면>

<그림3. 에뮬레이터에서 재현한 감염된 스마트폰으로 전달되는 악성행위 명령>

이 외에도, 해당 악성앱은 문자 정보를 탈취해 전송하고 자기자신의 버전을 체크해 구 버전일 경우 자동으로 업데이트를 진행하는 특성을 가지고 있으며, 최초 설치 시에 디바이스 제어를 위한 기기관리자 권한 획득을 요청한다.

<그림4. 앱 설치시 기기관리자 권한 획득을 요청>

악성앱이 설치될 때 기기관리자 권한을 일단 획득하면, 해당 권한으로 인해 모바일 백신으로 탐지가 되더라도, 삭제가 정상적으로 진행되지 않게 된다. 따라서 기기관리자 권한으로 등록된 악성앱을 제거하기 위해서는 기기 관리자 권한을 해제 시켜 주어야 한다.

최근 안드로이드 운영체제를 사용하는 스마트폰의 경우 악성앱을 제거할 때 기기관리자 설정으로 이동 할 수 있는 화면이 뜨게 되는 데 이 화면을 통해서 이동하거나, 사용자가 직접 환경설정>보안>기기관리 설정 메뉴를 통해서 이동 후 해당 악성앱이 기기관리자로 선택되어 있는 것을 해제해야 한다.

이스트소프트 알약개발부문 김준섭 부문장은 “이번에 발견된 악성앱은 자동 업데이트 기능과 문자(SMS)를 통한 명령 전달 기능을 포함하고 있어 제거하지 않으면 지속적으로 스스로 업데이트를 하면서 사용자의 스마트폰을 해커의 의도대로 조정할 수 있다는 점에서 특히 위험하다’며 ‘감염 여부를 확인하기 위해서는 백신 앱을 설치해 최신으로 업데이트 한 후 검사를 해야 한다”고 말했다.

데일리시큐 길민권 기자 mkgil@dailysecu.com

최근 안드로이드 운영체제를 사용하는 스마트폰의 경우 악성앱을 제거할 때 기기관리자 설정으로 이동 할 수 있는 화면이 뜨게 되는 데 이 화면을 통해서 이동하거나, 사용자가 직접 환경설정>보안>기기관리 설정 메뉴를 통해서 이동 후 해당 악성앱이 기기관리자로 선택되어 있는 것을 해제해야 한다.

이스트소프트 알약개발부문 김준섭 부문장은 “이번에 발견된 악성앱은 자동 업데이트 기능과 문자(SMS)를 통한 명령 전달 기능을 포함하고 있어 제거하지 않으면 지속적으로 스스로 업데이트를 하면서 사용자의 스마트폰을 해커의 의도대로 조정할 수 있다는 점에서 특히 위험하다’며 ‘감염 여부를 확인하기 위해서는 백신 앱을 설치해 최신으로 업데이트 한 후 검사를 해야 한다”고 말했다.

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지