악성코드 유포에 대한 사전예방과 조기경보 체계 마련돼야

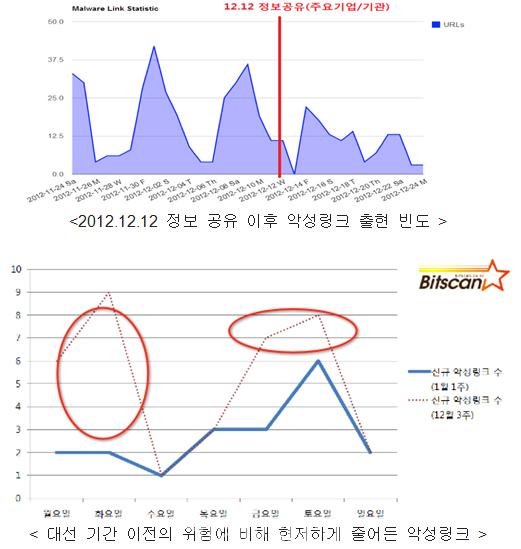

지난 2012년 12월 19일 대선을 전후로 해 웹사이트를 통해 대량 유포되고 있는 악성코드를 분석한 결과 DDoS 공격이 예상되는 정황이 포착되었다. 이 문제를 해결하기 위해 주요 보안 기업 기관에게 12월 12일부터 총 4회에 걸쳐 60여종의 악성파일, 40여 종의 C&C 주소를 공유함으로써 대응한 사례가 있다.

대응 이후 관찰된 사항은 악성링크의 출현 빈도가 약 50%이상 감소했으며 이를 통해 긴급 대응의 효과라고 보여진다.

특히, 새롭게 나타난 현상은 국내 대형 사이트에 대한 직접적인 공격을 통해 악성코드 유포지와 경유지로 활용하는 사례가 발생된 바 있다. 지난 대선 이후 빛스캔에서 발표된 다수의 언론보도 사례는 공격자들이 공격 차단을 우회하기 위해 국내 대형 사이트에 대한 직접적인 공격을 통해 감염 시도를 한 사례가 다수 있다.

대선 공동 대응 이전 한달 간의 통계와 이후의 통계를 비교해 보면, 높아진 비율을 절실하게 확인할 수 있다. 정보 공유를 통한 차단과 대응의 반작용으로 국내 사이트를 직접 유포지로 활용 할 것이 증가할 것이라는 예상은 대선 기간 이전의 정보 공유를 통한 변화가 관찰되었기에 충분히 예상이 가능하다.

3월 20일 이후 총 8차에 걸친 정보공유를 통해 악성파일 571개, 분석정보 193종, C&C 주소 137개를 공유함으로써 웹을 통한 대량 감염 시도가 상당히 영향을 받았을 것으로 보인다.

따라서 앞으로 지난 대선 정보공유 사례 이후의 후 폭풍과 같이 공격의 강도가 일시적으로 소강국면을 맞이하다가 국내의 대형 사이트에 대한 직접적인 공격과 차단을 회피하기 위해 국내 사이트를 유포지로 활용하는 현상이 급격히 증가할 것으로 예상된다.

또한 웹을 통해 감염되는 악성코드들에 파괴 행위까지 직접 포함된 것이 3월 24일 최초 발견됨에 따라 향후 대량의 좀비 PC들이 정보탈취 이후 파괴되는 행위, 공격자에 의해 원격에서 파괴되는 이슈들이 계속 발생될 가능성이 높다고 판단된다.

지금의 상태는 방문자가 많은 웹 서비스를 통해 불특정 다수에 대한 대량 감염과 공격대상의 선별 등 구체적으로 실행할 수 있는 상태이므로 웹을 통한 악성코드 유포 이슈와 대량 감염 문제를 해결하지 않는다면 현재의 위험은 계속 발생 될 것으로 보인다. 또한 3월 24일 확인되었듯이 파괴 행위까지 결합된 치명적인 악성코드들이 웹서핑을 통해 직접 유입되고 있는 상황이므로 여러 방안을 통해 현재 인터넷 서핑을 통한 내부 감염에 대해서 예방을 할 수 있고, 조기에 대응 할 수 있는 체제가 있어야 문제를 줄일 수 있을 것이다. 사전 예방과 조기 경보 및 대응에 대해 다양한 노력들이 절실히 필요하다.

현재 빛스캔에서는 180만 여개의 국내.외 웹서비스들에 대해 대량 감염 시도를 PCDS (Pre-Crime Detect Satellite) 체계를 이용하여 모니터링 하고 있으며, 본 이슈에서도 제공 되었듯이 모든 악성파일과 C&C 주소에 대해서도 수집체계를 유지하고 있다. 악성링크로부터 감염을 사전 예방 할 수 있도록 장비(트라이큐브랩)에도 실시간으로 업데이트를 하고 있으며 한 주간의 한국 인터넷 위협에 대해 분석하고 정리된 내용을 매주 수요일 보고서로 발송을 하고 있다.

[글. 빛스캔 / info@bitscan.co.kr]

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지