NSHC Red Alert팀, 4차 악성코드 상세 분석 보고서 발표!

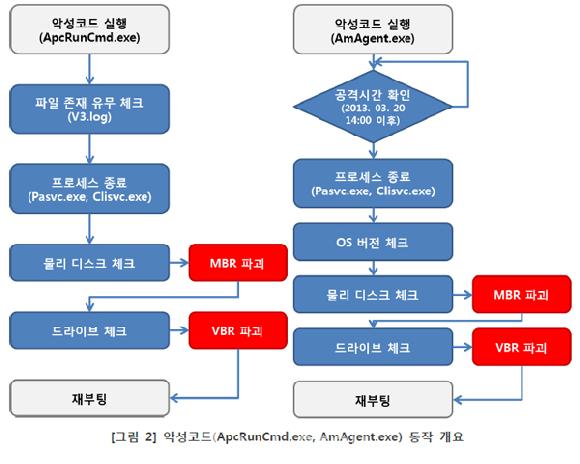

NSHC(대표 허영일) Red Alert팀은 21일 오후 7시경, 3.20 사이버테러에 대한 4차 사고대응 보고서를 발표했다. 이번 보고서에는 악성코드 동작의 이해를 돕기위한 동작 개요도를 포함하는 등 전체적으로 문서의 가독성을 높이는데 주력했다. 추가로 확인된 샘플의 분석을 완료하는 즉시 5차 업데이트도 있을 예정이다.

이번 보고서는 상세한 이번 악성코드 동작 개요도가 눈길을 끈다. 이외에도 아주 상세한 분석내용들이 일목요연하게 잘 정리돼 있어 한눈에 이번 사태를 파악하는데 큰 도움을 주는 보고서 형식이다.

대응방안도 소개돼 있다. 대응방안으로 “해당 공격은 사용자의 윈도우 PC를 대상으로 하는 APT 공격으로 추정된다. 피해가 발생할 수 있는 관련 기관은 내부로부터 외부 IP에 접근을 차단해 신규 취약점 공격으로 인한 내부 PC에 추가 악성코드 감염을 차단해야 한다”고 권고했다.

또 “피해 시스템은 마스터 부트 레코드가 오버라이팅 되어 부팅이 불가한 상태에 추가로 볼륨 부트 레코드까지 손상된 것으로 확인됐다”며 “시스템 복구를 위해서는 수동으로 복구를 진해해야 한다”고 조언했다.

더불어 시스템 복구는 NSHC에 별도 문의를 바란다고 덧붙였다.

NSHC(대표 허영일) Red Alert팀의 상세분석 보고서는 아래 링크를 통해 다운로드 할 수 있으며 데일리시큐 자료실에서도 다운로드 된다.

- NSHC Red Alert팀: www.facebook.com/home.php?ref=logo#!/nshc.redalert

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지