국내 최고 사이버위협 인텔리전스 분석전문가인 금융보안원 곽경주 과장과 김재기 대리는 사이버위협 정보공유를 위해 개최된 데일리시큐 주최 K-ISI 2018에서 'Campaign DOKKAEBI(캠페인 도깨비) : 한글문서를 이용하는 악성코드 프로파일링'을 주제로 강연을 진행해 큰 관심을 끌었다. 한글 문서를 악용한 공격자들의 공격방법에 대해 상세한 설명이 이어져 보안담당자들에게 큰 도움을 준 시간이었다.

지난 7월 김재기, 곽경주, 박찬홍, 장민창, 장나리, 정영석 금융보안원 연구원들은 오랜 기간 연구끝에 2015년부터 2018년 상반기까지 알려진 악성 한글문서들을 분석해 '한글문서를 이용하는 악성코드 프로파일링'이란 종합보고서를 발표한 바 있다. 이날 K-ISI 2018에서 그 상세한 내용에 대해 첫 공개하는 시간이라 더 큰 의미가 있었다. 끊임없이 이어지고 있는 한글 문서를 이용한 APT 공격에 대응하기 위한 핵심적인 연구결과라 할 수 있다.

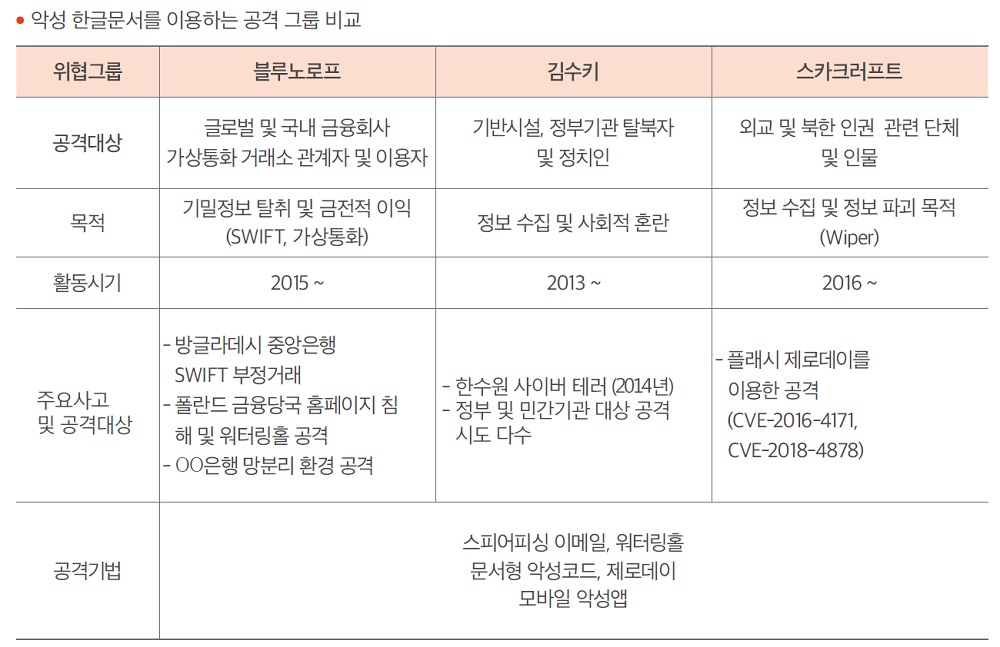

곽경주 과장은 "다양한 악성 한글문서에 대한 연관성을 분석한 결과 사이버 공격에 한글 문서를 이용한 그룹은 블루노로프, 김수키, 스카크러프트 등 3개 그룹이다. 각 그룹별로 한글문서를 악용한 특징과 악성코드의 차이는 있지만 활동 배경과 공격방식의 유사성을 분석한 결과 일련의 연속된 침해사고로 판단해 '캠페인 도깨비(Campaign DOKKAEBI)'라고 명하게 됐다"고 설명했다. 하나의 침해사고는 분석가들이 '오퍼레이션(작전)'이라고 통상 칭한다.

'DOKKAEBI'는 'Documents of Korean and Evil Binary'의 첫 글자를 따서 김재기 대리가 만든 캠페인 명이다.

유포방식은 스피어피싱, 한글문서 정상 기능을 악용해 공격 지속

매크로(자바스크립트)를 이용한 방식은 최근 공격에는 사용되지 않는다. 매크로 편집 기능으로 매크로 코드를 확인해 보면 의심스러운 코드가 없는 것으로 보일 수 있지만 5~6라인을 확인해 보면 악성 스크립트가 삽입되어 있음을 알 수 있다.

포스트스크립트(PostScript)는 디지털 인쇄에서 사용되는 프로그래밍 언어로 PDF 포맷이 등장하기 전에는 그래픽 처리의 표준이었다. 공격자는 악성 한글문서 내에 포스트스크립트를 포함한 형태로 한글문서를 열람하는 경우 포함된 포스트스크립트가 동작하면서 악성행위를 수행하도록 페이로드를 구성한다.

다음은 자료연결 기능을 이용한 공격이다. 악성 문서에서 참고자료를 하이퍼링크와 같이 연결하는 자료연결 기능을 악용하는 것이다. 자료연결 기능으로 임베드 한 파일의 대표적 사례는 PE 파일과 VBS 스크립트 파일이 있다.

또 배포용 문서를 이용한 방식도 있다. 배포용 문서 형식은 작성한 일반 한글문서를 배포하는 경우 편집 기능을 제한하기 위해 사용된다. 배포용 문서 형식은 일반 한글문서 형식과 달리 편집이 불가능하다. 배포용 문서 형식의 악성 한글문서 실행시, 복호화 및 디컴프레스 과정을 거쳐 악성행위를 하는 쉘코드가 동작하게 된다.

김재기 대리는 한글에서 다운로드 되는 악성코드를 어떻게 그룹핑하고 프로파일링하는지 그 방법을 상세히 공개했다. 또 공격그룹 계열별로도 한글 악성코드를 분류하는 방식을 공개해 눈길을 끌었다.

김 대리는 "포스트스크립트에 쉘코드가 임베드 된 방식은 스카크러프트 그룹이 사용했다가 최근에는 블루노로프 그룹에서도 사용중이다. 자료연결 기능은 스카크러프트 그룹이 이용했고 배포용 문서는 김수키 그룹이 주로 사용하는 방식"이라고 설명하고 "김수키는 장기간 한국을 대상으로 공격을 수행하고 있고 한글뿐만 아니라 DOC나 엑셀 등을 이용해 악성코드 공격을 하고 있다. 스카크러프트는 오랜기간 악성 한글문서로 공격해 오다 최근에는 워터링홀 방식으로 악성 모바일앱 유포에 열을 올리고 있다. 블루노로프는 2017년부터 한글 악성코드 공격을 계속하고 있고 올해 6월부터 지금까지 새로운 방식의 쉘코드를 구성해 악성코드를 유포하고 있다"고 덧붙였다.

최근 3개 공격그룹들은 어떤 활동들을 하고 있을까.

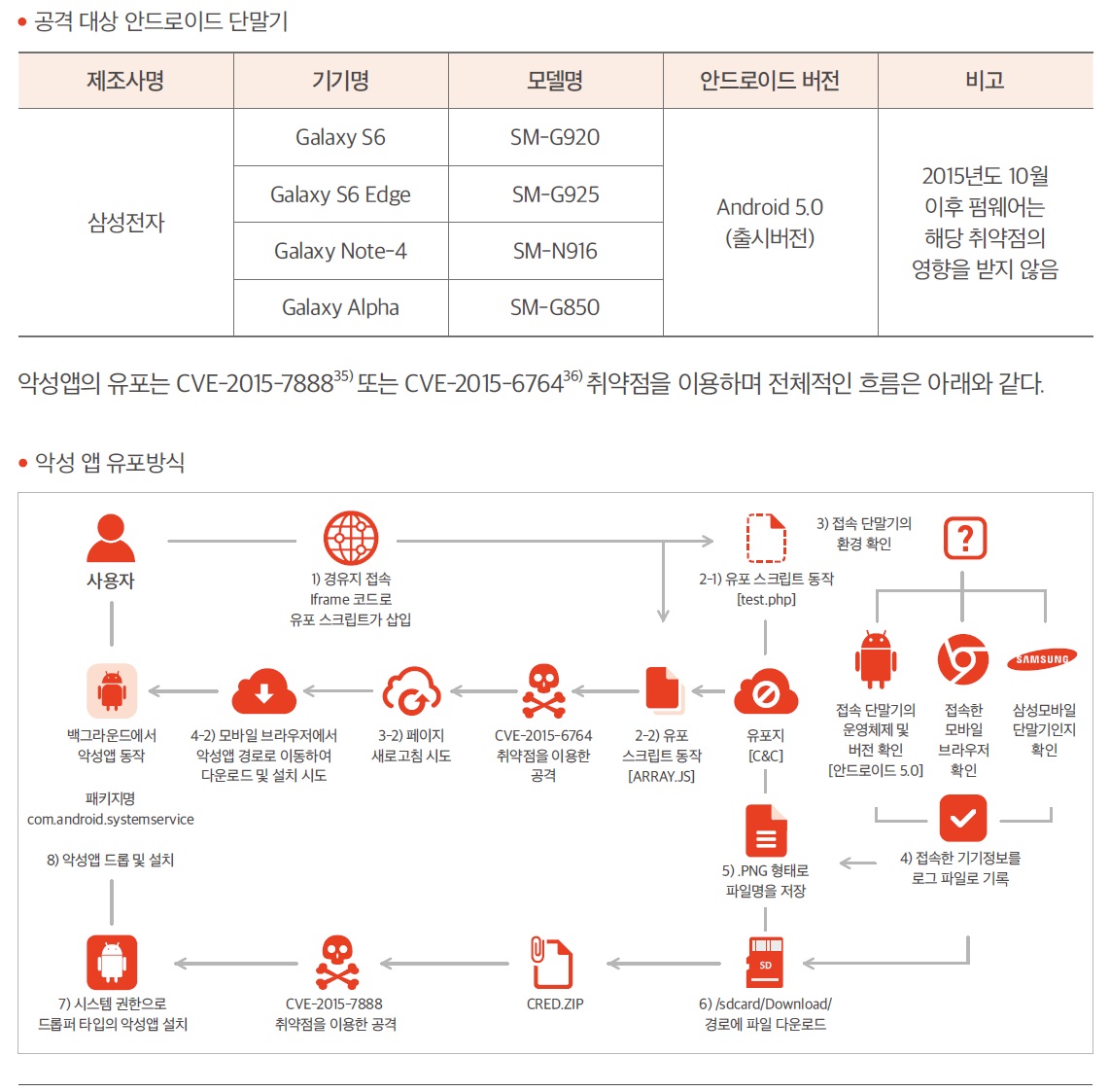

또 "예전 스피어피싱 공격시 사용되었던 C2 서버에서 정보탈취형 악성앱이 유포되는 정황이 포착됐다. 이 서버는 과거 문서형 악성코드에서 드롭된 추가 악성코드를 다운로드 받는 유포지로 사용된 적이 있다. 최근 발견된 공격은 해킹한 탈북자 및 시민운동 관련 사이트내 약 1만개 정도의 특정 페이지에 악성 스크립트를 삽입 후 방문자가 특정 안드로이드 단말기(삼성 휴대폰) 모델을 사용해 해당 웹사이트에 접속할 경우 악성 모바일앱을 다운도르시키고 실행시키는 공격방법도 확인됐다"고 주의를 당부했다.

마지막으로 김재기 대리는 "공격그룹들이 지속적으로 악성 한글문서를 이용해 공격하는 이유는 국내 공공기관과 기업, 일반인 등이 많이 사용하고 있기 때문이다. 특히 포스트스크립트를 이용한 공격을 보면, 한글에서 2016년 8월에 이미 제거된 기능이다. 즉 최신 버전 한글을 사용하면 위협이 될 수 없는 공격방식이다. 그럼에도 계속 공격방법으로 채택하고 있는 이유는 한글 최신 버전이 아닌 구버전을 사용하는 이용자가 많기 때문이다. 주의해야 한다"며 "공격자와 악성코드를 분석하면서 느낀 점은 인텔리전스가 중요하다는 것이다. 그들의 공격방법을 알게되면 대응할 수 있는 방안도 도출할 수 있다. 이런 정보들을 서로 공유해야 한다. 금융보안원은 금융권 중심으로 분석을 진행하고 있지만 다른 기관들과도 위협 인텔리전스 정보를 공유할 수 있길 바란다. 서로의 역량을 모은다면 더 큰 시너지가 날 수 있을 것"이라고 말을 맺었다.

이번 곽경주 과장과 김재기 대리의 K-ISI 2018 발표내용과 관련 상세한 문서는 금융보안원 홈페이지에서 'Campaign DOKKAEBI'파일을 다운로드하면 된다.

정부 및 공공기관 뿐만 아니라 일반 기업에서도 위협 인텔리전스의 중요성을 인식하고 관련 분야에 투자와 인력확충에 노력하길 희망해 본다. 데일리시큐는 매년 K-ISI를 통해 위협 인텔리전스 정보에 대한 공유시간을 가져나갈 계획이다. 관련 기관과 보안기업들의 많은 참여가 필요하다.

★정보보안 대표 미디어 데일리시큐!★