스포츠조선 해킹 당해 악성코드 유포…좀비PC 확산!

지난 1월 6일 오후 2시경 스포츠조선 사이트가 해킹을 당해 악성코드 유포와 중계지로 이용된 사실이 밝혀졌다. 네이버 뉴스캐스트를 통해 자극적인 기사와 함께 유포된 것이라 접속자들의 감염피해는 상당할 것으로 보인다. 이를 최초 탐지하고 데일리시큐에 제보한 빛스캔(대표 문일준) 관계자는 “여러 언론사의 웹서비스에서 악성코드를 유포하는 것은 하루 이틀 된 이야기가 아니지만 단순한 악성코드 유포를 넘어 악성코드를 감염시키는 중계지로 활용 되는 것은 차원이 다른 심각성”이라며 “국내 사이트를 해킹하고 권한을 가진 상태에서 공격코드들을 올려두고 다른 웹 서비스의 공격 및 악성링크로 직접 활용하는 것은 탐지 및 차단을 회피하고자 하는 목적이 가장 큰 것”이라고 우려를 표했다.

또 “스포츠조선은 한 달 방문자가 1600만 명으로 방문자 접속률이 가장 높은 국내 웹사이트중 Top50 안에 들어 있다”며 “단 몇 시간만 악성코드를 유포한다 해도 가장 많은 좀비 PC를 확보할 수 있는 상태가 될 것은 명백한 사실이다. 지금 이 순간, 지금 이 시간 기사 클릭 하나에 좀비 PC가 되는 것이 우리의 현실”이라고 지적했다.

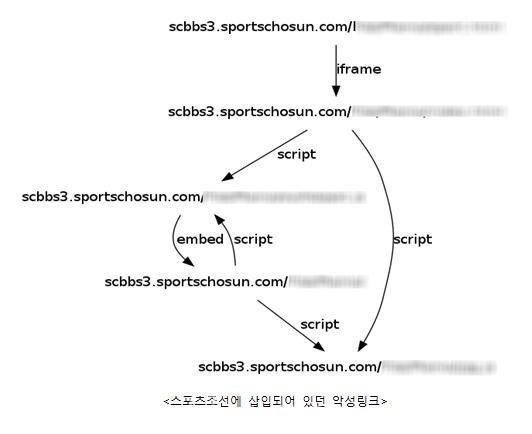

공격자는 스포츠 조선내의 게시판으로 활용되는 것으로 추정되는 웹서비스의 권한을 획득한 이후 스포츠조선의 메인 웹서비스 내에도 추가해 직접 악성코드 유포에 이용한 것으로 드러났다. 내부적으로 인지하기가 상당히 어려운 상태라 할 수 있다.

지난해 8월 17일과 18일에도 스포츠조선은 악성코드를 유포한 바 있지만, 이번 악성코드 유포로 살펴볼 때 근본적인 문제 및 원인이 제거되지는 않은 것으로 빛스캔은 추정하고 있다.

방문자들이 IE, 어도비 플래쉬, 자바 등 애플리케이션이 최신으로 업데이트 되어 있지 않다면 악성코드에 감염이 되어 좀비 PC가 될 확률이 높다. 대략 60%의 감염률로 추정된다.

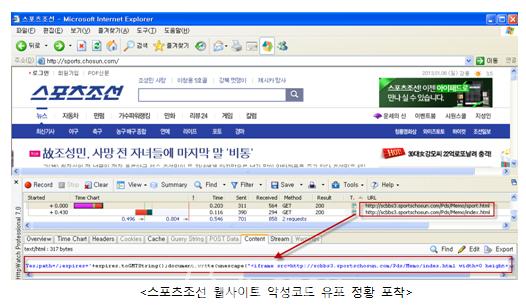

스포츠조선은 스크린샷에도 나와있듯이 2가지 용도로 악용되었다. 스포츠조선 웹사이트에서 직접적으로 악성코드를 유포했으며 다른 웹사이트 방문시 스포츠조선 악성링크로 접속하게 하는 중계지로도 악용된 것을 알 수 있다.

빛스캔 측은 “스포츠조선 악성링크는 다른 사이트에 중계지로도 악용되었다. 이는 스포츠조선 악성링크에서 백신에 탐지된 최종 악성코드를 백신에 탐지되지 않는 새로운 악성코드로 변경하게 된다면 14개의 웹사이트에 백신에 탐지되지 않는 최종 악성코드로 변경되는 구조다. 즉 매우 효율적이며 비용대비 면에서는 최고라 할 수 있다”고 설명한다.

악성코드 직접 유포에 이용된 사이트중 하나인 gemmir.com의 링크에 들어있던 악성링크 변경내역 추적 상황이다. 1월 6일 14시경 스포츠조선 악성링크가 삽입되어 있는 것을 확인할 수 있다. 4시간 가량 스포츠조선 웹사이트로 연결되었고 후에 다른 사이트로 악성링크를 변경했다. 공격자들이 자유자재로 악성링크를 변경하는 것을 알 수 있다. 이는 탐지를 회피하기 위한 목적이 가장 크다.

사용자 PC 공격에 이용된 취약성은 Java 취약성 5종류와 MS XML 취약성이 이용되었으며 사용자의 브라우저 버전과 취약한 애플리케이션 버전에 따라 실행하는 지능적인 구조로 구성되어 있어 방문자의 최소 60%는 악성코드에 감염이 되는 상황이다.

취약성 공격 이후 설치되는 악성코드를 VirusTotal에서 확인해 본 결과 국내 백신중 일부 백신만 탐지하는 신종 악성코드로 판명됐으며 국내 사용자가 악성코드 감염 여부를 인식하기에는 매우 어려운 상태라 할 수 있다. 지능적으로 탐지를 회피하기 위해 국내 사이트를 공격하며, 권한이 획득된 국내 사이트를 이용해 또 다른 국내 사이트를 공격하는데 이용하는 상황이다.

빛스캔 관계자는 “백신에 탐지되지 않는 악성코드가 웹사이트에 방문하기만 하면 방문자들에게 유포된다. 악성코드는 일반적인 사용자들의 생각처럼 exe 파일이 내려올 때나 ActiveX를 설치 할 때처럼 “설치 하시겠습니까? “, “다운로드 하시겠습니까?”와 같은 친절한 안내 문구가 전혀 없이 자동으로 설치된다”며 “참고로, 이러한 공격을 “Drive-by-Download”라고 한다. 현재의 심각한 악성코드 유포는 사용자 관점 및 기업/기관의 관점에서 문제의 심각성을 인지하고 대응을 해야 할 것”이라고 조언했다.

공격자들은 항상 지켜보고 있고 수시로 공격을 시도한다. 방문자가 많은 사이트들은 최소한 1~2일에 한 번씩 변화가 있는지 그리고 손 쉬운 공격에 당할 수 있는 부분들이 없는지 체크해야 하며, 관리자가 없는 주말을 틈 타 공격하는 공격자들을 방어하기 위한 사전대응 마련이 필요한 상황이다.

웹서핑만으로도 감염이 되는 악성코드의 공습으로부터 보호하기 위해서는 선별적으로 악성링크만을 차단하는 전용장비를 활용하거나 동일 기능을 이용하는 것이 필요하며 또한 인터넷 사용금지를 할 수 없는 현재의 상황에서 내부 사용자를 악성코드로부터 보호하고 위험 정보를 상시적으로 확인 함으로써 대비를 해야 한다고 빛스캔은 강조하고 있다.

빛스캔에서는 국내 120만개, 해외 10만여 개의 웹서비스에 대해 상시적인 악성코드 유포를 모니터링 하고 있으며 사전위협 탐지 체계를 갖추고 매주 수요일 한 주간의 공격과 위협, 공격코드의 구성과 악성파일의 유형, 자주 이용되는 취약성에 대해서 보고서 형태로 정보를 제공하고 있다. 또한 국내기업으로는 최초로 해외 정보공유 사이트인 exploit-db 사이트에 KAIST 정보보호대학원과 공동으로 지난해 하반기에만 4종의 취약성 분석 문서를 공개함으로써 세계적인 역량을 인정받고 있다. 정보제공 서비스에 대한 문의는 info@bitscan.co.kr로 하면 된다.

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지