변종, 수시로 제작 유포…각별한 주의 필요한 상황

국내 인터넷 뱅킹 이용자를 노린 악성파일(KRBanker) 변종이 최근들어 다양한 형태로 진화하고 있다는 것을 확인됐다. 이번에 발견된 KRBanker 변종 악성파일의 경우 델파이 프로그램 개발자가 빌드하는 라이브러리만을 감염시키는 Induc 바이러스에 중복으로 감염된 채 배포되었다.잉카인터넷 대응팀 관계자는 “악성파일 제작자는 이미 Induc 바이러스에 감염된 상태에서 악성파일을 제작한 것으로 보이지만, 이미 오래전에 알려진 바이러스이므로, KRBanker 변종 제작자가 고의적으로 바이러스를 포함했을 가능성은 희박하다”며 “이번 악성파일의 가장 큰 변화와 주목할 점은 시스템 하위 폴더에 비정상적인 폴더를 생성해서 일반 사용자가 쉽게 접근하지 못하도록 하여 악성파일 제거 및 대응을 방해하는 방식을 새롭게 도입하였다는 점이다. 이처럼 전자금융사기용 악성파일들이 꾸준히 지능화되어 가고 있고, 변종도 수시로 제작 유포되고 있는 실정이라 이용자들의 각별한 주의가 필요한 상황”이라고 강조했다.

◇델파이 기반 KRBanker 악성파일 정보

국내 인터넷 뱅킹용 악성파일(KRBanker)은 2012년 하반기에 들어오면서 변종이 급격히 증가하고 있다. 여러가지 수법이 동원되어 유포 중에 있으며 그 중 웹 사이트를 변조하고 각종 보안취약점을 이용해서 불특정 다수를 감염대상으로 하는 방식이 성행하고 있다.

이번에 발견된 악성파일은 일본의 특정 도메인에 악성파일이 몰래 숨겨져 있었고, 다수의 국내 사이트들 대상으로 유포되었다. 악성파일은 마치 음악파일인 mp3 파일처럼 확장자를 조작해서 추가 변종을 배포시도하기도 했다.

hxxp://210.(생략).32:2323/qq.exe

hxxp://210.(생략).32/temp/q/m.mp3 등외 다수

악성파일인 "qq.exe" 파일이 실행되면 시스템폴더 하위에 "muis" 이름의 폴더를 생성한다. 그리고 하위에 마침표가 포함된 비정상적인 "tempblogs." 이름의 폴더를 생성한다. 보통 폴더에는 마침표(.)를 포함할 수 없다. 이 기법은 2010년 LNK Zero-Day 공격용 악성파일이 사용했던 수법이며, 일반적인 방법으로는 폴더 내부에 접근할 수가 없다.

루트킷(Rootkit) 등 숨겨진 파일을 전문적으로 탐지하는 도구(GMER)로 확인할 경우 악성파일이 숨겨져 있는 종류로 구분(적색)된다.

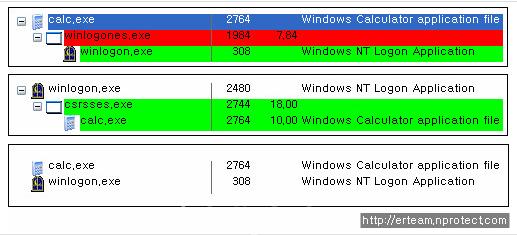

"tempblogs." 하위폴더에는 "tempblogs.." 폴더가 하나 더 생성되어 있고 내부에는 "1216", "csrsses.exe", "winlogones.exe" 등의 악성파일이 숨겨져 있다. 악성파일들은 서비스에 등록하여 재부팅시 자동으로 실행되도록 하며 정상적인 "winlogon.exe", "calc.exe" 등을 통해서 작동된다.

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesWindows Update Management Extensions

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesWindows Video Management Services Extensions

숙주 "csrsses.exe"와 "winlogones.exe" 악성파일 명령으로 실행된 "winlogon.exe" 파일과 "calc.exe" 파일은 프로세스가 종료되면 서로 실행해 주는 보호역할을 각각 수행한다. 실행환경에 따라 숙주 악성파일("csrsses.exe"와 "winlogones.exe")이 보여지는 경우도 있지만, 보통 정상적인 윈로그온(winlogon.exe)과 계산기(calc.exe) 프로세스만 보여, 악성파일이 실행 중인 것을 육안으로 파악하기 쉽지 않다.

악성파일은 추가 변종을 다운로드할 수 있도록 제작되어 있으며, 국내 유명 무료 Anti-Malware 제품들의 실행을 무력화한다.

안랩 : V3LSvc.exe

네이버 : Nsavsvc.npc

이스트소프트 : AYRTSrv.aye

또한 안랩(ahnlab.com) 홈페이지에 접속을 시도할 경우 일본의 정치관련 사이트(special.jimin.jp/)로 리다이렉션 시킨다. 안랩 보안제품의 설치 및 다운로드 등을 방해하기 위한 목적이다.

악성파일은 보안서비스를 방해하고, 국내 인터넷 뱅킹 사이트에 접속시 피싱사이트로 연결되도록 사용자의 인터넷 접속 현황을 감시하게 된다. 감시 대상으로는 농협, 국민은행, 우리은행, 기업은행 등이 포함되어 있다.

악성파일에 감염된 상태에서 인터넷 뱅킹 사이트에 접속할 경우 브라우저상의 도메인은 실제 사이트와 동일하지만 악성파일에 의해서 접속되는 사이트는 다음과 같이 변경된다.

http://210.196.253.163/ibk/

http://210.196.253.163/nh/

http://210.196.253.163/woori/

http://210.196.253.163/kb/

실제 악성파일에 감염된 상태에 우리은행에 접속했을 때, 실제 도메인은 정상적인 사이트처럼 보이지만 실제 우리은행에는 www.wooribank.com/bank.htm?라는 주소가 존재하지 않는다. 도메인만으로는 정상과 악성여부를 판별하기 쉽지 않으므로, 각별한 주의가 필요하다.

더불어 악성파일은 MEW 프로그램으로 실행압축되어 있으며 내부적으로 Induc 바이러스에 감염된 상태로 제작되었다. Induc 바이러스는 볼랜드 델파이 프로그램 개발자들을 감염대상(SysConst.pas 라이브러리)으로 삼는데, 이것으로 보아 이번 KRBanker 변종 제작자의 컴퓨터가 Induc 바이러스에 감염되어 있다는 사실을 확인할 수 있다.

Induc 바이러스는 델파이 라이브러리인 sysconst.pas 를 먼저 감염시킨 후, 개발자가 델파이에서 실행파일을 컴파일할 때 감염된 sysconst.pas 라이브러리가 포함되는 방식을 사용한다.

잉카인터넷 관계자는 “국내 인터넷 뱅킹용(KRBanker) 악성파일 변종이 꾸준히 증가하고 있고, 기법도 점차 다변화되고 있는 추세다. 인터넷 뱅킹 이용자들은 이러한 보안위협에 노출되어 예금인출 사고로 이어지지 않도록 각별한 주의가 필요하다”며 “특히 최근의 전자금융 피싱사이트들은 실제 인터넷 뱅킹 사이트 디자인을 그대로 모방하여 제작하고 있기 때문에 평상시 인터넷 화면만으로 진위여부를 가리기 쉽지 않다는 점을 반드시 명심해야 한다”고 밝혔다.

또한 “최근에는 원격제어(Remote Control) 기능을 가진 악성파일(Backdoor)도 함께 배포하는 사례가 많아 공격자로 하여금 개인정보와 금융관련 정보를 실시간으로 탈취하고 외부로 유출시킬 위험성도 커지고 있다”고 전했다.

보통의 가짜 인터넷 뱅킹 사이트는 사용자의 개인정보를 과도하게 입력하도록 요구하는 것이 공통점이므로, 평상시와 다르게 요구하는 정보가 많아졌거나, 인터넷 뱅킹 사이트에 오타 등 이상한 문구 등을 발견할 경우 개인정보 입력을 중단하고, 관계 금융기관 등에 문의를 해보는 습관이 필요하다.

공인인증서 파일은 USB 이동 디스크 등에 별도 암호화하여 보관하고, 보안카드 전체 번호는 절대로 모두 입력하거나 이미지로 저장하여 별도로 보관하지 않도록 주의해야 한다.

전자금융사기 사이트의 경우 대부분 보안카드의 전체 번호를 입력하도록 요구하고 있다는 점을 절대로 잊어서는 안된다.

잉카인터넷 대응팀 관계자는 “이번 악성 파일은 대부분의 금융권 사이트를 피싱 대상으로 삼고 있으며, 감염 후 인터넷 뱅킹 사이트에 접속 시 대부분의 은행 사이트와 매우 유사하게 제작된 사이트를 사용자들에게 보여주기 때문에 일반 사용자들의 경우 감염 여부를 육안상으로 손쉽게 식별해 내기는 어려울 수 있다”며 “이러한 악성 파일로부터 안전한 PC 사용 및 금융권 사이트 이용을 위해서는 보안 관리 수칙을 준수하는 등 사용자 스스로의 관심과 주의를 기울이는 것이 무엇보다 중요하다”고 강조했다.

<보안 관리 수칙>

1. 윈도우와 같은 OS 및 각종 응용 프로그램의 최신 보안 패치 생활화.

2. 신뢰할 수 있는 보안업체의 백신을 설치 후 최신 엔진 및 패턴버전으로 업데이트해 실시간 감시 기능을 항상 "ON"상태로 유지하여 사용한다.

3. 출처가 불분명한 이메일에 대한 열람 및 첨부파일에 대한 다운로드/실행을 자제한다.

4. 인스턴트 메신저, SNS 등을 통해 접근이 가능한 링크 접속시 주의

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지