멤캐시드 서버에 존재하는 인증과 설계의 취약점 이용한 공격

기업 보안 담당자들은 적절한 멤캐시드 설정으로 공격자에 의해 악의적으로 이용되지 않도록 주의해야 한다.

'멤캐시드'란 메모리를 사용해 캐시서비스를 제공해 주는 데몬으로 기업에서 대역폭을 효과적으로 사용하기 위해 구축하게 해준다.

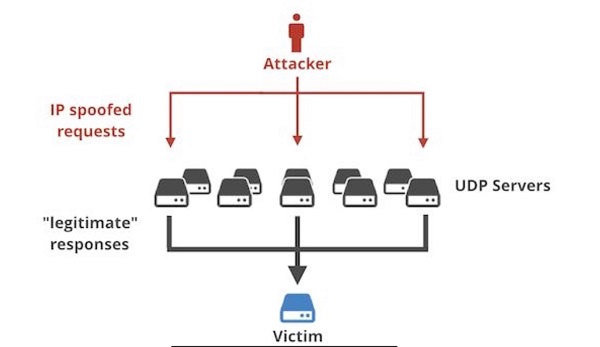

멤캐시드 반사 공격은 공용 네트워크 상에 공개되어 있는 대량의 멤캐시드 서버(분산식 캐시 시스템)에 존재하는 인증과 설계의 취약점을 이용하는 공격이다.

공격자는 멤캐시드 서버 IP주소의 기본 포트인 11211번 포트로 희생자 IP주소로 위장된 특정 명령의 UDP 패킷(stats,set/get 명령 등)을 전송하면 멤캐시드 서버가 희생자 IP로 원래 패킷보다 수배의 패킷(이론상으로는 5만배 까지 가능)을 반사하며 DRDoS 공격을 수행하게 된다.

이스트시큐리티 측은 조치방안에 대해 다음과 같이 조언한다.

△멤캐시드 서버 혹은 멤캐시드가 있는 네트워크 상단에 방화벽을 설치하고 업무관련 IP만 멤캐시드 서버에 접속하도록 허용한다.

△멤캐시드 서버의 리스닝 포트를 기본 포트인 11211이 아닌 다른 포트로 바꿔 악의적으로 이용되지 않도록 한다.

△멤캐시드를 최신 버전으로 업데이트 하고 SASL을 사용해 비밀번호 설정 및 권한을 제어한다.

멤캐시드 DDoS 공격에 대한 상세 내용은 데일리시큐 자료실에서 다운로드 가능하다.

★정보보안 대표 미디어 데일리시큐!★

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지