어도비 플래쉬와 자바 취약점 이용…주기적 보안패치 중요!

중국에서 제작되는 것으로 추정되는 GongDa Pack으로 명명된 스크립트 형태의 악성코드가 지속적으로 발견되고 있다. 한편 YSZZ로 명명된 스크립트 악성코드가 버전을 계속 변경하면서 유포되고 있어 주의가 필요한 상황이다.GongDa Pack과 YSZZ 스크립트 악성코드 모두 어도비 플래쉬와 자바와 같은 일반 어플리케이션들의 취약점을 악용해 다른 온라인 게임 관련 악성코드나 원격 제어가 가능한 백도어 형태의 악성코드들의 감염을 시도하는 특징이다.

안랩 ASEC 관계자는 “최근들어 GongDa Pack으로 명명된 스크립트 악성코드 이외에 YSZZ로 명명된 스크립트 악성코드가 버전을 계속 변경하면서 유포되고 있는 것이 발견되었다”고 주의를 당부했다.

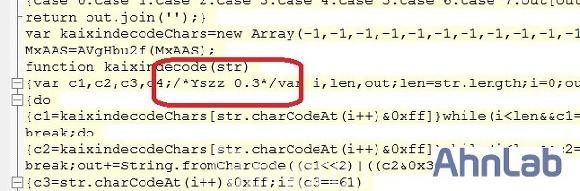

지난 7월 3일 발견된 스크립트 악성코드의 경우는 아래 이미지처럼 상반기부터 발견되기 시작한 다른 YSZZ 스크립트 악성코드 변형들과 동일하게 0.3 버전의 스크립트였다.

그러나 8월 3일 발견된 YSZZ 스크립트 악성코드는 아래 이미지와 같이 0.8 VIP 버전으로 업데이트된 버전의 스크립트였다.

8월 11일 주말에 발견된 YSZZ 스크립트 악성코드는 아래 이미지와 같이 0.9 VIP 버전으로 다시 업데이트된 버전의 스크립트였다.

안랩 ASEC 관계자는 “해당 업데이트 된 버전의 YSZZ 스크립트 악성코드들은 V3 제품군에서 진단하고 있다. 하지만 다수의 변형들이 지속적으로 발견되고 있어 주의가 필요하다”며 “운영 체제를 포함한 자주 사용하는 어플리케이션들의 취약점을 제거할 수 있는 보안 패치들을 주기적으로 설치하는 것이 중요하다”고 강조했다.

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지