취약한 C&C 서버 대상으로 원격코드실행 및 서비스 거부 발생 가능

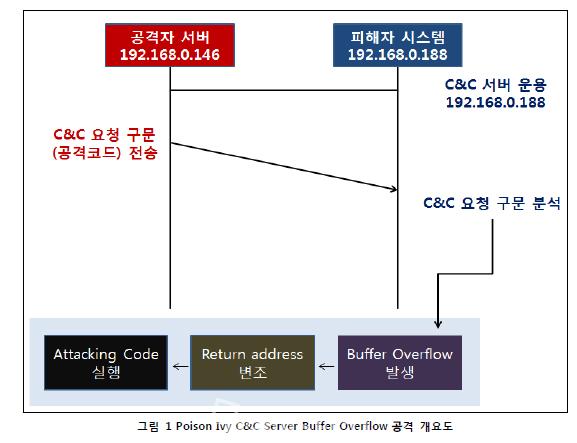

윈도우 기반의 C&C 서버 구축 프로그램인 Poison Ivy에서 버퍼오버플로우(Buffer Overflow) 취약점에 대한 분석보고서가 7월 20일 발표됐다.해당 취약점에 대한 보고서를 발표한 NSHC(대표 허영일) RedAlert팀 안상환 연구원은 “이 취약점을 이용한 공격은 원격을 통해 가능하며 원격 공격자는 취약한 C&C 서버를 대상으로 특수하게 제작된 패킷을 전송함으로써 원격 코드실행 및 서비스 거부를 발생시킬 수 있다”고 설명했다.

RedAlert팀 안상환 연구원이 작성한 ‘Poison Ivy C&C 서버의 버퍼오버플로우 익스플로잇’이라는 제목의 취약점 보고서에는 “이 취약성을 가진 프로그램은 간단한 설치만으로 C&C(Command & Control) 서버를 구축할 수 있는 프로그램이다. 이와 유사하게 동작하는 프로그램으로는 제우스봇넷과 같은 악성 프로그램이 있다. 이 프로그램은 노트북 도청으로 유명해진 프로그램이며 오디오 기능을 이용해 wave파일을 원격으로 전송 할 수 있다”고 설명했다.

<RedAlert팀 보고서 캡쳐화면>

또 그는 “일반 사용자는 악의적인 목적을 포함한 다양한 목적을 위해 간단하게 C&C 서버를 구축 할 수 있지만, 취약한 프로그램을 포함한 이와 비슷한 종류의 프로그램들은 공격자로부터 전송된 공격코드에 유연하게 대처하지 못하는 실정”이라며 “더욱이 피해자는 공격을 당하더라도 전문적인 지식 없이는 이를 인지하지 못하며 공격자는 피해자 시스템을 기점으로 한 2차, 3차 공격을 감행 할 수 있다”고 밝혔다.

보고서 말미에 그는 “대상 프로그램은 간단한 방법으로 Attacking code를 실행 시킬 수 있었다. 굳이 고급 기술을 사용하지 않고 간단한 버퍼 오버플로우(Buffer Overflow)지식만으로도 해당 공격을 수행 할 수 있다”며 “간단한 지식만으로 할 수 있는 공격치고는 너무나 위협적인 결과를 보여주며 해당 공격을 통해 2차, 3차 공격을 감행 하여 더 큰 피해를 입힐 수 있다. 이러한 부분으로 인해 사용자뿐만 아니라 개발사 또한 큰 피해를 입을 수 있다. 개발사에서는 제품 출시 전에 제품 내 모든 입력 값에 대한 무결성 검증을 할 필요가 있으며 기타 보안 검사 후 출시해야 할 것”이라고 조언했다.

이 취약점에 대한 대응방안으로 그는 “해당 취약점은 제한된 버퍼 내 입력 값에 대한 제한이 없기 때문에 발생한 취약점”이라며 “사용자 입력 값의 길이 제한을 두어 인접 스택 영역을 침범하지 못하게 할 수 있다. 사용자는 방화벽 사용을 철저히 해야 하고 수시로 의심스러운 네트워크와 연결되어 있지는 않은지 확인해야 한다”고 밝혔다.

RedAlert팀은 Poisonivy(2.3.2) 제품에 대한 이번 취약점을 ‘위험’으로 분류하고 있다. 좀더 자세한 내용을 보려면 RedAlert팀 페이스북을 통해 해당 문서를 다운로드 할 수 있다.

-RedAlert팀 페이스북: www.facebook.com/#!/R3d4l3rt.Notice

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지